漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062433

漏洞标题:家校通数字校园平台SQL注入(大量用户敏感信息/免费为各学校充值)

相关厂商:家校通

漏洞作者: PythonPig

提交时间:2014-05-28 19:13

修复时间:2014-07-12 19:13

公开时间:2014-07-12 19:13

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-28: 细节已通知厂商并且等待厂商处理中

2014-06-01: 厂商已经确认,细节仅向厂商公开

2014-06-11: 细节向核心白帽子及相关领域专家公开

2014-06-21: 细节向普通白帽子公开

2014-07-01: 细节向实习白帽子公开

2014-07-12: 细节向公众公开

简要描述:

某全国性教育平台SQL注入

大量用户敏感信息泄漏

免费为各学校充值

群发(单发)短信

妈妈再也不用担心我上学了~~

详细说明:

写在前面:该教育平台有全国多个省市的学校在使用,粗略的计算了一下:

1、几百所学校 X 每个学校100名老师 = 几万老师信息

2、几百所学校 X 每个学校1000名学生 = 几十万学生信息

3、几百所学校 X 每个学校1000名学生家长 = 几十万学生家长信息

4、系统管理员权限很大,可以导出各个学校老师、学生、家长的信息

5、系统管理员权限很大,可以为各个学校充值~~免费的哟~~

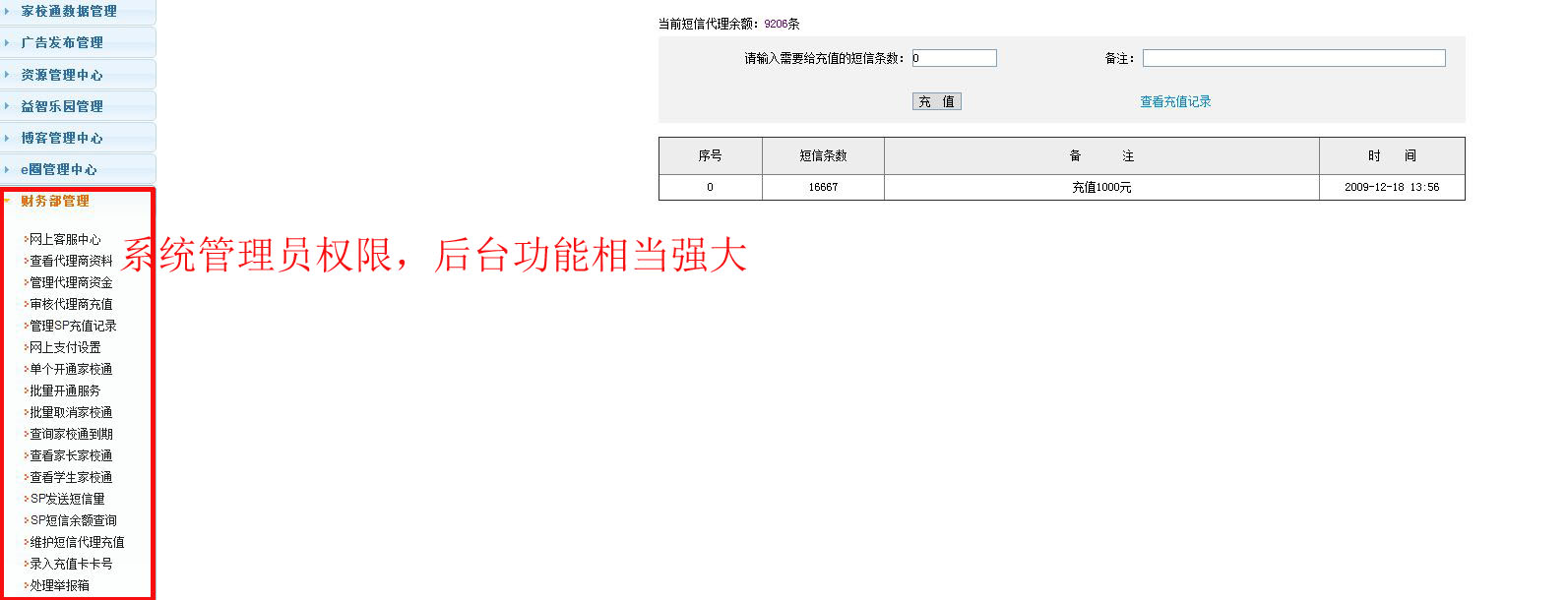

6、以学校、校长、老师给学生家长、学生群发(单发)短信,利用家长对学校、老师的信任,其中危害你们懂的~~

下面说点正事吧

0x01:先来看看注入点:http://www.eee.cn/yizhi/list_inc/miyu_list_inc.jsp?app=reping&type=4, type存在boolean-based blind注入。

0x02:下面是数据库

0x03:一共有几百个表,这里直接就把数据贴出来吧,下面是可以登陆后台的“管理员”账户密码,后台地址为:http://www.eee.cn/manager.do

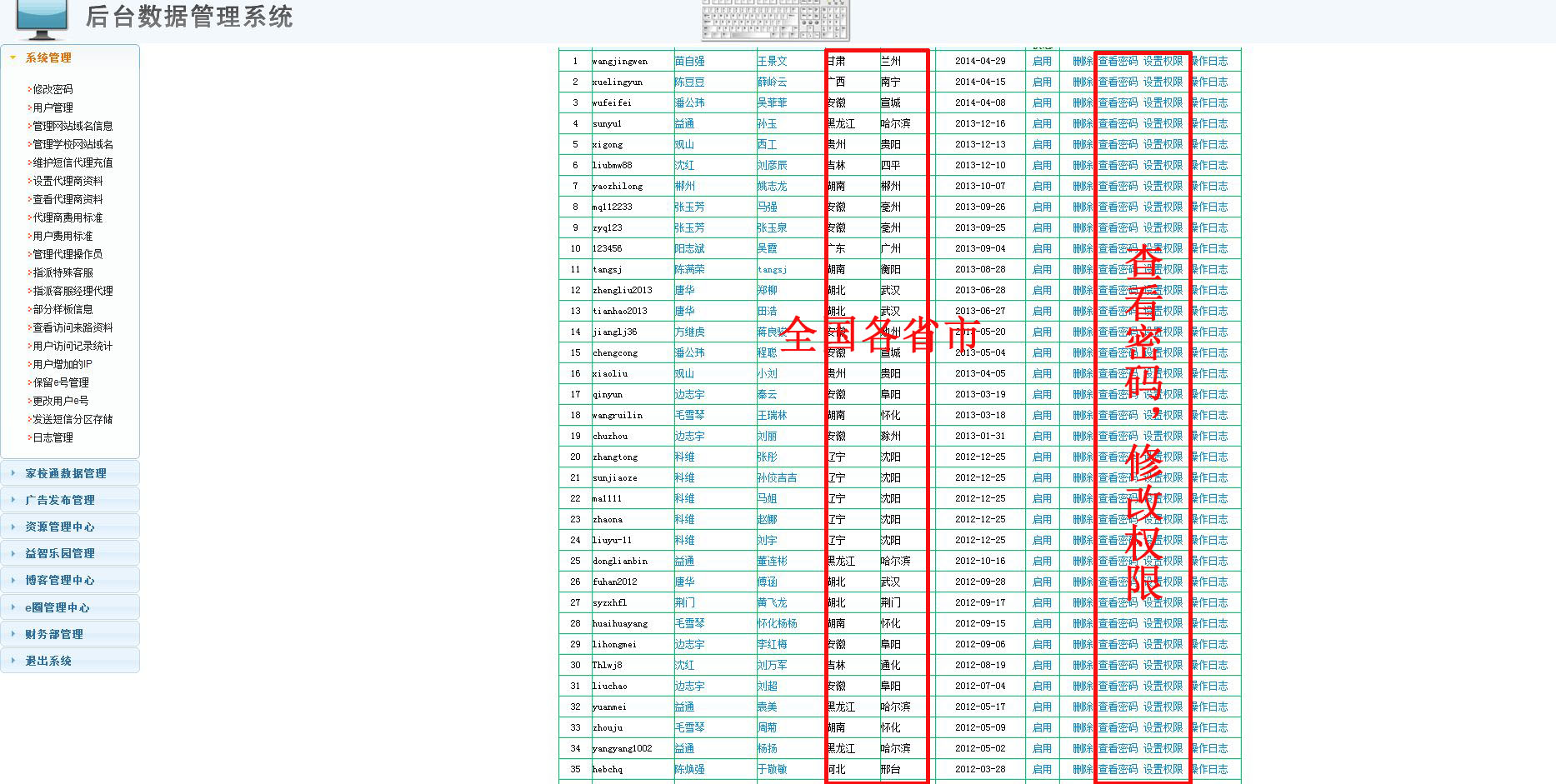

0x04:技术部1 为系统管理员,用户名:dwx,密码:net3721,进入后台,后台地址为:http://www.eee.cn/manager.do

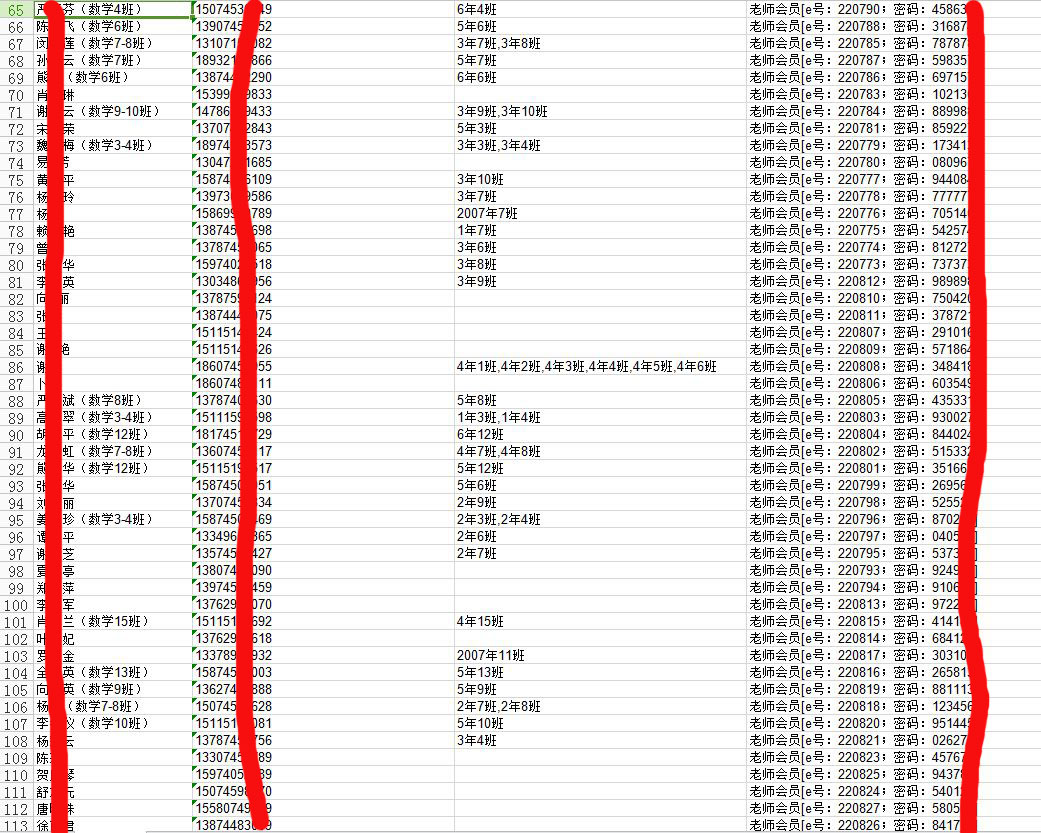

1、可以导出各个学校老师、家长资料

老师资料

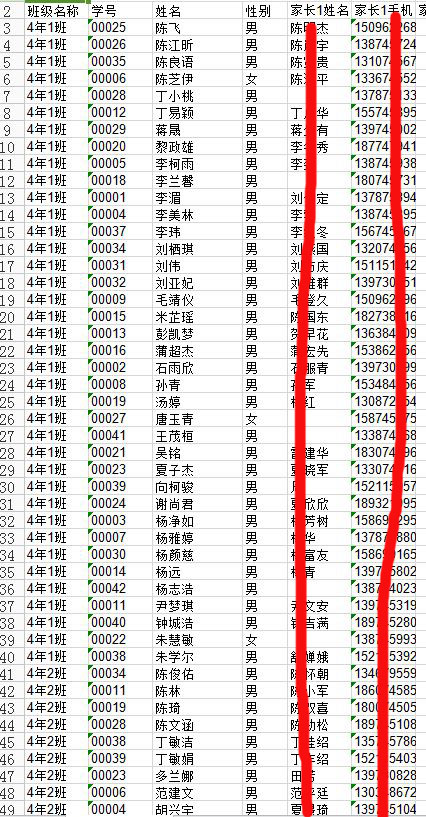

学生、学生家长资料

2、管理全国各地学校、代理商,每个代理商代理一个地区的学校,代理商的权限也很大,可以导出资料,群发短信等等

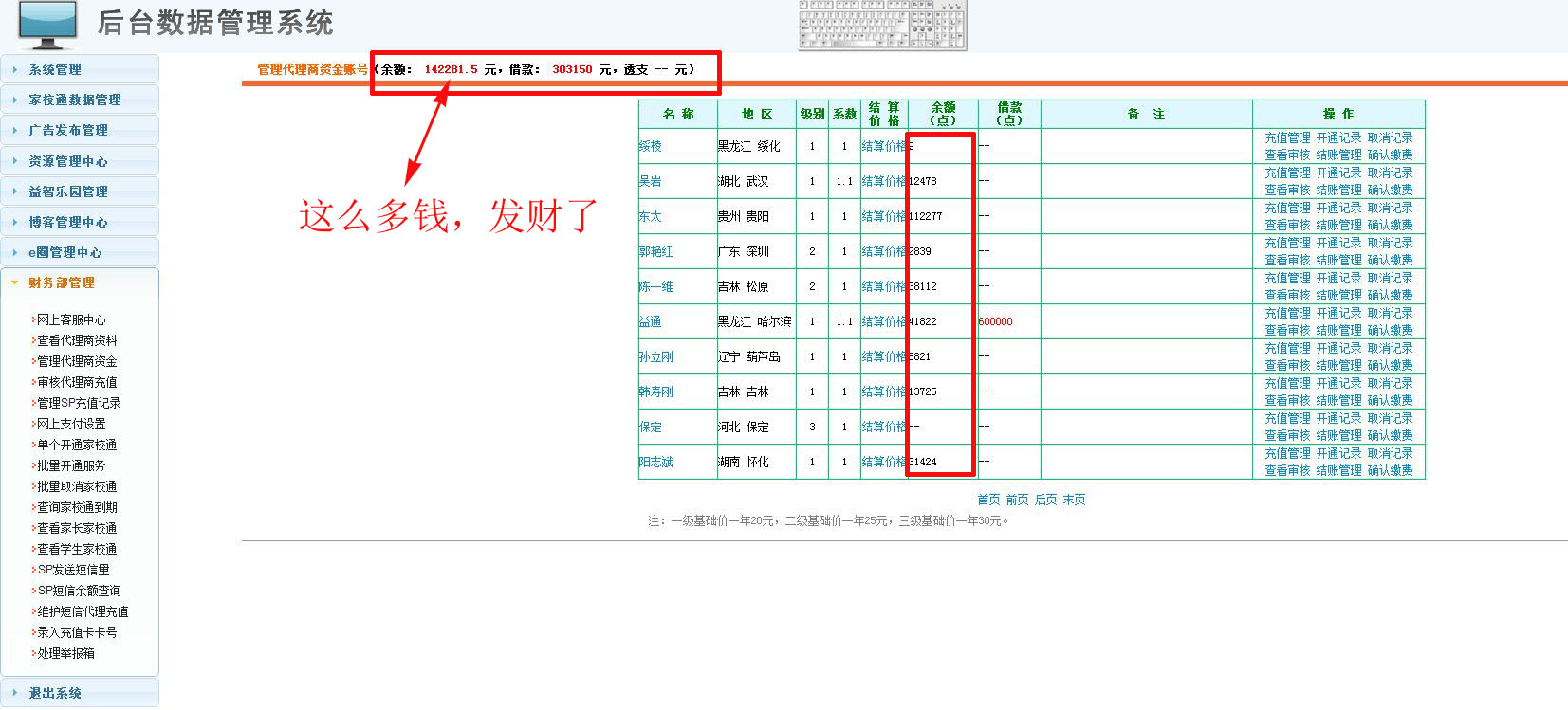

3、看到了15万余额~激动中~~可以为各个学校免费充值,为各地代理商修改费用标准,充值、修改密码等等~~

漏洞证明:

见上~

修复方案:

版权声明:转载请注明来源 PythonPig@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2014-06-01 23:27

厂商回复:

CNVD确认并复现所述情况,由CNVD通过公开渠道向网站管理方通报处置。

最新状态:

暂无