漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062236

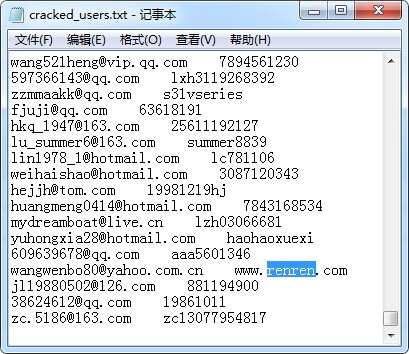

漏洞标题:人人网暴力破解及两处验证码安全问题[破解10万,成功2123]

相关厂商:人人网

漏洞作者: 4ck

提交时间:2014-05-25 12:13

修复时间:2014-07-09 12:14

公开时间:2014-07-09 12:14

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:6

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-25: 细节已通知厂商并且等待厂商处理中

2014-05-25: 厂商已经确认,细节仅向厂商公开

2014-06-04: 细节向核心白帽子及相关领域专家公开

2014-06-14: 细节向普通白帽子公开

2014-06-24: 细节向实习白帽子公开

2014-07-09: 细节向公众公开

简要描述:

人人网某处存在暴力破解问题,某两处验证码存在安全隐患

详细说明:

1) 人人网开放平台的登陆接口,存在暴力破解的问题

http://login.api.renren.com/connect/login

一个账号的密码输入错误两次,会临时强制要求输入验证码。但过几分钟会解除限制。

更严重的问题是,后端并不针对IP制定封禁的策略。

于是,攻击者可以导入大量邮箱,在内存中维护一个10万账号的队列和一个固定的密码队列。不断尝试登录,当遇到某账号必须输入验证码时,把该账号、密码放到队列的尾巴,相当于挂起,等待后续继续破解。这么做,几乎可以保证2/3的时间都在破解。

2)m.renren.com 验证码可以换成纯数字

手机端的验证码是这种字母形式:http://3g.renren.com/rndimg_wap?post=_REQUESTFRIEND_e6370bba6bebe307e3b15be31244d0ef&rnd=1400984259393

但是把rndimg_wap中的wap去掉,就可以变成纯数字的了,已验证可正常登录。

3)开放平台验证码在URL中传递了参数

开放平台的验证码是这种形式:

http://icode.renren.com/getcode.do?t=openplatform&rk=600&rnd=0.17367309099063277

问题出在把难度作为一个参数在url中直接传递。

当把rank修改为400时,出现了一个弱验证码:

http://icode.renren.com/getcode.do?t=openplatform&rk=400&rnd=0.47554508759640157

已验证使用Tesseract-OCR引擎,不经训练识别率都比较高。

已验证修改参数可正常登录。

漏洞证明:

修复方案:

请人人网的大牛花点时间解决。 :)

版权声明:转载请注明来源 4ck@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-05-25 13:22

厂商回复:

谢谢

最新状态:

暂无