漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-059163

漏洞标题:乐视某系统后台可暴力破解入内部系统(枚举小技巧)

相关厂商:乐视网

漏洞作者: 魇

提交时间:2014-05-02 12:40

修复时间:2014-06-16 12:41

公开时间:2014-06-16 12:41

漏洞类型:后台弱口令

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-02: 细节已通知厂商并且等待厂商处理中

2014-05-02: 厂商已经确认,细节仅向厂商公开

2014-05-12: 细节向核心白帽子及相关领域专家公开

2014-05-22: 细节向普通白帽子公开

2014-06-01: 细节向实习白帽子公开

2014-06-16: 细节向公众公开

简要描述:

根本停不下来~

详细说明:

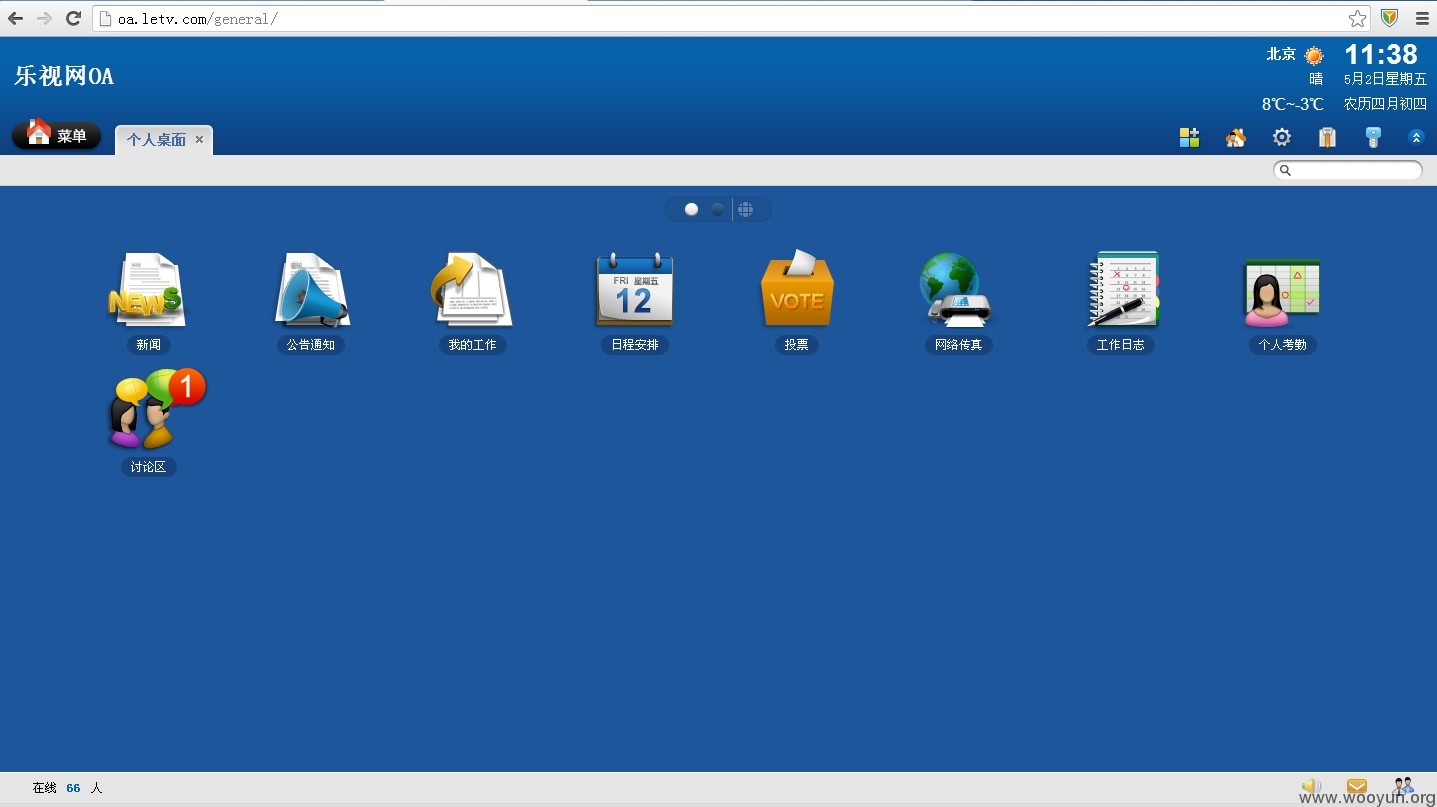

http://oa.letv.com/ 乐视oa办公系统

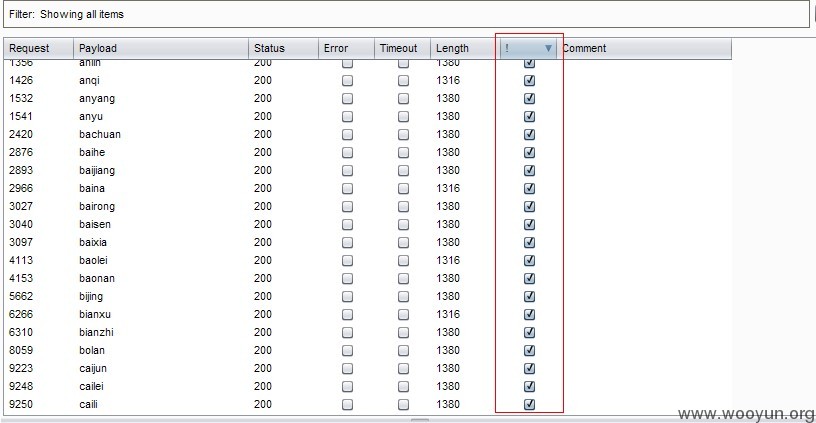

首先这边是想先枚举存在的用户名,再逐一爆破

但是发现burpsuite intruder爆破的时候返回的包的长度很多都不同,这样想要判断哪些是我们想要的就比较麻烦..

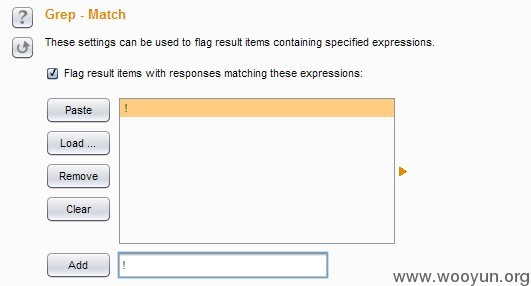

于是想到了通过对比源代码,自定义错误关键字..

输入的用户名[a]不存在

密码错误,注意大小写!

中文的关键字貌似不行,于是我就以"!" 作为错误关键字

然后登录抓包,导入我的user字典..先把不存在的用户排除出去,导出打√的用户

导出后再进行二次爆破,经过测试密码错误超过 10 次,会提示请等待 10 分钟后重试!

那么设置的时候,我就只设置几个常用的弱口令来对枚举出的用户进行爆破..

因为时间的关系..其实我字典都还没跑完就先停了..但只是这样 还是跑出一些用户

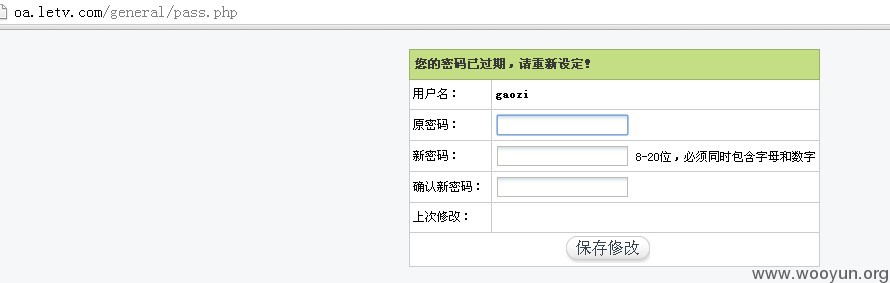

heyue这个我改了一下密码,改成了:wooyunceshi1

gaozi,gonglu,gengjie ,dingshuo 这几个密码也都是a***..

敏感信息呦!

漏洞证明:

嗯哼

修复方案:

详细说明应该写的够详细了..你们懂得..

版权声明:转载请注明来源 魇@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:19

确认时间:2014-05-02 12:50

厂商回复:

感谢挖掘,马上修复

最新状态:

暂无