漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-058810

漏洞标题:春秋航空某处设计缺陷可遍历用户信息

相关厂商:春秋航空

漏洞作者: 魇

提交时间:2014-04-28 22:12

修复时间:2014-06-12 22:13

公开时间:2014-06-12 22:13

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-04-28: 细节已通知厂商并且等待厂商处理中

2014-04-29: 厂商已经确认,细节仅向厂商公开

2014-05-09: 细节向核心白帽子及相关领域专家公开

2014-05-19: 细节向普通白帽子公开

2014-05-29: 细节向实习白帽子公开

2014-06-12: 细节向公众公开

简要描述:

遍历真实姓名,性别,身份证号,生日,联系方式,详细地址,邮编...

详细说明:

首先是注册帐号,个人信息处,发现有个会员号:9C0202348612

通过抓包,获取到请求为custId:9C0202348612

然后利用google搜索:site:china-sss.com inurl:custId

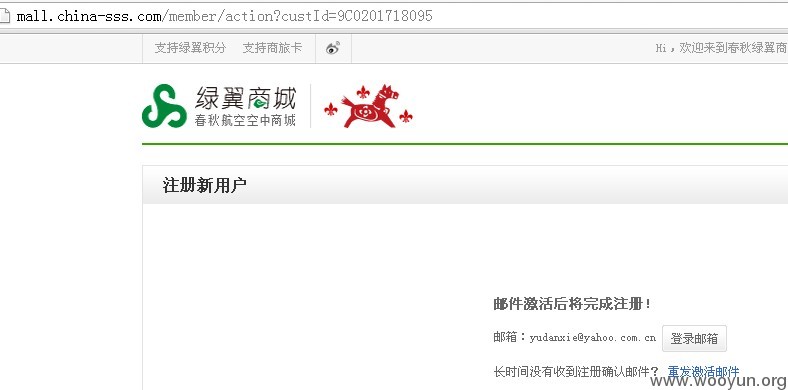

http://mall.china-sss.com/member/action?custId=9C0201718096

打开这个链接,发现通过修改custId,可以获取到该会员所注册的邮箱帐号

但如果只是这样,获取到注册邮箱帐号跟会员号,似乎没什么用处?

这时候我灵光一闪,既然注册激活处可以遍历,那么登录后的个人信息处能否遍历呢?

http://mall.china-sss.com/ 绿翼商城 (因为跟主站的用户是相通的,所以我直接登录)

随便网上找了身份证填写一下,点击保存修改的时候抓包,获取到这么一个POST请求

通过修改此处的custId,可以实现用户信息的遍历

至于有多少用户..你们更清楚

漏洞证明:

求高rank

修复方案:

版权声明:转载请注明来源 魇@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-04-29 09:18

厂商回复:

已收到并尽快修复,非常感谢,辛苦了。

最新状态:

暂无