漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-054865

漏洞标题:91论坛某系统弱口令导致getshell

相关厂商:福建网龙

漏洞作者: y0umer

提交时间:2014-03-30 15:24

修复时间:2014-05-14 15:25

公开时间:2014-05-14 15:25

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-03-30: 细节已通知厂商并且等待厂商处理中

2014-03-31: 厂商已经确认,细节仅向厂商公开

2014-04-10: 细节向核心白帽子及相关领域专家公开

2014-04-20: 细节向普通白帽子公开

2014-04-30: 细节向实习白帽子公开

2014-05-14: 细节向公众公开

简要描述:

(安卓网&91) 共计5000万用户数据泄漏,随意替换apk下载地址。

详细说明:

这个事情得追回到1月份,当时放假没事 所以就看了下91,不看不知道,一看吓一跳!!

漏洞证明:

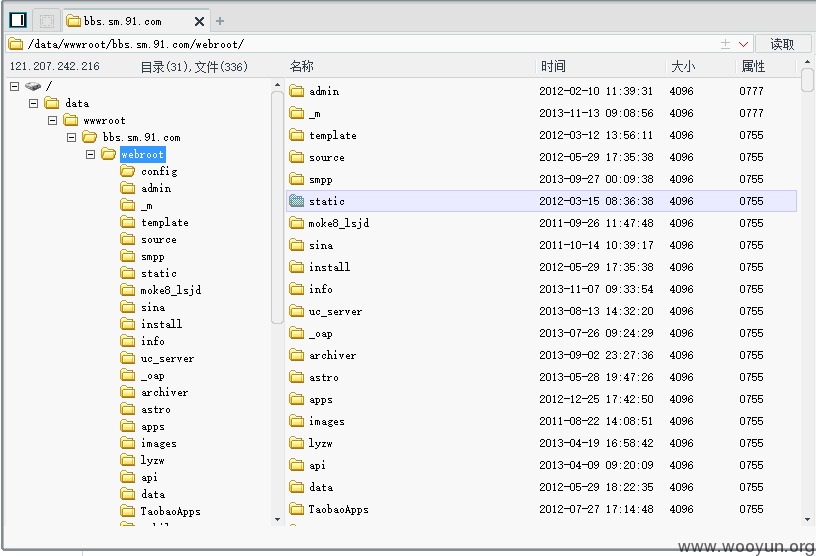

首先是内网的突破口 bbs.sm.91.com 密码弱口令:000000

那就直接登录后台了。

然后直接编辑Ucenter、设置IP处直接拿下WEBSHELL

进入内网以后呢,我就开始翻啊翻

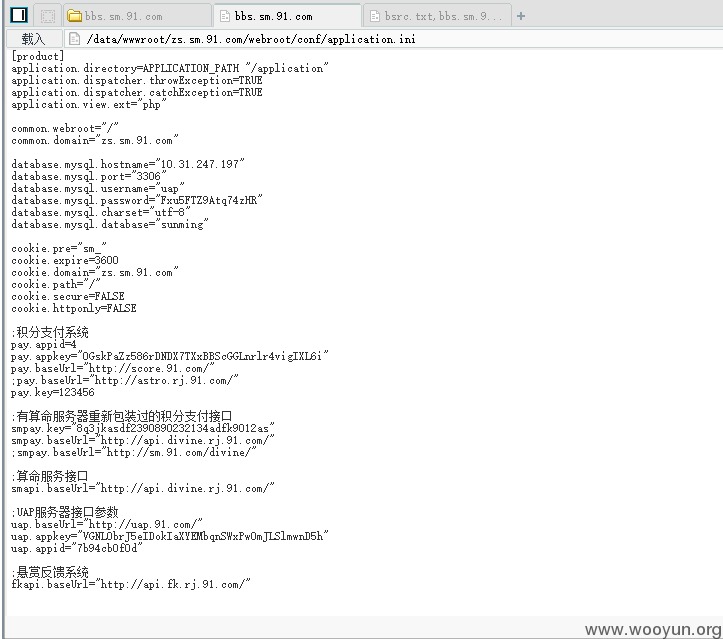

巧合的得到了hiapk的数据库链接串

#2 渗透hiapk

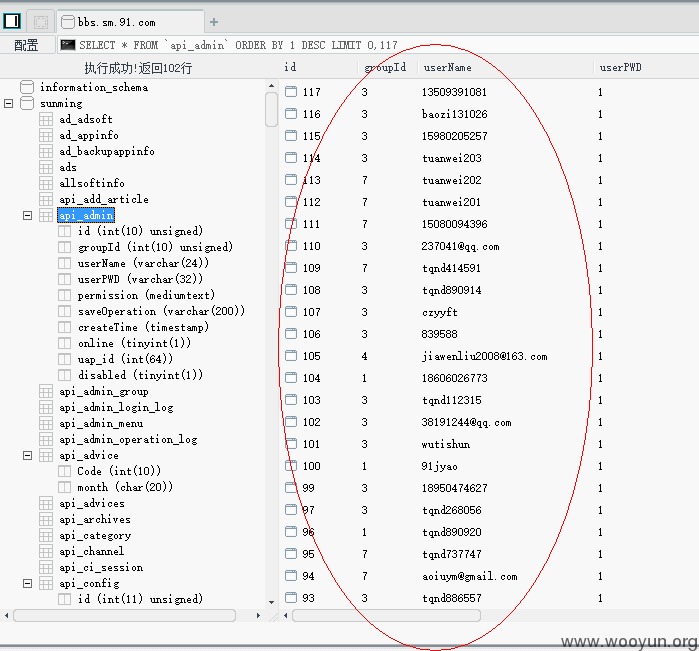

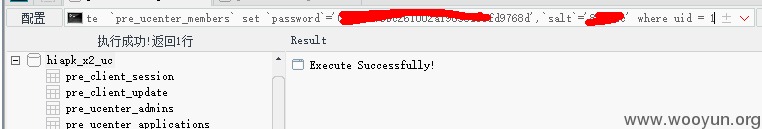

这里直接连接了数据库,然后修改了admin的密码

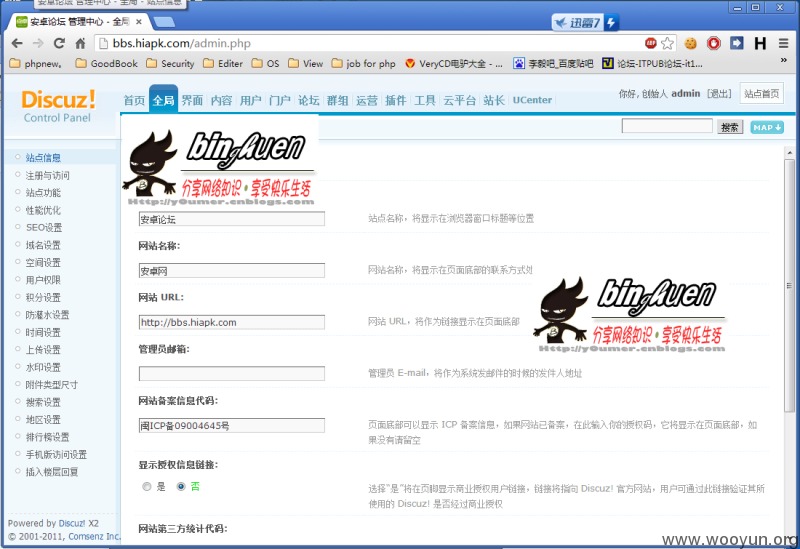

然后进入了后台。。

进入后台以后怎么办呢? 插件拿shell 在乌云zone说过,这里就不再强调了。

# 进攻91

进过天时地利人和 发现了 ibbs.91.com 与 bbs.game.hiapk.com 同服,当然bbs.game.hiapk.com 也使用同一个ucenter,我们就直接进入了后台(反正已经修改了管理员密码)

这里还是直接后台装插件写了个shell进去

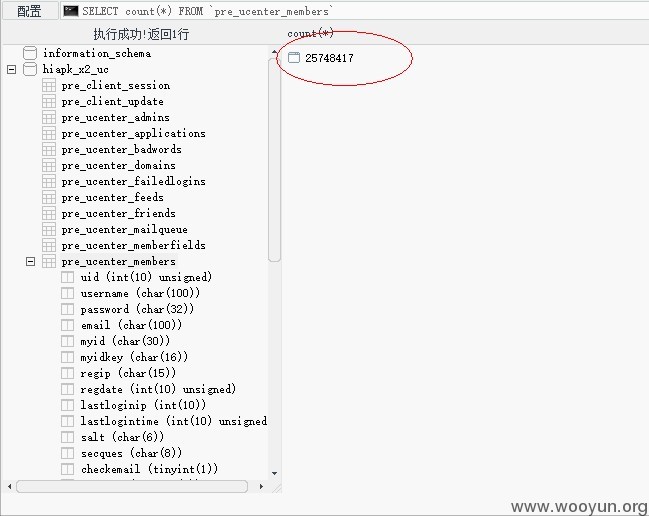

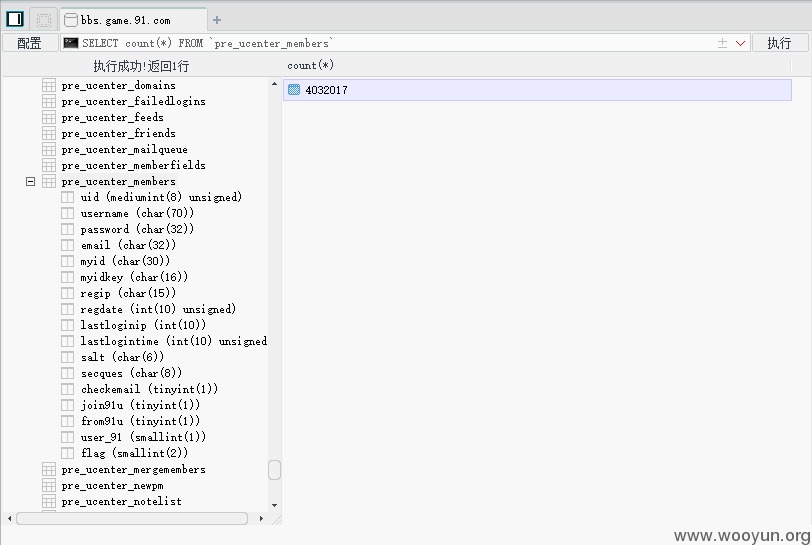

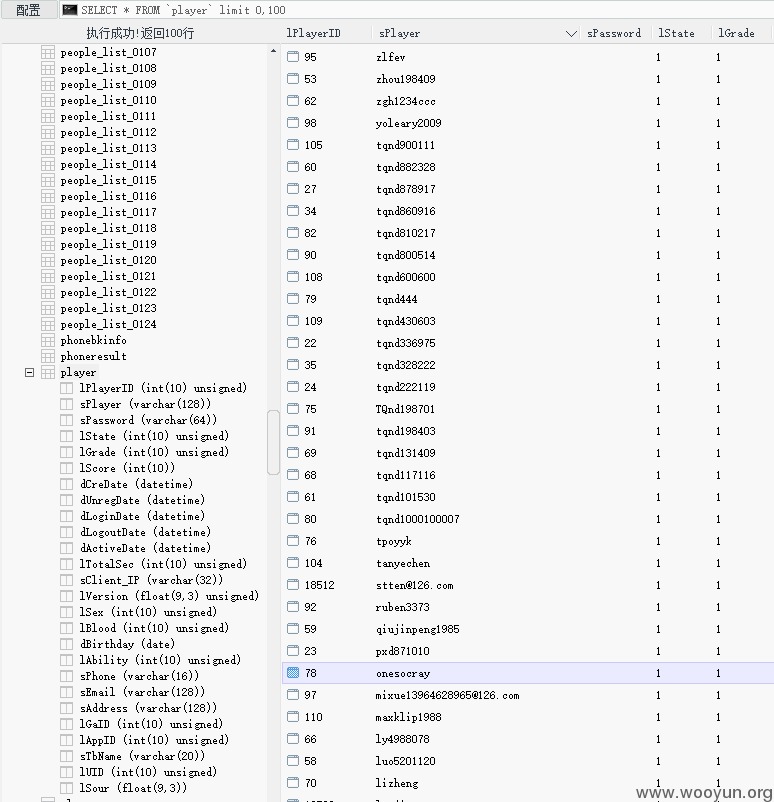

# 91论坛数据库泄漏

# 难道只是数据泄漏那么简单吗?

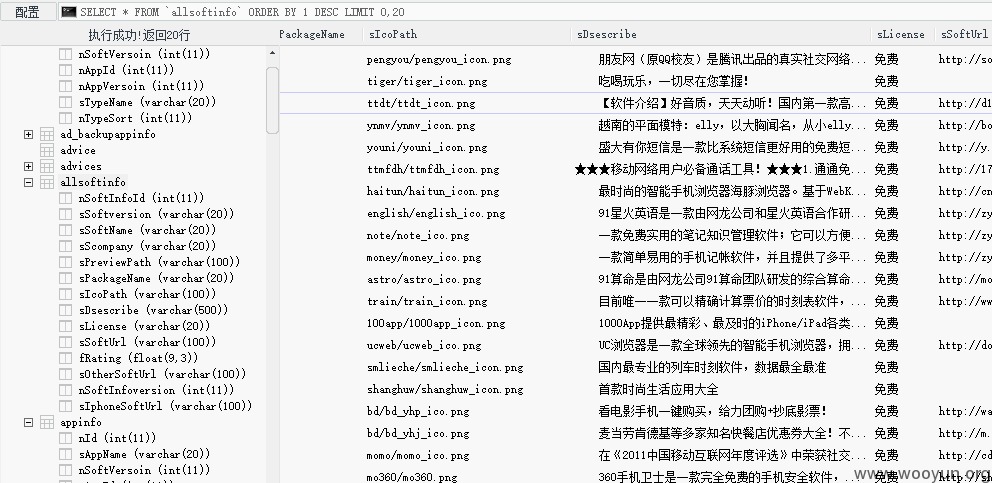

NO! 这里追回到了 play.91.com 等等!! play是什么呢?当然也就是91助手里下载应用的网站了

可以随意替换应用的下载地址~

这说明什么问题呢,可以随意替换带有后门的应用地址.从而手机种马..远控..恶意扣费. 甚至艳照门... (当然我不会干这些事情)

什么? 还有泄漏???

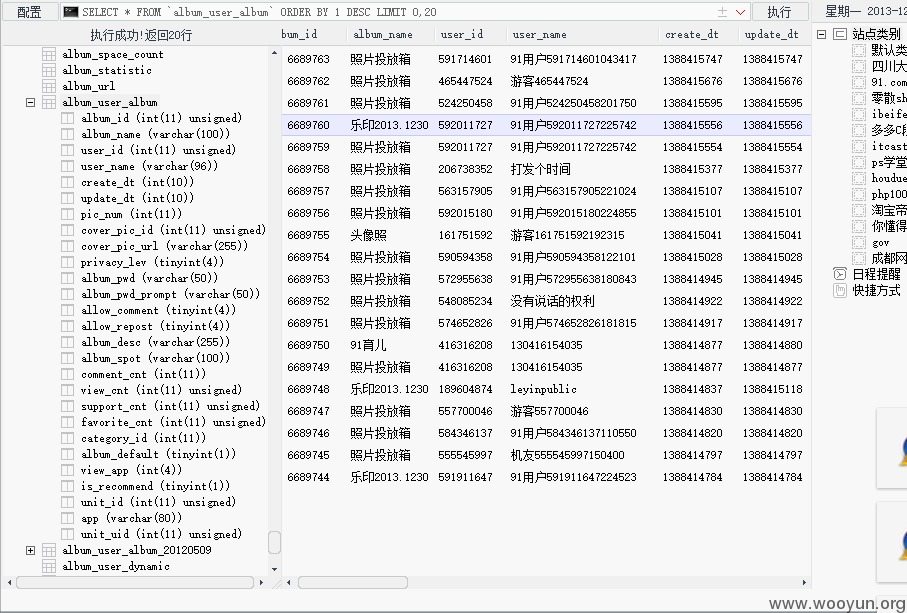

# 91相册照片泄漏

下面是我们需要思考的问题:

# 数据泄漏应该由谁买单?

# 移动安全归根揭底是什么?

# 如何应对数据泄漏?

修复方案:

# 修改密码,拒绝弱口令

# 内网IP划分

# ...

# 我不要礼物!

版权声明:转载请注明来源 y0umer@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-03-31 09:40

厂商回复:

感谢y0umer提交的漏洞,此弱口令问题已于2013年12月30修复完成!

最新状态:

暂无