漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-048760

漏洞标题:建站之星任意文件上传漏洞(续一)

相关厂商:建站之星

漏洞作者: felixk3y

提交时间:2014-01-13 15:47

修复时间:2014-04-13 15:47

公开时间:2014-04-13 15:47

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-13: 细节已通知厂商并且等待厂商处理中

2014-01-14: 厂商已经确认,细节仅向厂商公开

2014-01-17: 细节向第三方安全合作伙伴开放

2014-03-10: 细节向核心白帽子及相关领域专家公开

2014-03-20: 细节向普通白帽子公开

2014-03-30: 细节向实习白帽子公开

2014-04-13: 细节向公众公开

简要描述:

本月8号就发了个同样的上传漏洞

http://www.wooyun.org/bugs/wooyun-2010-048293

迟迟不给确认,好吧 那我就只有用这种方式催催...

Tips:如果再不及时确认,就公布续集二...

详细说明:

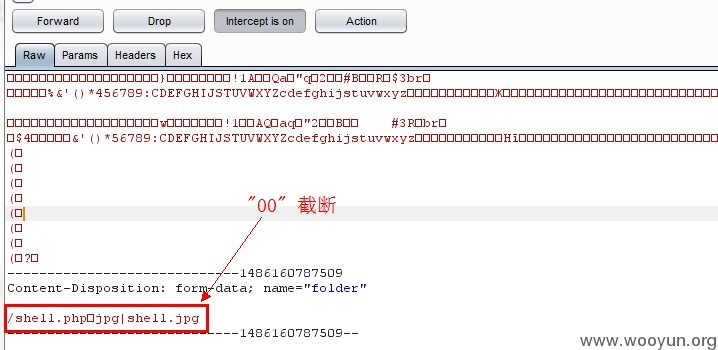

#1 漏洞挖掘

漏洞出现在

/script/multiupload/uploadify.php 51行---

#2 漏洞分析

往往出现文件上传漏洞,不是文件名可控,就是路径可控(低级的文件上传不包括在内)

看看文件名是否可控

搜索move_uploaded_file函数,往前看...

跟上$imgfile

$_FILES['Filedata']['name']貌似我们可以控制,继续...

看见了吧,原来我们不可控.好吧 那我们继续看另一个:路径是否可控

跟下$targetPath

看看 $path 怎么来的,本文件第14行:

看见了吧? $_POST['folder'] 是我们完全可以控制的

呵呵 ,看吧 漏洞挖掘原来如此简单...

(其实一点儿也不简单 :-))

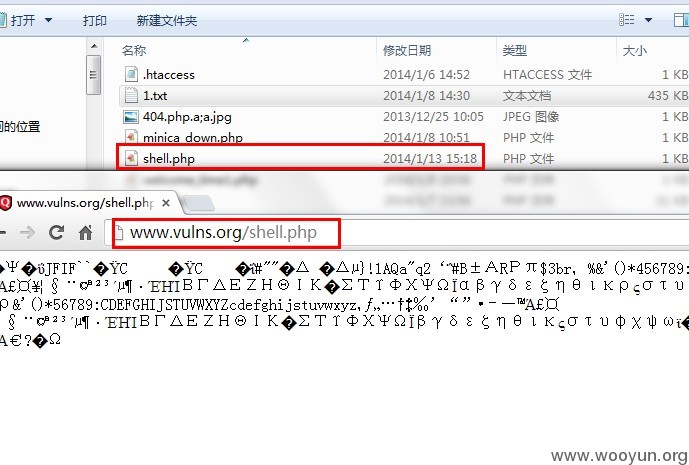

漏洞证明:

修复方案:

你们懂,如有疑问 可以联系我。

版权声明:转载请注明来源 felixk3y@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-01-14 10:59

厂商回复:

漏洞已经发补丁包,感谢

最新状态:

暂无