漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-048139

漏洞标题:AuditSec运维操作审计-可获得堡垒机密码

相关厂商:yinji.com.cn

漏洞作者: leoX

提交时间:2014-01-07 12:03

修复时间:2014-04-07 12:03

公开时间:2014-04-07 12:03

漏洞类型:默认配置不当

危害等级:中

自评Rank:5

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-07: 细节已通知厂商并且等待厂商处理中

2014-01-08: 厂商已经确认,细节仅向厂商公开

2014-01-11: 细节向第三方安全合作伙伴开放

2014-03-04: 细节向核心白帽子及相关领域专家公开

2014-03-14: 细节向普通白帽子公开

2014-03-24: 细节向实习白帽子公开

2014-04-07: 细节向公众公开

简要描述:

activex控件未对 启用软件 过滤 导致可获得堡垒机密码

详细说明:

1.登录堡垒机

2.选择 需要ssh的机器

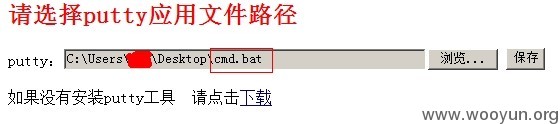

3.选择 使用的终端工具

编写bat

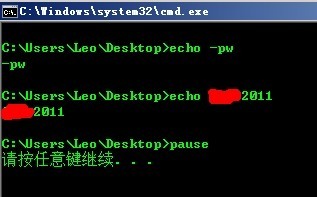

效果如图2 显示用户名密码

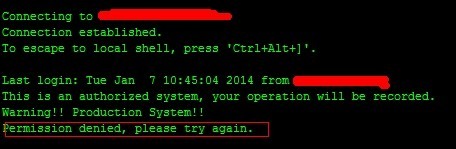

直接连接堡垒机地址 结果 图3

需要突破的是权限的提升

此堡垒目的是安全运维,限制终端类型 来加强安全策略。出现此问题 实属不该。。。。

漏洞证明:

修复方案:

过滤终端~ 加密

版权声明:转载请注明来源 leoX@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2014-01-08 11:45

厂商回复:

感谢乌云的反馈和路人甲的报告。

1. 此漏洞获取的是连接保垒机的用户密码,这个一般是用户自己知道的密码。(就像本机用户可以想办法看到IE中缓存的信息一样)

2. 即使采取加密,在远程连接时仍然要先解密再传输,通过内存察看工具,仍然能看到用户自己的密码。

结合以上两条,给5分。

银基向来十分重视信息安全和隐私保护,再次感谢乌云和路人甲。 如有争议请留言,谢谢。

最新状态:

暂无