漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-046545

漏洞标题:中粮福临门官网等中粮旗下站点侧漏

相关厂商:中粮集团有限公司

漏洞作者: nick被注册

提交时间:2013-12-20 15:24

修复时间:2013-12-25 15:24

公开时间:2013-12-25 15:24

漏洞类型:文件上传导致任意代码执行

危害等级:中

自评Rank:9

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-12-20: 细节已通知厂商并且等待厂商处理中

2013-12-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

又是老套的问题。

详细说明:

今天在百度首页看到。。。

点开看了下,结果。。

又是俗套的fck。

http://www.fulinmen.com.cn/FCKeditor/editor/filemanager/connectors/test.html

网站容器是IIS7,但仍旧有很多牛拼命地传xx.asp;.jpg。。。.php;.jpg....

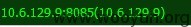

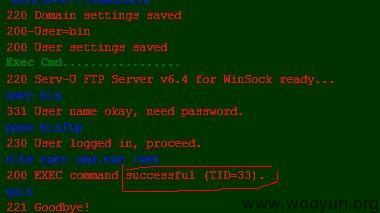

遍历服务器目录:

http://www.fulinmen.com.cn/FCKeditor/editor/filemanager/connectors/aspx/connector.aspx?Command=GetFoldersAndFiles&Type=File&CurrentFolder=/d:/web/www.fulinmen.com.cn

旁站这么几个:

看看旁站的问题,

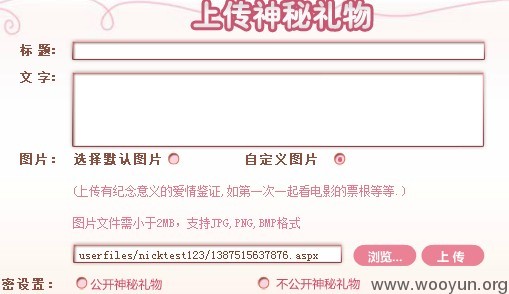

http://sy.leconte.com.cn/LoveHome/main.html 金帝小屋,有个上传。

看看

安装了 272 个修补程序

Data Source=(local);Database=Leconte2;Uid=leconte;Pwd=********"

好吧。

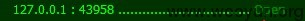

漏洞证明:

修复方案:

请找攻城师

版权声明:转载请注明来源 nick被注册@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-12-25 15:24

厂商回复:

最新状态:

暂无