漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-033555

漏洞标题:56一些问题集锦②

相关厂商:56.com

漏洞作者: Croxy

提交时间:2013-08-05 21:39

修复时间:2013-09-19 21:40

公开时间:2013-09-19 21:40

漏洞类型:系统/服务运维配置不当

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-05: 细节已通知厂商并且等待厂商处理中

2013-08-05: 厂商已经确认,细节仅向厂商公开

2013-08-15: 细节向核心白帽子及相关领域专家公开

2013-08-25: 细节向普通白帽子公开

2013-09-04: 细节向实习白帽子公开

2013-09-19: 细节向公众公开

简要描述:

感激你们要送我电脑包^_^

我也不想一而再再而三的提56的 每次手贱都测试到那一两个 再发我剁手!!

详细说明:

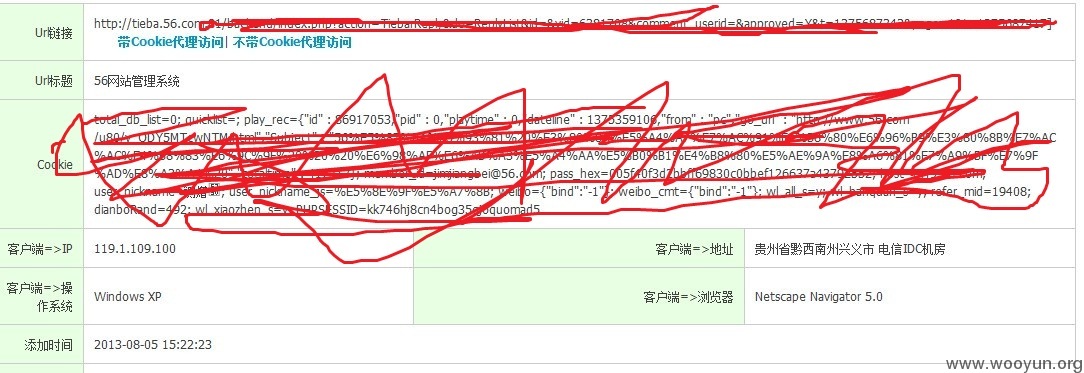

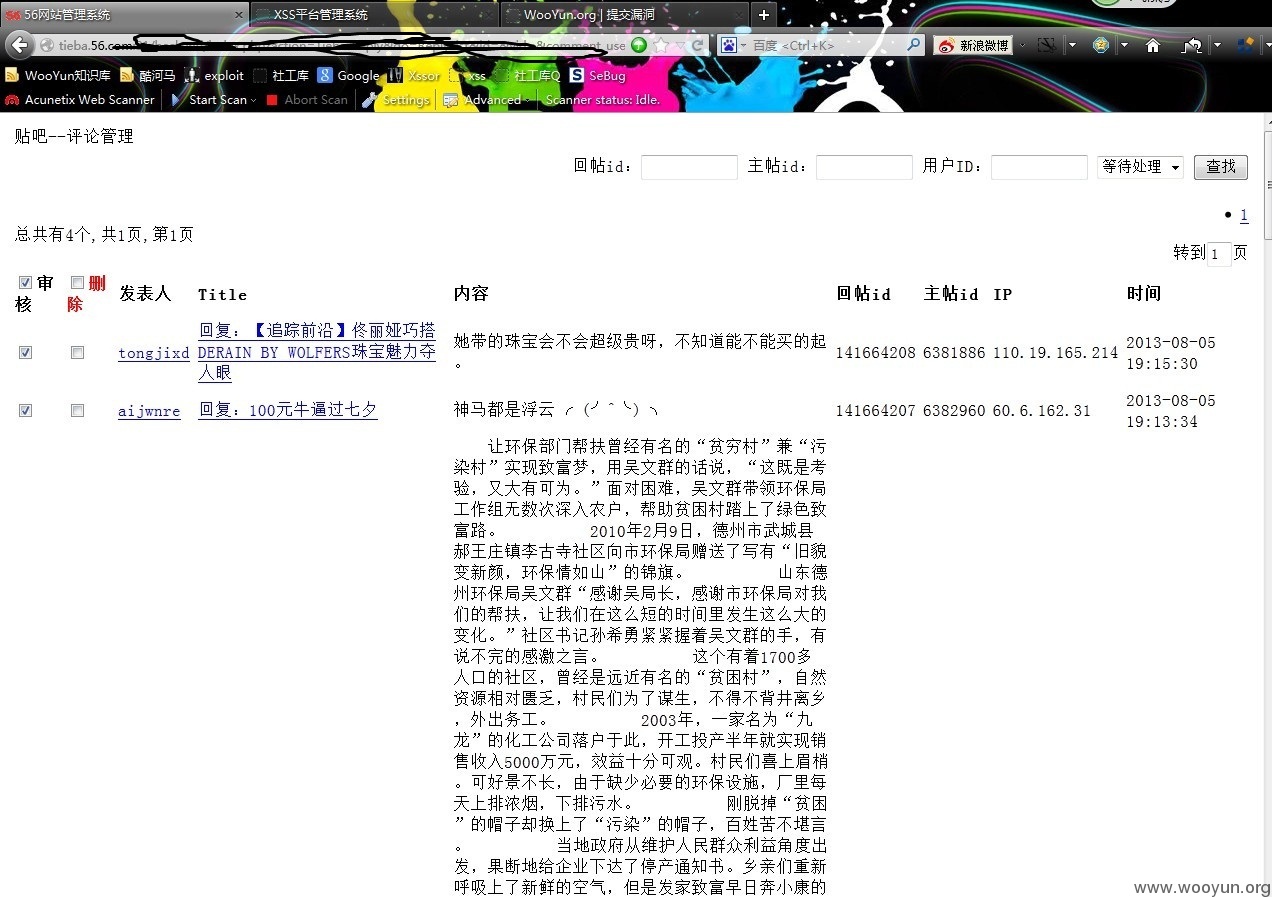

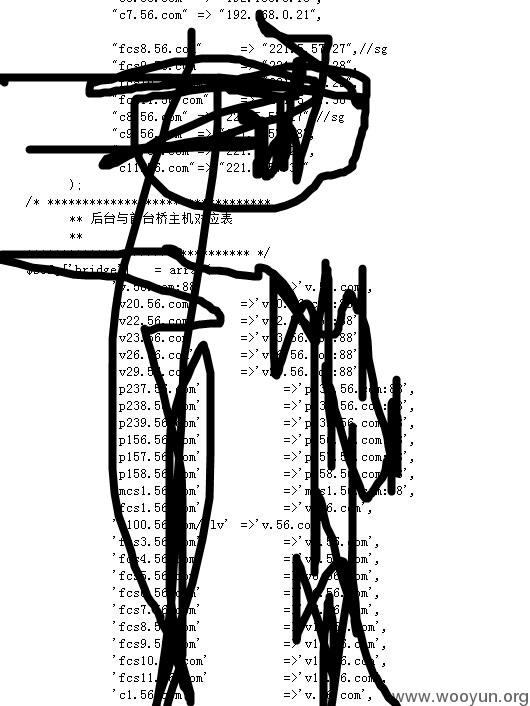

1.还记得这个把。。 http://tieba.56.com/v?tn=6381708 这次可不是前台的XSS了 因为我竟然X到后台了。。 事实证明56tieba的后台是可以盲打得>.<...

稀里糊涂拿到56贴吧后台管理的权限。。

http://tieba.56.com:81/后台你懂的/test.php 一个Phpinfo

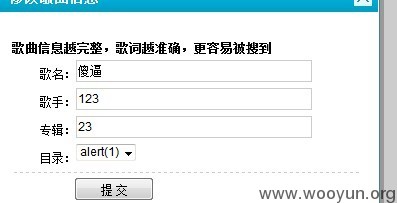

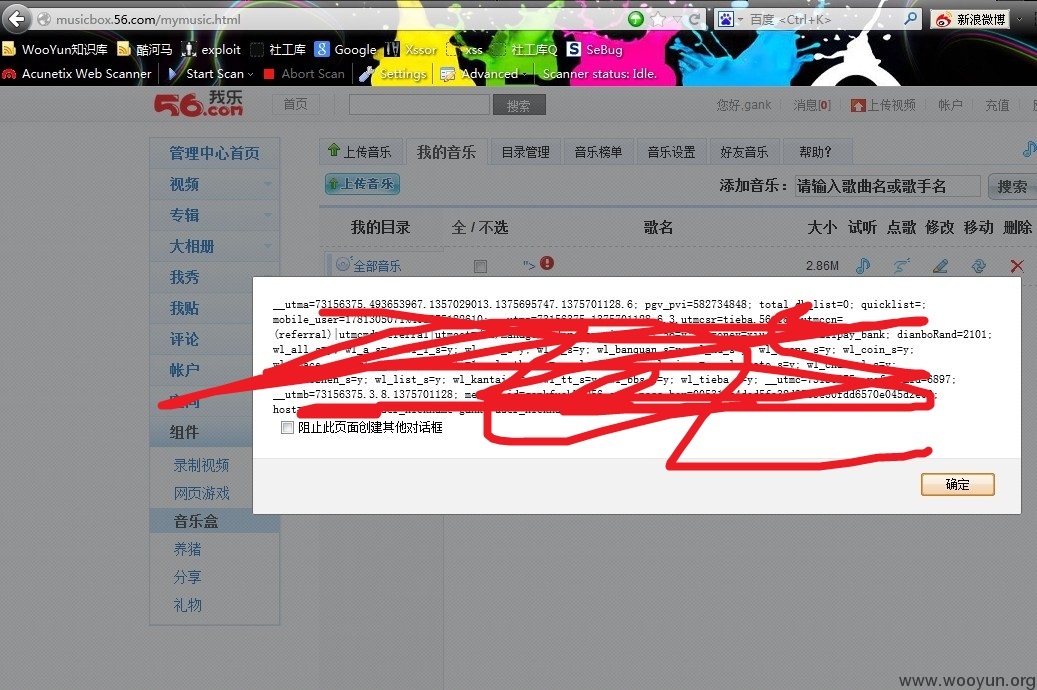

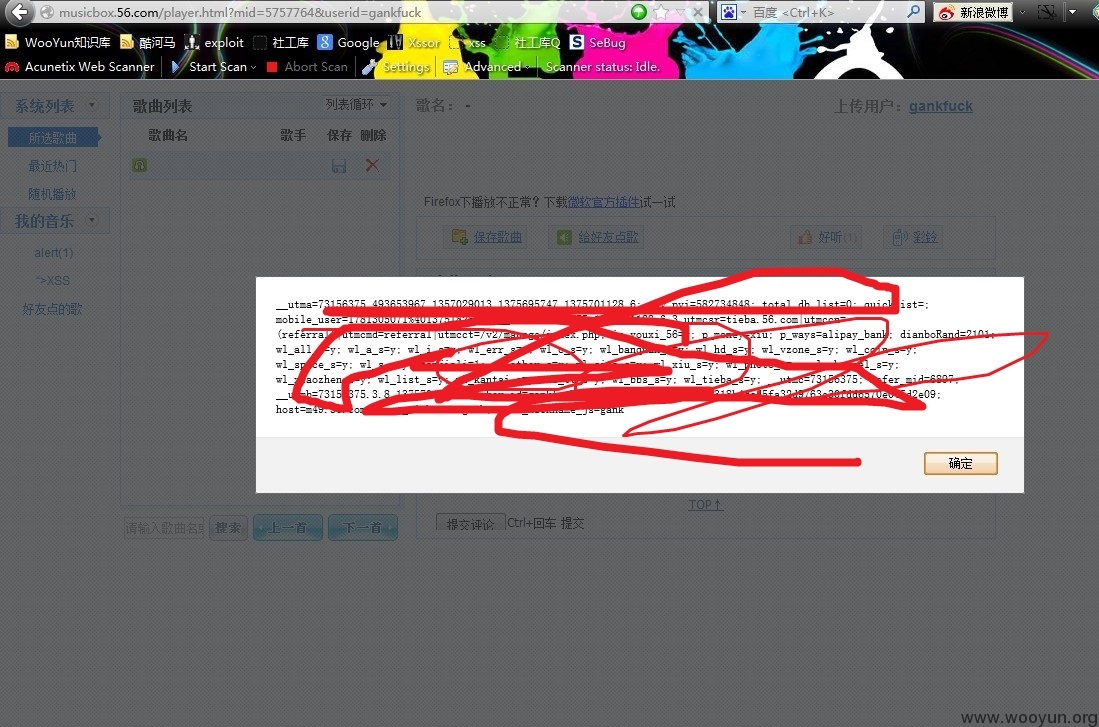

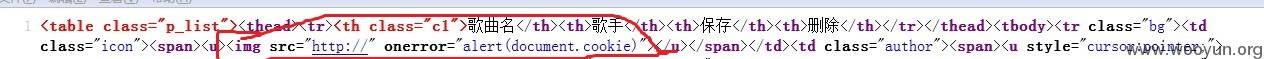

2.http://musicbox.56.com 一处存储型XSS

在修改歌曲这里

在这3个框框全部没有过滤哦~

这样貌似只能弹自己 但是幸亏这个音乐盒有个分享按钮 现在就是去56社区传播了~ 但是没有测 怕系统挂掉^ ^ 请注意 这个完全没有过滤!

测试地址:http://musicbox.56.com/player.html?mid=5757764&userid=gankfuck

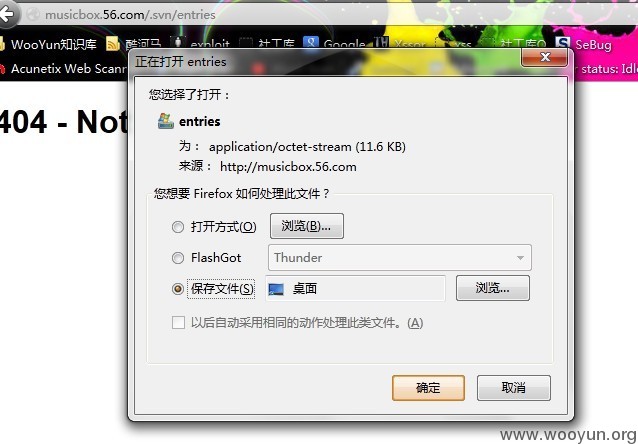

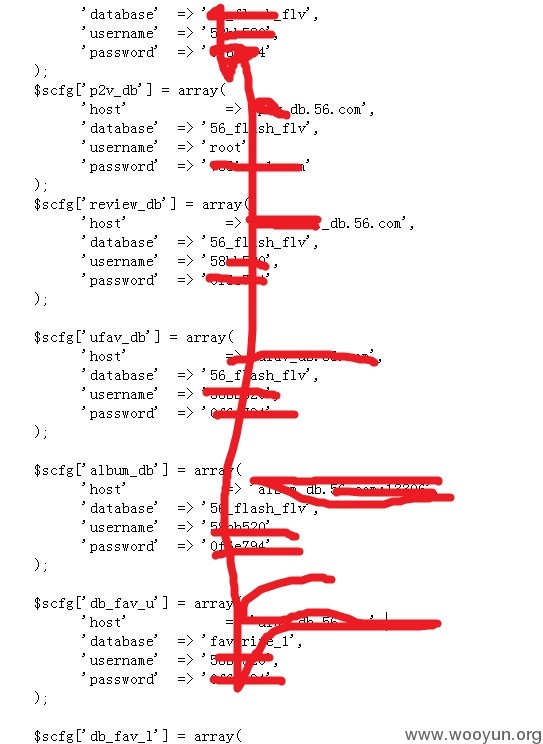

3.56一处.svn文件泄露

还是musicbox.56.com

随便截几个文件吧

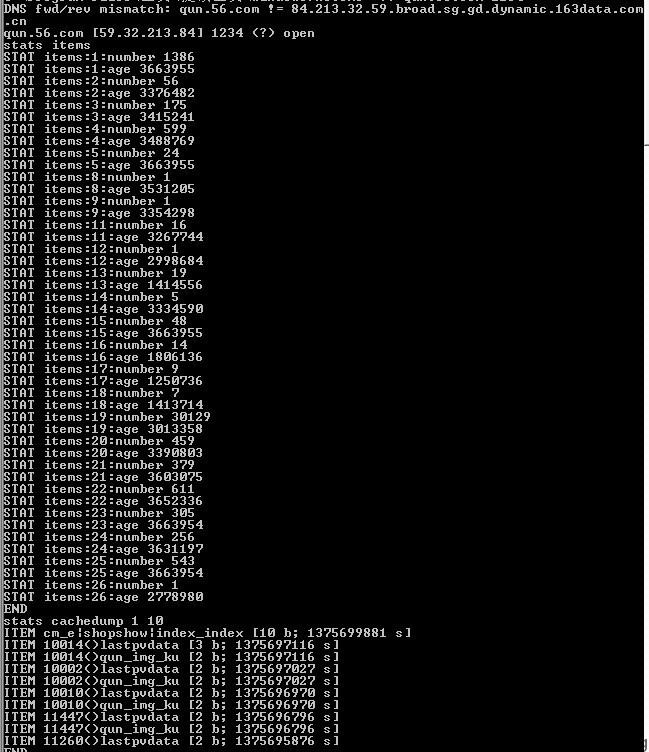

4. 56 memcached端口可以远程使用

虽然改了端口但是还是开放的啊 坑

一切尽在图中。

漏洞证明:

看详细说明~

修复方案:

1

2

3

4

版权声明:转载请注明来源 Croxy@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-08-05 21:46

厂商回复:

谢谢反馈, 正在跟进修复

最新状态:

暂无