漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-032282

漏洞标题:美国地方政府和大学命令执行漏洞打包

相关厂商:美国

漏洞作者: khjian

提交时间:2013-07-26 13:41

修复时间:2013-09-09 13:41

公开时间:2013-09-09 13:41

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-26: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-09-09: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

美国地方政府和大学命令执行漏洞打包

详细说明:

美国

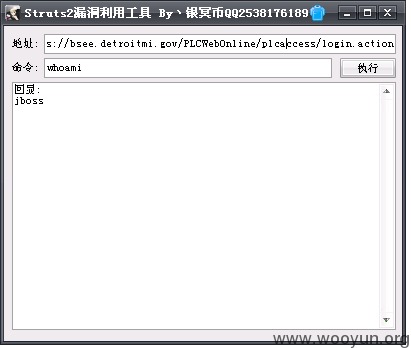

https://bsee.detroitmi.gov/PLCWebOnline/plcaccess/login.action 底特律政府网站

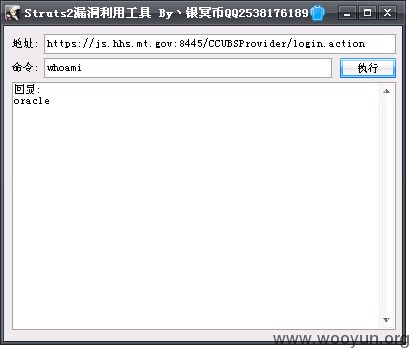

https://js.hhs.mt.gov:8445/CCUBSProvider/login.action 蒙大拿州政府网站DDHS

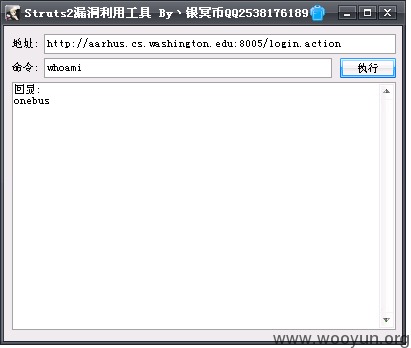

http://aarhus.cs.washington.edu:8005/login.action 华盛顿大学子站

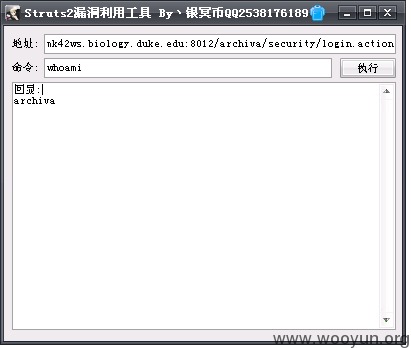

http://mk42ws.biology.duke.edu:8012/archiva/security/login.action 杜克大学子站

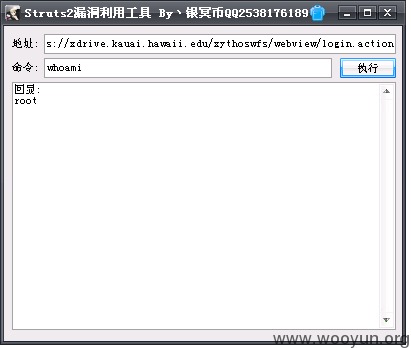

https://xdrive.kauai.hawaii.edu/xythoswfs/webview/login.action 夏威夷大学考爱岛社区学院

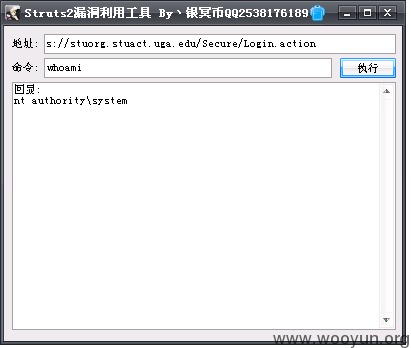

https://stuorg.stuact.uga.edu/Secure/Login.action 乔治亚大学

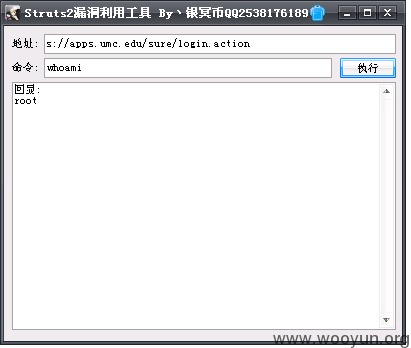

https://apps.umc.edu/sure/login.action 密西西比医学中心大学

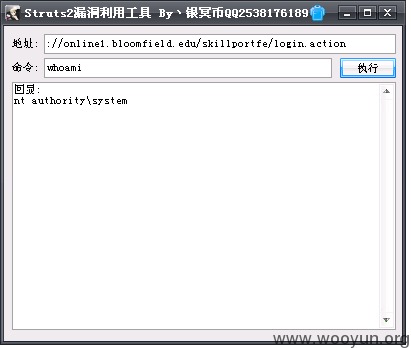

http://online1.bloomfield.edu/skillportfe/login.action 布卢姆菲尔德学院

这些站点存在命令执行漏洞

漏洞证明:

修复方案:

你懂的

版权声明:转载请注明来源 khjian@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝