漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-023838

漏洞标题:观滔宽带多处弱口令及敏感信息泄露之二

相关厂商:观滔宽带

漏洞作者: SpookZanG

提交时间:2013-05-16 11:15

修复时间:2013-06-30 11:16

公开时间:2013-06-30 11:16

漏洞类型:后台弱口令

危害等级:中

自评Rank:5

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-16: 细节已通知厂商并且等待厂商处理中

2013-05-20: 厂商已经确认,细节仅向厂商公开

2013-05-30: 细节向核心白帽子及相关领域专家公开

2013-06-09: 细节向普通白帽子公开

2013-06-19: 细节向实习白帽子公开

2013-06-30: 细节向公众公开

简要描述:

观滔宽带某台内网服务器sa弱口令,某台内网某网站弱口令可拿shell并提权。

详细说明:

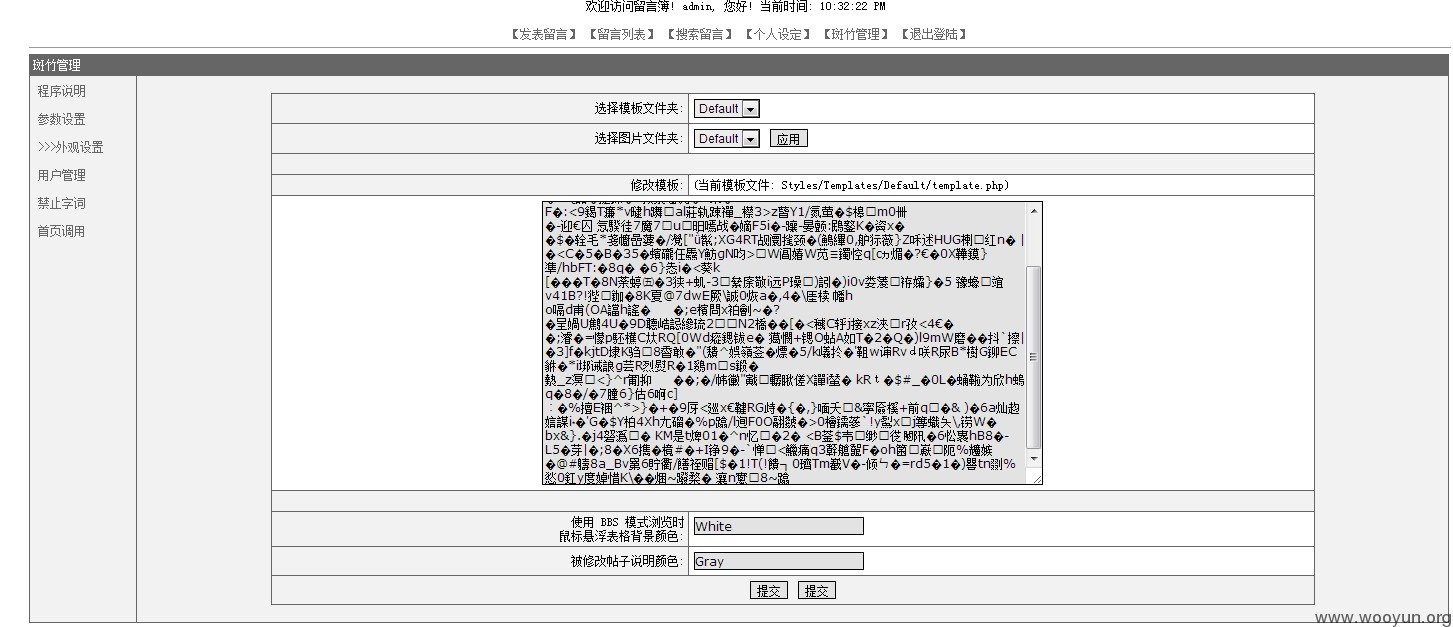

1、观滔内网easy office网站留言板弱口令,可通过admin,admin登录,并且可以通过编辑模板插入一句话木马拿到shell。

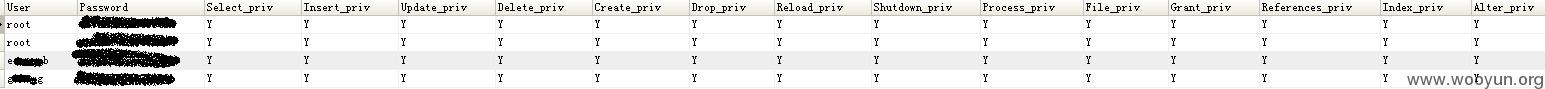

2、easy office网站用的是MYSQL数据库,并且为root权限,可以通过udf.dll提权。

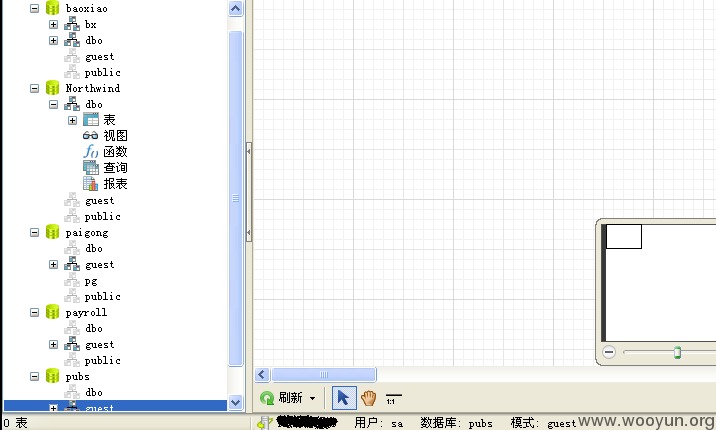

3、观滔内网office Anywhere服务器SA弱口令,密码为123456。

漏洞证明:

通过admin登录,并且可以编辑模板插入一句话。

通过拿到的mysql帐号,可以获得root和管理员自建的mysql帐号,并且可以udf.dll提权

office Anywhere服务器SA弱口令,上面存放了一些内网网站的帐号和密码。

修复方案:

把内网无用的网站,该删的就删掉,密码该改强壮的改强。

Ps:最好的办法,就是把你们的内网和用户隔离开。别让用户访问就可以了。省心、安心。

版权声明:转载请注明来源 SpookZanG@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2013-05-20 22:57

厂商回复:

CNVD确认并复现所述情况,已在17日由CNVD通过公开联系渠道联系网站管理方(通过邮件方式:[email protected]),待其后续反馈。

按内部网络运行安全风险以及信息泄露风险评分,rank 11

最新状态:

暂无