漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-021804

漏洞标题:11对站平台任意密码修改漏洞,成功劫持xsser。。。

相关厂商:11对站平台

漏洞作者: xin.wang

提交时间:2013-04-14 11:27

修复时间:2013-05-29 11:28

公开时间:2013-05-29 11:28

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-04-14: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-05-29: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

你是否还在为你的天梯积分只有1000分而苦恼?你是否也想拥有一个2800分的天梯帐号与国内顶尖dota高手做一次对决?你是否还在默默承受无素质敌人的辱骂?你是否还因为下载一个T人外挂而中毒后痛不欲生么?

那么,今天由我这个江湖郎中为钓丝们提供这颗灵丹妙药!

详细说明:

“问题描述”只是开个玩笑。言归正传!该漏洞由于涉及面广,多次与11对战平台交涉未果。故提交至wooyun,希望能引起厂家的重视!

该漏洞位于帐户管理,属于逻辑问题。

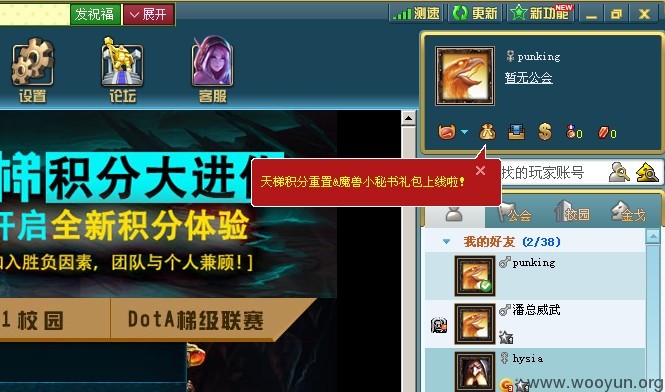

得到jianxin的11帐号为punking。

通过战绩中心获取punking的id为301098178

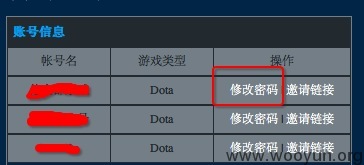

登陆帐户管理。

点击修改密码并抓包。

将第二个请求包中的id_id参数值修改为301098178

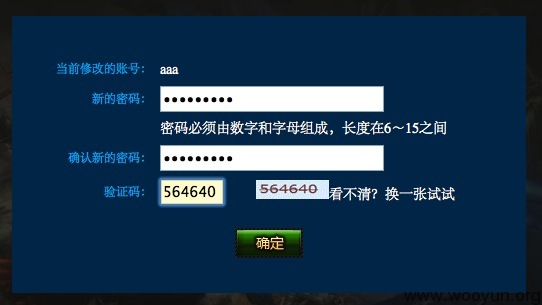

返回包为修改密码处。填写需要修改的密码。并点击确定,即可成功修改punking的密码。

漏洞证明:

修复方案:

对主帐户及子帐户做身份校验。

版权声明:转载请注明来源 xin.wang@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:13 (WooYun评价)