漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-020145

漏洞标题:赶集网SQL注入一枚

相关厂商:赶集网

漏洞作者: open

提交时间:2013-03-16 13:49

修复时间:2013-04-30 13:49

公开时间:2013-04-30 13:49

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-03-16: 细节已通知厂商并且等待厂商处理中

2013-03-16: 厂商已经确认,细节仅向厂商公开

2013-03-26: 细节向核心白帽子及相关领域专家公开

2013-04-05: 细节向普通白帽子公开

2013-04-15: 细节向实习白帽子公开

2013-04-30: 细节向公众公开

简要描述:

赶集网SQL某主要业务SQL注入一枚。

详细说明:

赶集网SQL某主要业务SQL注入一枚。这么明显的漏洞,说明赶集的安全做的还是不够啊。其实之前也发现过赶集的一些问题,比如测试环境对外开放,各种XSS不处理等等。听说赶集比较苦逼,我就不给你们添麻烦了。SQL注入的修了就好了。

随便提下,在帝都租房真心不容易啊,希望赶集和58什么的多替吊丝想想,别往中介偏,这点58同城做的很不好。其实58同城问题也很多,自己找吧,我还得找房呢。:)。

http://webim.ganji.com/index.php?op=ackrecvmsgbylastmsgid&_from=comet&rnd=0.9776598419994116 (POST)

talkId=27480658&lastMsgId=8267926900&channel=0&userId=35669658

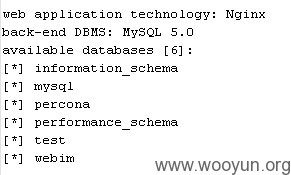

漏洞证明:

修复方案:

你们懂的

版权声明:转载请注明来源 open@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2013-03-16 20:07

厂商回复:

非常感谢您的报告。这个问题我们已经确认,正在与业务部门进行沟通制定解决方案。如有任何新的进展我们将会及时同步。

最新状态:

暂无