漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-019108

漏洞标题:我是如何登录住哪网后台的(突破IP限制!)

相关厂商:住哪网

漏洞作者: leaf

提交时间:2013-02-24 00:04

修复时间:2013-04-10 00:05

公开时间:2013-04-10 00:05

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-02-24: 细节已通知厂商并且等待厂商处理中

2013-02-24: 厂商已经确认,细节仅向厂商公开

2013-03-06: 细节向核心白帽子及相关领域专家公开

2013-03-16: 细节向普通白帽子公开

2013-03-26: 细节向实习白帽子公开

2013-04-10: 细节向公众公开

简要描述:

我是如何登录住哪网后台的(突破IP限制!)

详细说明:

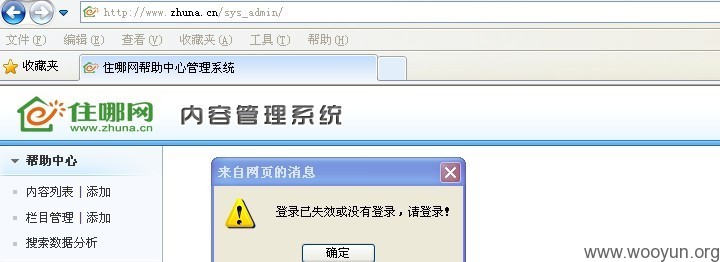

猜解到后台:

点击确定后,跳转到登录界面:

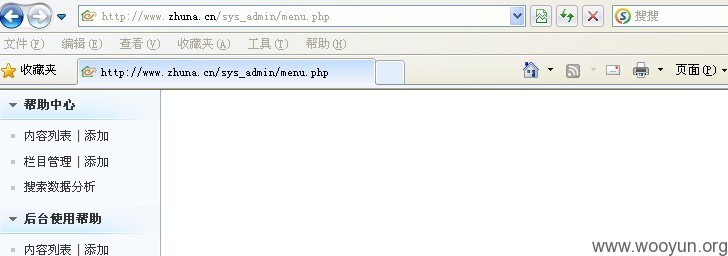

很自然的觉得后台部分页面没有访问控制,可以直接进行请求查看。

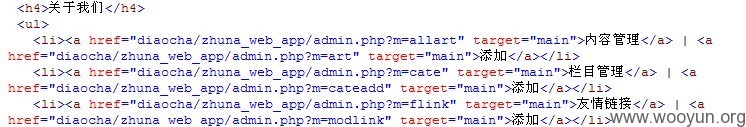

(同时也怀疑可能存在JS访问绕过问题,禁用JS后再进行访问,发现依然如此,故而排除JS绕过的想法。)通过查看HTML源代码,很容易的找到菜单页面名称:

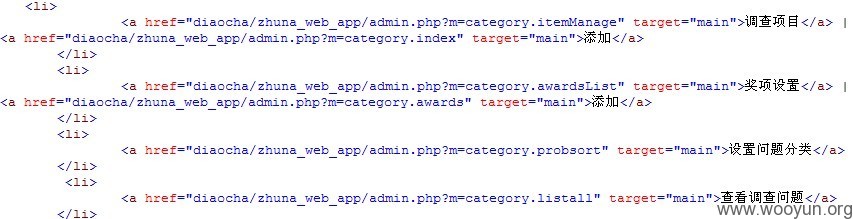

查看menu.php页面的HTML源代码,逐个请求各超链接页面,不难发现其中部分页面是不需要身份验证的(不会跳转到登录页面):

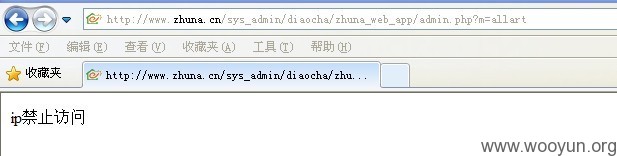

以其中一个链接为例,我们发现这些不需要身份验证的页面有IP限制:

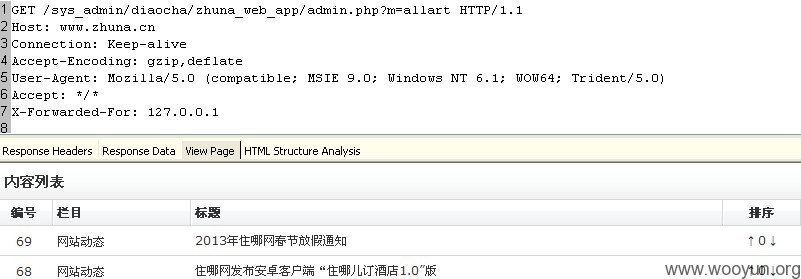

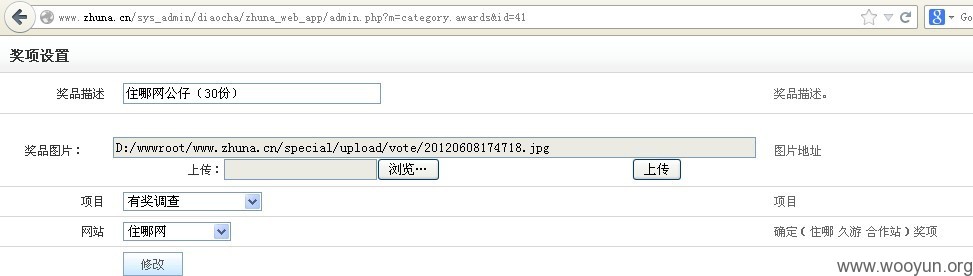

sys_admin路径下部分页面有ip限制,会不会是使用客户端发送header中的X-Forwarded-For 来检测客户端IP,从而进行判断的呢?一试便知!用http editor来发送该页面请求,同时特意增加了X-Forwarded-For,问题是它的值写什么合适呢?咱不知道它到底允许那些地址,算鸟,直接127.0.0.1本地回环地址,这个总应该是放行的,果不其然,如图:

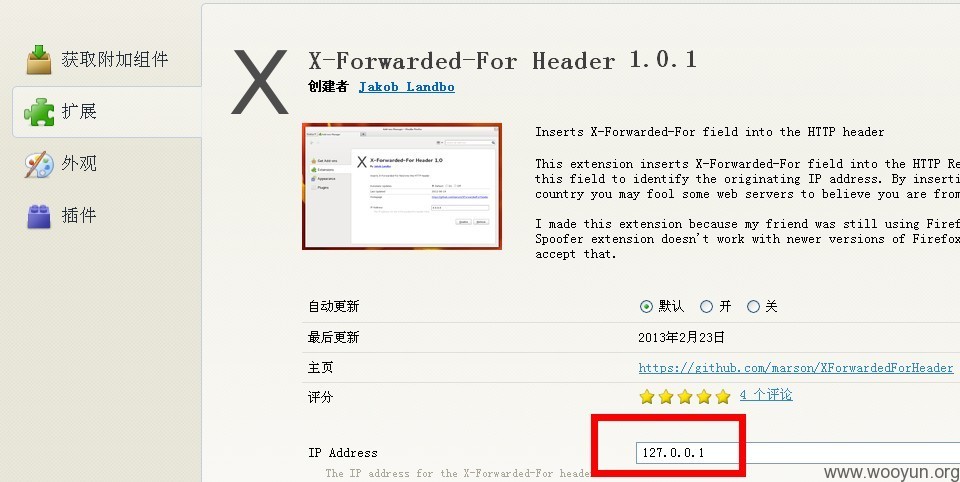

问题又来了,http editor里不能直接点击超链接,对于其它链接还得每次单独请求,太不方便了,突然想到了因插件而强大的火狐浏览器...X-Forwarded-For Header...

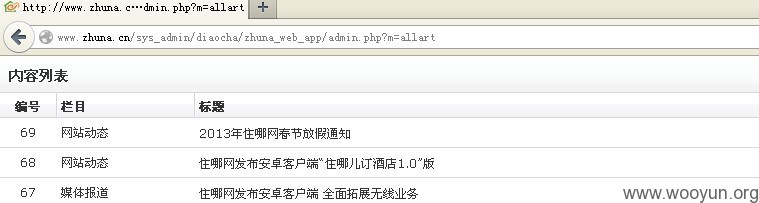

如上图设置好以后,就可以用火狐进行自由浏览了,它会自动在目标站点的每个请求头中加入 X-Forwarded-For:127.0.0.1

...

...

...

and so on!!!

未进一步深入,不再一一贴图!

漏洞证明:

如上所述!

修复方案:

版权声明:转载请注明来源 leaf@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-02-24 06:42

厂商回复:

非常感谢,我们会尽快对予以修复。

最新状态:

暂无