漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-09777

漏洞标题:XSS漏洞渗透新浪微博《头条新闻》账号

相关厂商:新浪

漏洞作者: 胯下有杀气

提交时间:2012-07-17 12:23

修复时间:2012-08-31 12:24

公开时间:2012-08-31 12:24

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-07-17: 细节已通知厂商并且等待厂商处理中

2012-07-17: 厂商已经确认,细节仅向厂商公开

2012-07-27: 细节向核心白帽子及相关领域专家公开

2012-08-06: 细节向普通白帽子公开

2012-08-16: 细节向实习白帽子公开

2012-08-31: 细节向公众公开

简要描述:

惊闻新浪要高薪聘请会XSS的安全工程师,于是用XSS漏洞测试了下新浪微博《头条新闻》账号,来了场XSS屌丝的逆袭。

详细说明:

漏洞证明:

算是比较狗血的XSS渗透测试的过程:

1.在新浪分站找到一个XSS漏洞,利用分站的服务器漏洞写好了一个xss exploit,需要对方点击才能测试成功。

POC:

http://tw.weibo.com/_common/jwplayer/player.swf?debug=function(){alert(1)}

2.确定测试目标,选择了头条新闻,看认证是24小时播报全球重大新闻。

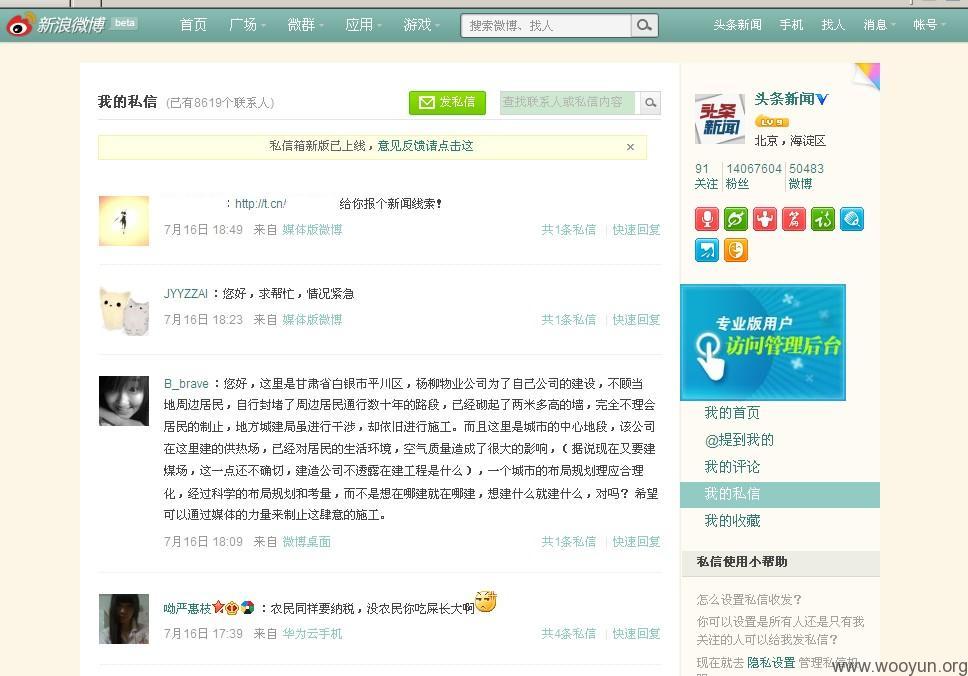

3.于是社工了一把,私信头条新闻,提供新闻线索,附带XSS exploit url.

PS:短网址真是帮了大忙。

4.最后完工,获取COOKIE进行会话劫持,完全控制微博账号。

修复方案:

修复分站的XSS漏洞。

版权声明:转载请注明来源 胯下有杀气@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2012-07-17 15:00

厂商回复:

多谢提供,已经在处理中。

最新状态:

暂无