漏洞概要

关注数(24)

关注此漏洞

漏洞标题:腾讯微博KFC推广活动CSRF

相关厂商:腾讯

提交时间:2012-06-27 14:16

修复时间:2012-08-11 14:17

公开时间:2012-08-11 14:17

漏洞类型:CSRF

危害等级:低

自评Rank:2

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2012-06-27: 细节已通知厂商并且等待厂商处理中

2012-06-27: 厂商已经确认,细节仅向厂商公开

2012-07-07: 细节向核心白帽子及相关领域专家公开

2012-07-17: 细节向普通白帽子公开

2012-07-27: 细节向实习白帽子公开

2012-08-11: 细节向公众公开

简要描述:

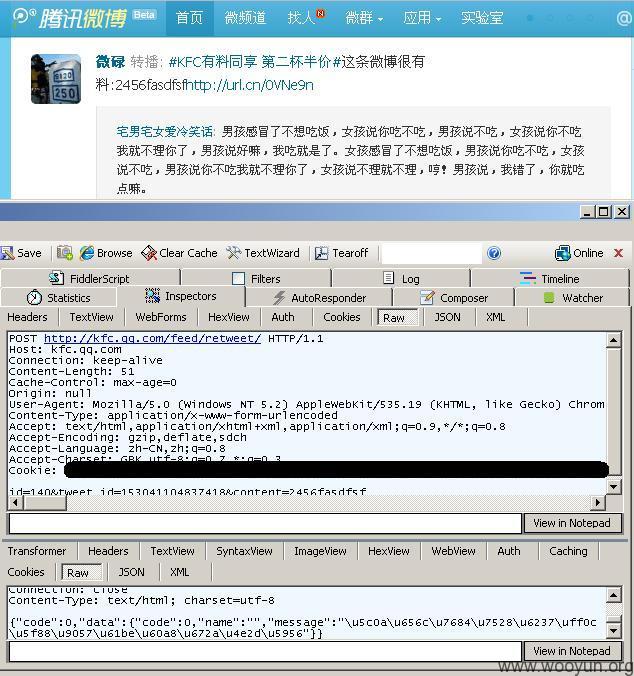

腾讯微博KFC推广活动存在一个CSRF,可以转发指定微博

详细说明:

最近进入腾讯微博的界面就明晃晃地看到那个KFC推广活动页面:http://kfc.qq.com/

进去转了一圈,结果发现转发微博和评论微博两个功能均存在未对referer校验的CSRF,攻击者可以指定微博进行转发和评论,但是否有频次限制,没有确定。

现在仅上转发微博的CSRF测试代码,请保存为HTML再测试。代码写的差请见谅:

漏洞证明:

修复方案:

敏感操作进行referer校验或者加不可预测token

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2012-06-27 14:53

厂商回复:

thx

最新状态:

暂无