漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-07573

漏洞标题:库巴购物管理后台gethell

相关厂商:库巴科技

漏洞作者: iucker

提交时间:2012-05-27 16:17

修复时间:2012-07-11 16:18

公开时间:2012-07-11 16:18

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-05-27: 细节已通知厂商并且等待厂商处理中

2012-05-27: 厂商已经确认,细节仅向厂商公开

2012-06-06: 细节向核心白帽子及相关领域专家公开

2012-06-16: 细节向普通白帽子公开

2012-06-26: 细节向实习白帽子公开

2012-07-11: 细节向公众公开

简要描述:

管理平台getshell

详细说明:

没事看新闻才知道有这个购物网:http://tech.ifeng.com/it/detail_2012_05/27/14839402_0.shtml

很容易就找到它的集成管理后台:

http://webadmin.coo8.com

http://manage.coo8.com

http://buy.coo8.com

http://dns2.coo8.com

搞不懂为啥要这么多管理后台,连个验证码都没,也没限制登陆错误次数

扫目录轻而易举找到ewebeditor编辑器:

http://webadmin.coo8.com/jsp/admin/ewebeditor/admin/login.jsp

然后口令admin admin,真喜剧

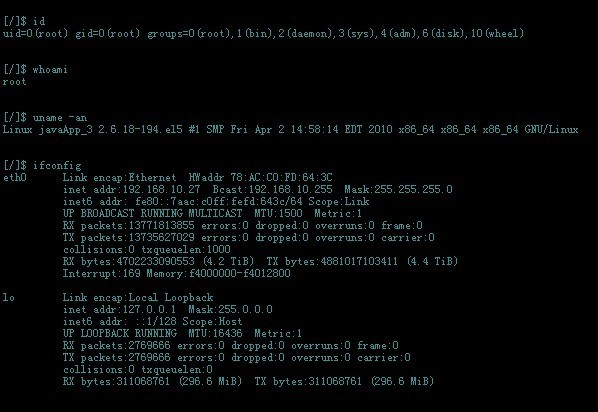

虽然提示序列号无效导致无法使用后台功能,但是稍微修改一下序列号就可以无限制使用了,添加上传类型,不知道具体什么原因,无法直接上传文件,但是"远程文件自动上传"却可以将远程jsp文件保存到本地,成功拿shell

漏洞证明:

修复方案:

版权声明:转载请注明来源 iucker@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2012-05-27 21:49

厂商回复:

感谢iucker帮忙发现问题,感谢乌云平台对漏洞的保护。我们会尽快处理。

最新状态:

暂无