漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-05804

漏洞标题:人人网Oauth 2.0授权可导致用户access_token泄露

相关厂商:人人网

漏洞作者: PiaCa

提交时间:2012-04-05 23:05

修复时间:2012-05-20 23:05

公开时间:2012-05-20 23:05

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-04-05: 细节已通知厂商并且等待厂商处理中

2012-04-07: 厂商已经确认,细节仅向厂商公开

2012-04-17: 细节向核心白帽子及相关领域专家公开

2012-04-27: 细节向普通白帽子公开

2012-05-07: 细节向实习白帽子公开

2012-05-20: 细节向公众公开

简要描述:

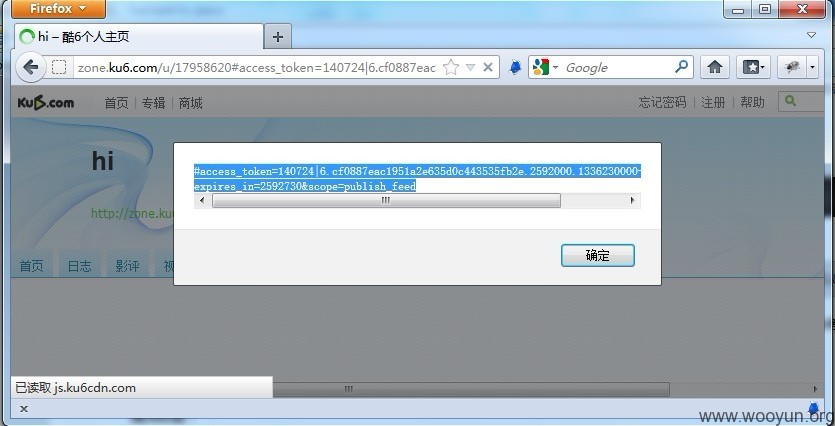

人人网Oauth 2.0授权对第三方应用的redirect_uri限制不是很严格,如果第三方网站存在xss等可以诱导用户泄露其access_token。

不过人人网的api接口有sign验证,拿到access_token也很难利用。

详细说明:

刚发了个ku6的xss漏洞,是因为要用它来测试这个。

1、登陆人人网

2、访问该地址

http://graph.renren.com/oauth/grant?client_id=cd271e3051444285b8a18f1211a095cd&redirect_uri=http://zone.ku6.com/u/17958620&response_type=token

3、跳转到存在xss的酷6地址

http://zone.ku6.com/u/17958620

2步中的人人那个地址是用来授权第三方的,response_type=token的授权请求只需要提供应用的client_id以及该应用申请时所填写的回跳地址redirect_uri,但是人人网并没有对redirect_uri进行严格检查,如果该redirect_uri域下存在xss漏洞,则可以诱导用户授权并劫持该用户的access_token。

漏洞证明:

修复方案:

应该根据需要严格检查redirect_uri,不应该对整个域设置为全部信任。

版权声明:转载请注明来源 PiaCa@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2012-04-07 23:17

厂商回复:

3Q

最新状态:

暂无