漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-013678

漏洞标题:爱卡两枚存储xss,跨管理员没问题

相关厂商:爱卡汽车网

漏洞作者: zzR

提交时间:2012-10-22 00:53

修复时间:2012-12-06 00:54

公开时间:2012-12-06 00:54

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:13

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-10-22: 细节已通知厂商并且等待厂商处理中

2012-10-22: 厂商已经确认,细节仅向厂商公开

2012-11-01: 细节向核心白帽子及相关领域专家公开

2012-11-11: 细节向普通白帽子公开

2012-11-21: 细节向实习白帽子公开

2012-12-06: 细节向公众公开

简要描述:

希望和前面那位兄弟别重了

详细说明:

两个存储xss

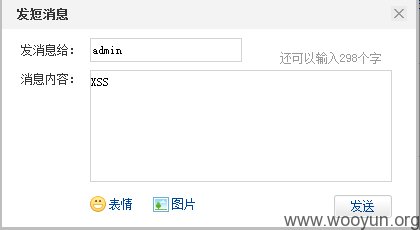

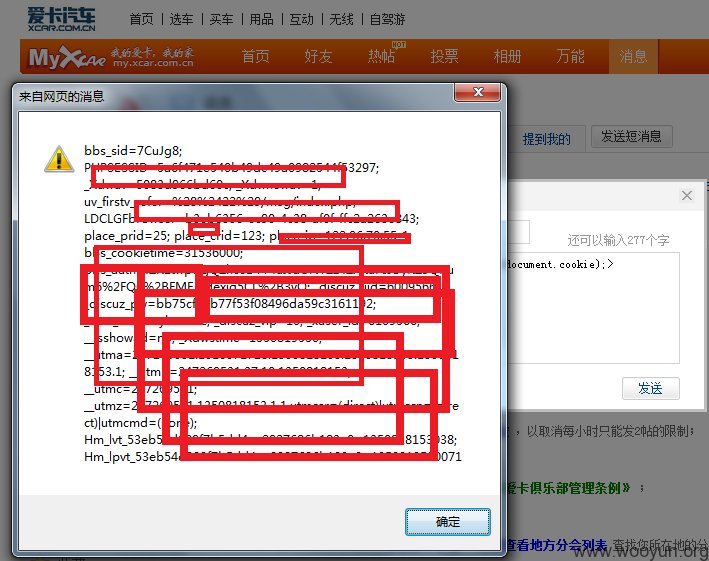

1·发送消息给任何人,不需要添加好友,直接填写名称

发送消息里面过滤不严格

可以X任何人,比如管理员

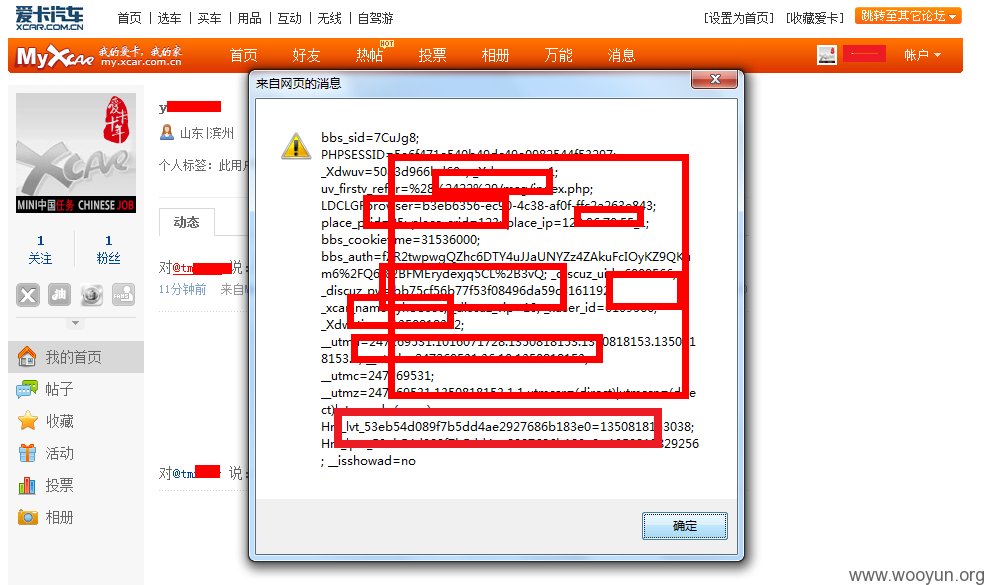

2·@好友内容过滤不严,导致xss

然后这个@事件会被放到个人首页动态进行展示,顺利Xss来看你的人

漏洞证明:

修复方案:

希望和前面那位兄弟不要重了!

过滤の

版权声明:转载请注明来源 zzR@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2012-10-22 09:21

厂商回复:

首先感谢白帽子@zzR对爱卡的帮助!

出现这种低级的错误问题我们感到很抱歉(记得之前改过),我们正在努力改正。

对于盗取cookie问题,我之前的测试是:爱卡的敏感信息cookie并不能直接cookie欺骗登录,因为它在验证的时候需要和浏览者本人的外部环境一致才能登录,所以对于cookie欺骗有一定的局限性。

但是问题依然很危险,我们深知。

这种漏洞是xss worm的温床,感谢帮助,我们会努力改正。

最新状态:

暂无