漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-012007

漏洞标题:联想服务器 可能都会被入侵?

相关厂商:联想

漏洞作者: hongygxiang

提交时间:2012-09-10 19:41

修复时间:2012-10-25 19:42

公开时间:2012-10-25 19:42

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-09-10: 细节已通知厂商并且等待厂商处理中

2012-09-10: 厂商已经确认,细节仅向厂商公开

2012-09-20: 细节向核心白帽子及相关领域专家公开

2012-09-30: 细节向普通白帽子公开

2012-10-10: 细节向实习白帽子公开

2012-10-25: 细节向公众公开

简要描述:

今天PPTV被only_guest带领的白帽子们血洗了一把,

但是对于需要公布的漏洞还是要公布的,

这个有点历史了,一直没有发的原因的这个洞有点太鸡肋,我们这里也是受害的孩子;

估计我会被拍砖。

详细说明:

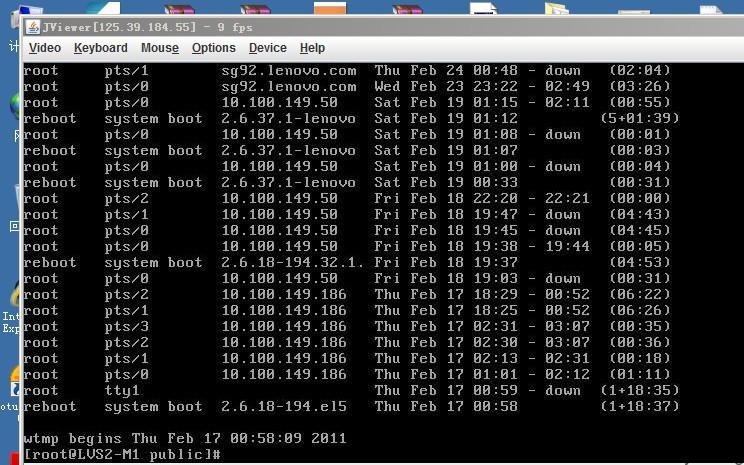

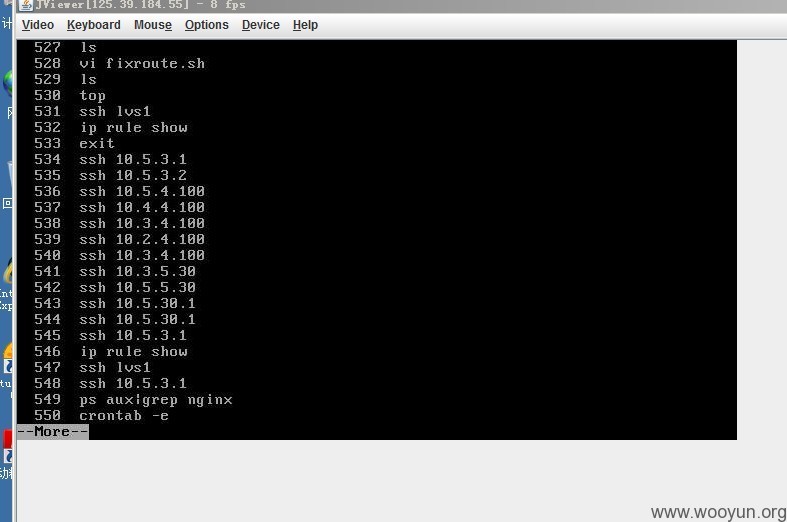

联想远程管理卡;

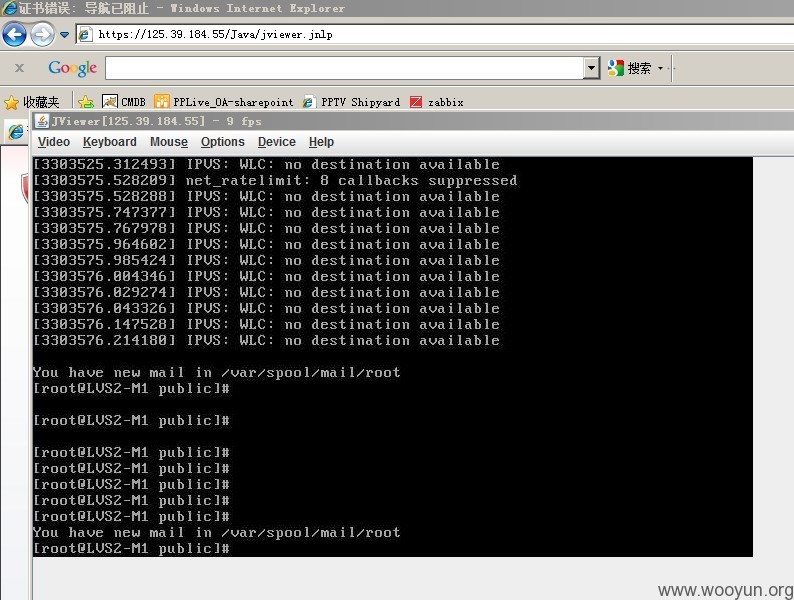

默认口令本身是一个问题,但是联想远程管理卡还有一处问题,基本上无解,

口令无论怎么改都可以绕过,不知道众白帽子们有没有发现;

现实方法如下:

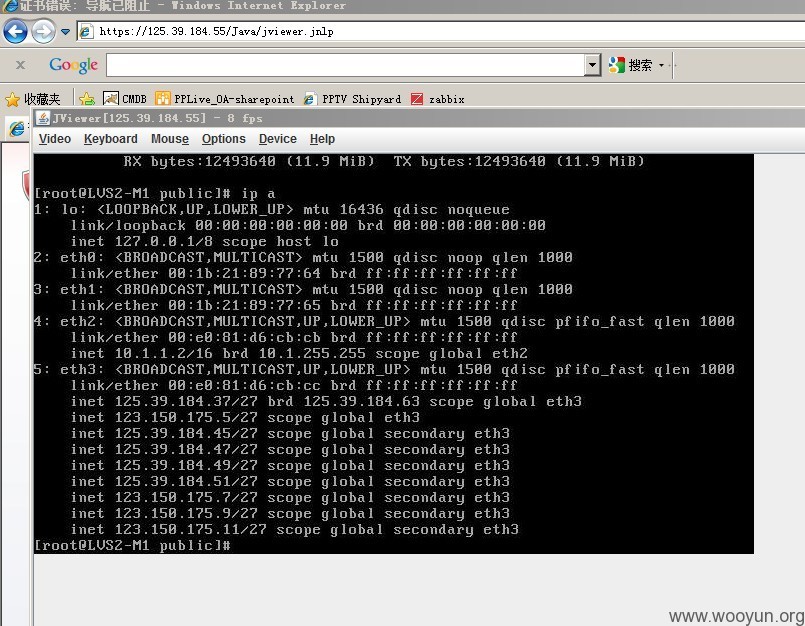

https://125.39.184.55/Java/jviewer.jnlp

以上是一个联想自己的服务器,核心业务,什么联想网盘,等等之类的东西都在上面

亲们;可以渗透哦;

来个列表:

125.39.184.55

125.39.61.144

125.39.184.59

125.39.184.61

125.39.184.57

125.39.61.145

125.39.61.26

125.39.184.58

125.39.184.61

125.39.62.5

125.39.184.58

125.39.184.57

125.39.62.24

125.39.184.56

125.39.184.55

125.39.61.144

125.39.61.145

125.39.184.59

125.39.61.5

125.39.61.5

125.39.184.60

125.39.62.5

125.39.61.6

125.39.61.26

125.39.184.56

以上的这些服务器,有的已经改了密码,按照我所提供的方法一样可以绕过;直接到管理界面,要是tty timeout 没有设置,你就懂了。

只能操作键盘,不能操作鼠标,这是什么设计?求扫盲;

漏洞证明:

修复方案:

我表示我很想要解决方案;

各种改密码,无解;

除非把管理放内网,但是刚性需求必须外网;

版权声明:转载请注明来源 hongygxiang@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2012-09-10 22:28

厂商回复:

Thanks.

最新状态:

暂无