漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-011580

漏洞标题:人人网XSS造成强力蠕虫,这回不跨GG了,只要加我好友,一开人人就中招

相关厂商:人人网

漏洞作者: P1n9y_fly

提交时间:2012-08-31 09:35

修复时间:2012-10-15 09:36

公开时间:2012-10-15 09:36

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-08-31: 细节已通知厂商并且等待厂商处理中

2012-08-31: 厂商已经确认,细节仅向厂商公开

2012-09-10: 细节向核心白帽子及相关领域专家公开

2012-09-20: 细节向普通白帽子公开

2012-09-30: 细节向实习白帽子公开

2012-10-15: 细节向公众公开

简要描述:

人人网XSS造成强力蠕虫,这回不跨GG了,只要加我好友,一开人人就中招。这要是传播起来- -杠杠的。

详细说明:

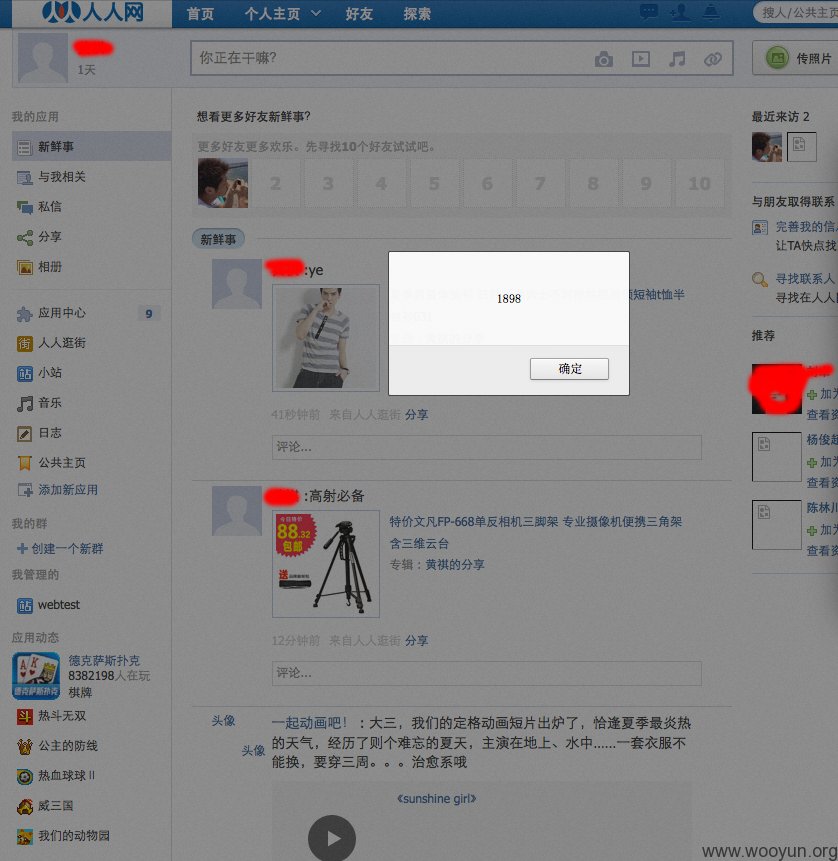

首先上图吧,最严重的两个

这是在人人网个人首页中,

还有一个是在人人逛街的首页中- -如果我的推荐出现在了主页中,在这个时候进入人人逛街主页的人全都会被蠕虫攻击。

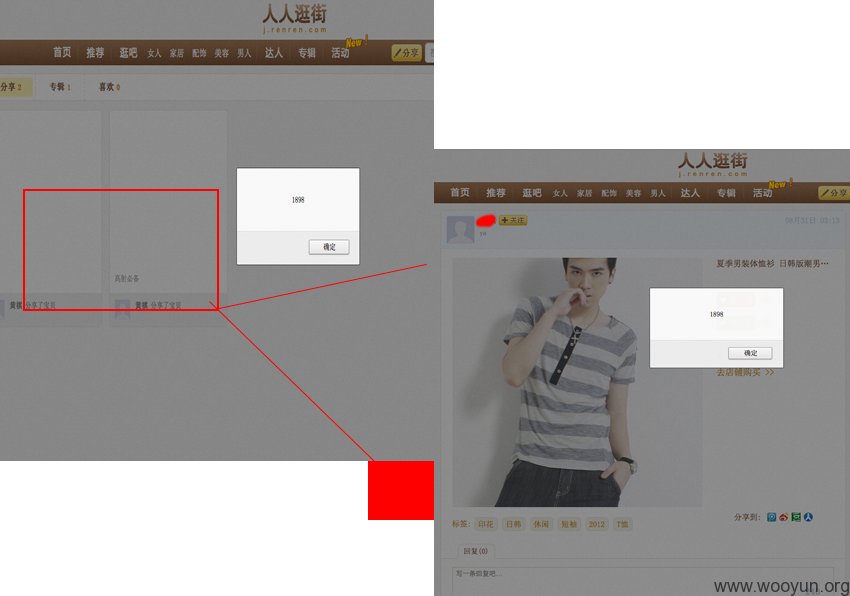

还有两处

在个人主页以及个人专辑中、在推荐详情中:

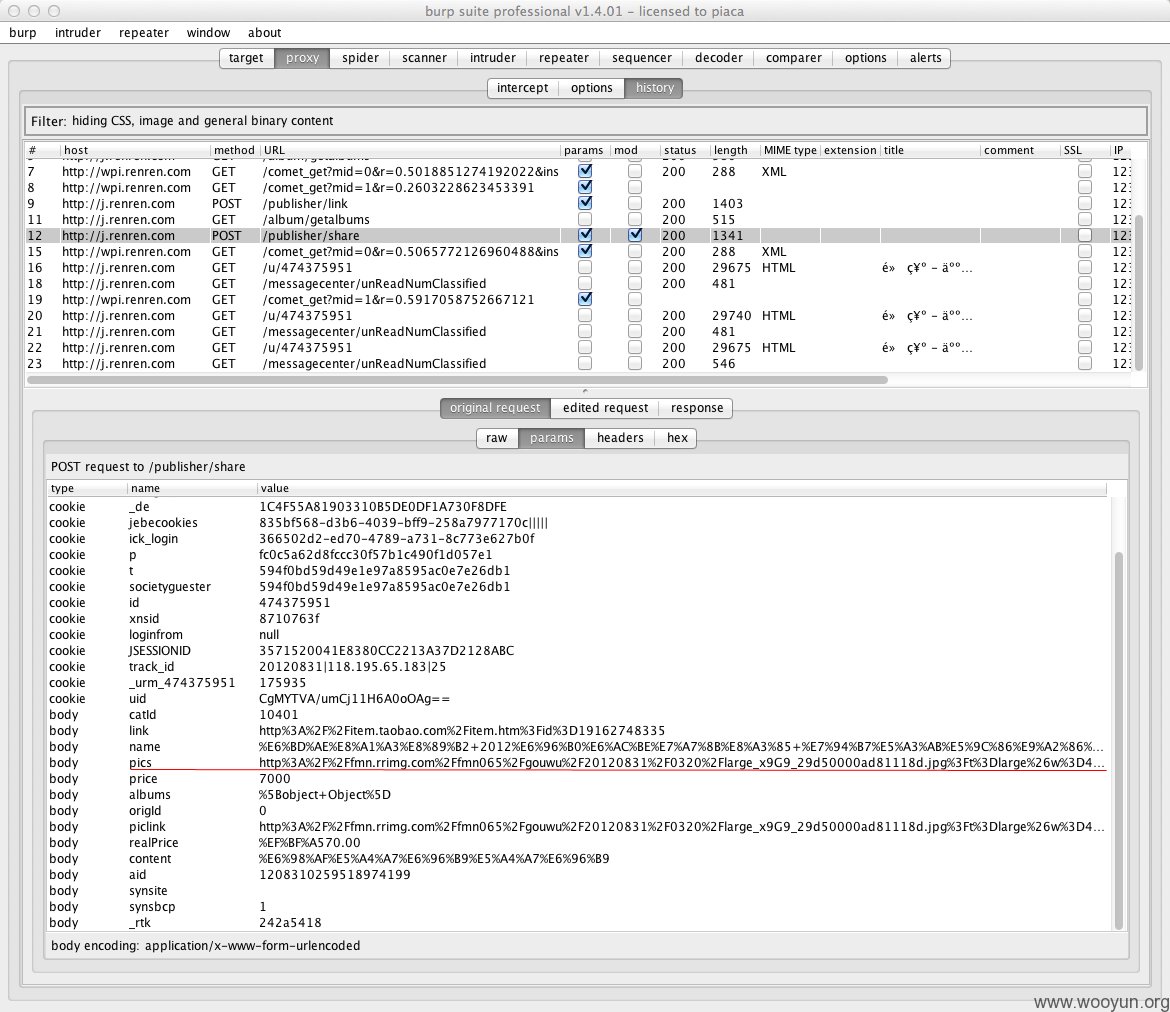

看到这里估计已经知道出事地点是哪了。就是人人逛街的“分享宝贝”。

下面是实现过程:

首先“分享宝贝”到淘宝上随便选一个宝贝分享过来

通过验证后

在点发布前对包进行拦截,可以看到这样一个包

其中的pics中有四张图片:

http%3A%2F%2Ffmn.rrimg.com%2Ffmn065%2Fgouwu%2F20120831%2F0320%2Flarge_x9G9_29d50000ad81118d.jpg" onload="alert(1898)"%3Ft%3Dlarge%26w%3D450%26h%3D450%2Chttp%3A%2F%2Ffmn.rrimg.com%2Ffmn065%2Fgouwu%2F20120831%2F0320%2Fmain1_x9G9_29d50000ad81118d.jpg" onload="alert(1898)"%3Ft%3Dmain1%26w%3D320%26h%3D320%2Chttp%3A%2F%2Ffmn.rrimg.com%2Ffmn065%2Fgouwu%2F20120831%2F0320%2Fmain2_x9G9_29d50000ad81118d.jpg" onload="alert(1898)"%3Ft%3Dmain2%26w%3D210%26h%3D210%2Chttp%3A%2F%2Ffmn.rrimg.com%2Ffmn065%2Fgouwu%2F20120831%2F0320%2Fhead_x9G9_29d50000ad81118d.jpg" onload="alert(1898)"%3Ft%3Dhead%26w%3D100%26h%3D100

在每张图片末尾都加上" onload="alert(1898)"

然后就不论是在小图 中图 大图中,,都能被跨到了 - -

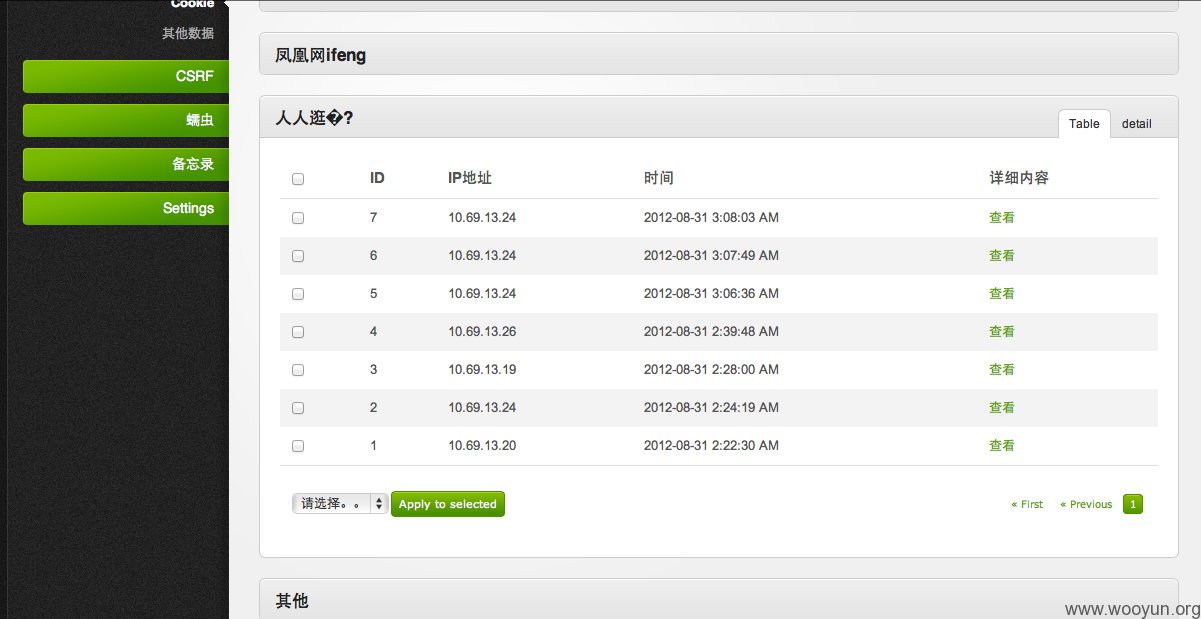

为了进一步测试威力我将代码换成了:

然后等了40分钟

一共有我7位可爱的同学将他们的COOKIE传给了我 = =

(duapp因为设置了啥映射,所以只能获取到本地IP = =)

可见在人人主页跨起来还是很给力的- -。。。

我一分享新东西就帮我在主页发出去了- -

我觉得我就不用吧蠕虫代码贴出来了- -,到这里危害已经很明显了- -

求给力啊。

漏洞证明:

要是你不介意吧COOKIE传个我。可以登陆后点开这个网站试试:

http://j.renren.com/u/474725099

修复方案:

问题很多,不止我提交的这一个,不过大部分都差不多,过滤干净就行。

版权声明:转载请注明来源 P1n9y_fly@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2012-08-31 10:20

厂商回复:

感谢

最新状态:

暂无