漏洞概要

关注数(24)

关注此漏洞

漏洞标题:快乐购物网任意文件上传&欺骗上传漏洞技巧

提交时间:2012-08-20 13:47

修复时间:2012-10-04 13:48

公开时间:2012-10-04 13:48

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2012-08-20: 细节已通知厂商并且等待厂商处理中

2012-08-20: 厂商已经确认,细节仅向厂商公开

2012-08-30: 细节向核心白帽子及相关领域专家公开

2012-09-09: 细节向普通白帽子公开

2012-09-19: 细节向实习白帽子公开

2012-10-04: 细节向公众公开

简要描述:

某公司任意文件上传,另外的上传页面存在欺骗上传漏洞(%00截断)..

详细说明:

某公司任意文件上传,另外的上传页面存在欺骗上传漏洞(%00截断)..

欺骗上传的,不返回路径,通过前面上传的shell去看了下,确实是上传成功了的...

漏洞证明:

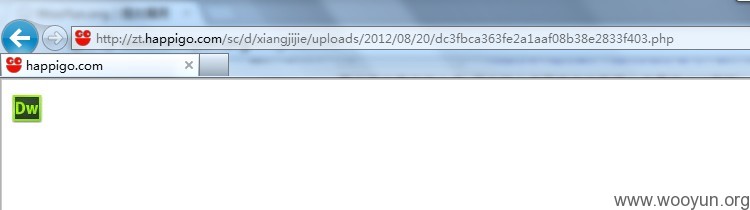

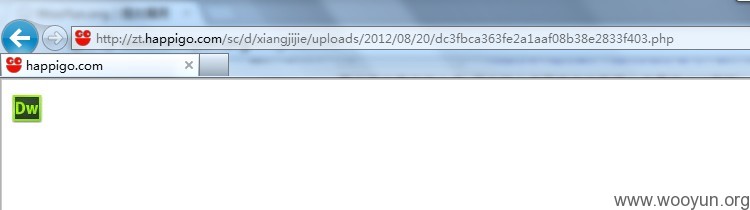

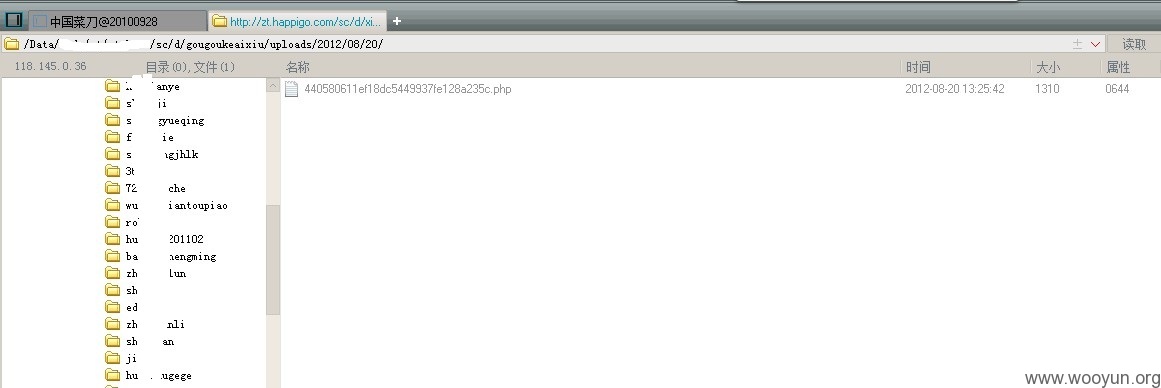

返回上传路径的上传页面

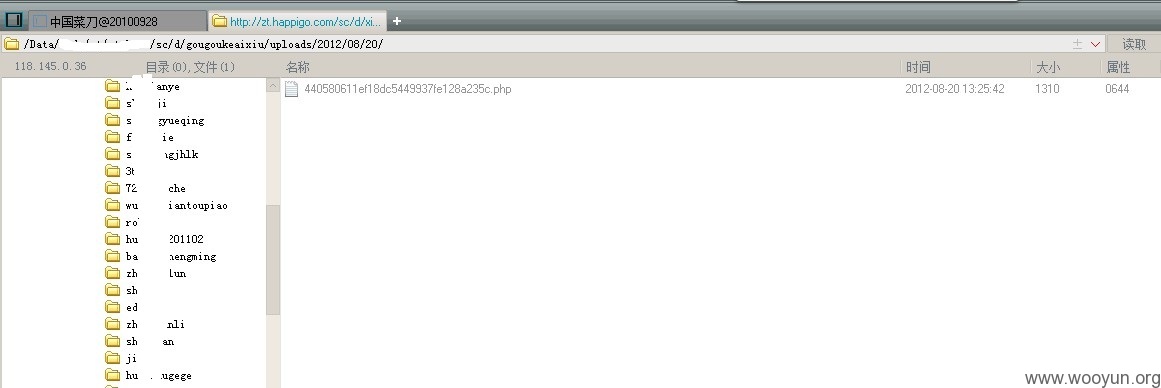

上传的shell

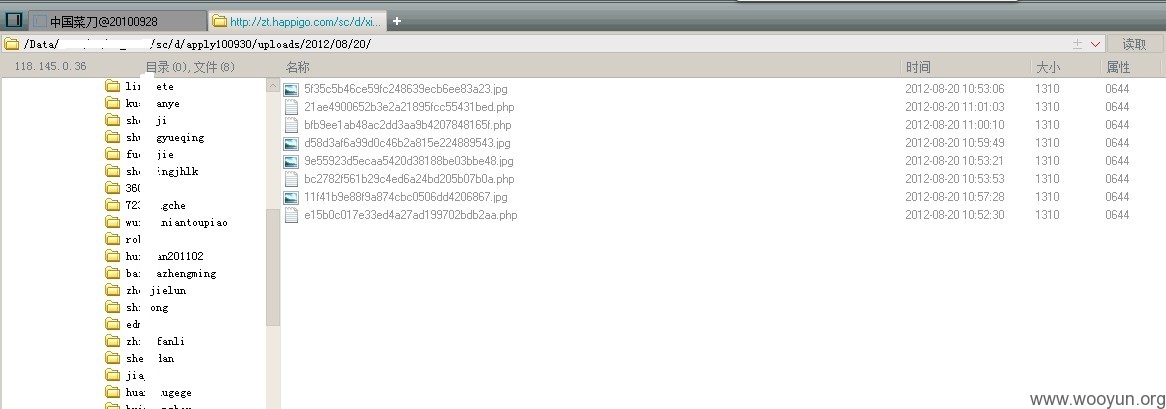

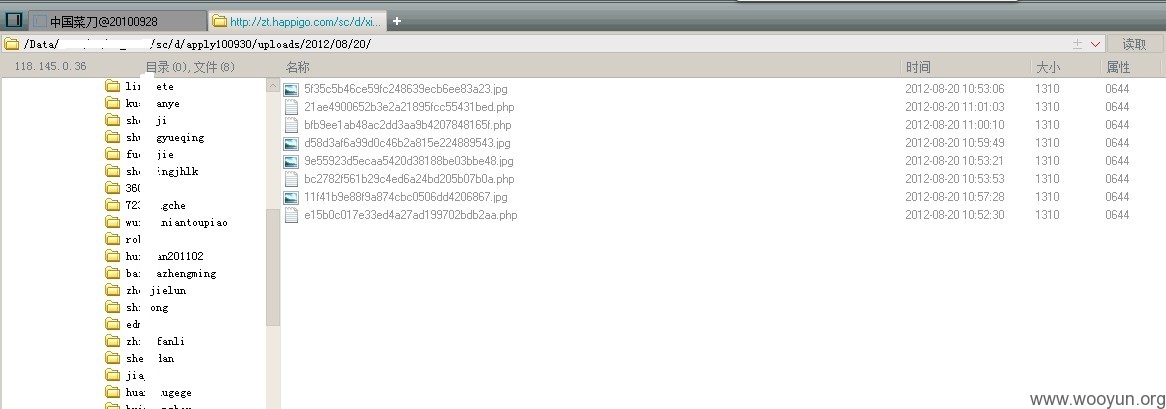

另外的页面,可以通过%00截断上传,但是不返回上传的路径,但是去路径下面看了下,确实是上传上去的了~

上传上去的shell

另外的

不返回路径的上传页面

修复方案:

在服务器端上传文件检查。另注:贵公司要对根目录下面的各个子文件夹下面的上传页面做检查~

版权声明:转载请注明来源 Tea@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2012-08-20 17:10

厂商回复:

之前通过定期手工对上传文件进行检查来发现异常,感谢提交者发现此漏洞,我们将积极通过程序来自动对上传文件进行检查来进行整改,感谢!

最新状态:

暂无