漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-010170

漏洞标题:多多返利官网存在漏洞可能导致源码被篡改

相关厂商:多多返利

漏洞作者: none

提交时间:2012-07-26 15:12

修复时间:2012-09-09 15:13

公开时间:2012-09-09 15:13

漏洞类型:成功的入侵事件

危害等级:低

自评Rank:5

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-07-26: 积极联系厂商并且等待厂商认领中,细节不对外公开

2012-09-09: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

多多返利官网 sql ftp 等

老的库了 拿来换个邀请码 急用邀请码 我库存不多了

详细说明:

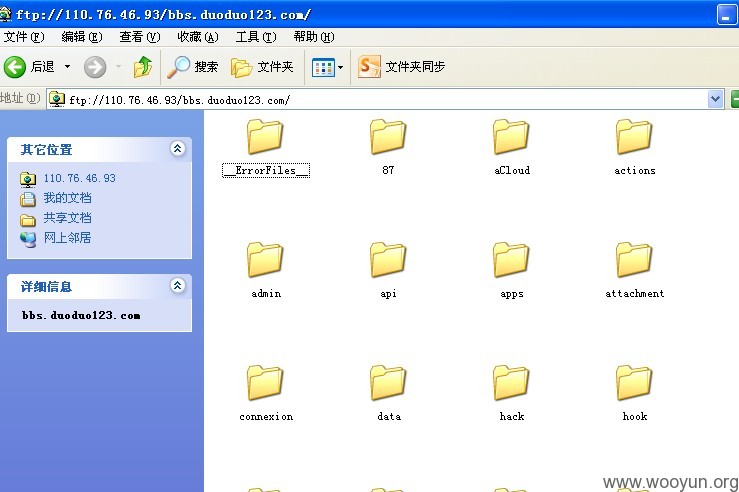

ftp://bbs.duoduo123.com

110.76.46.93:8888/pm/

帐号密码都是

bbs_duoduo123

HD2hD8MCennmHXD2_^hD8M****(为了安全后面部分隐藏)

帐号 duoduo123 密码 1118915aa

安逸的东西来了 Fid_64/64_35_cb959842b5b48dd.rar 是duoduo7.4最新版的地址 如果把源码解压出来 把comm/Taoapi.php里面加个pid=****然后再压回去 就可以坐着收钱了

漏洞证明:

ftp://bbs.duoduo123.com

110.76.46.93:8888/pm/

帐号密码都是

bbs_duoduo123

HD2hD8MCennmHXD2_^hD8M****(为了安全后面部分隐藏)

帐号 duoduo123 密码 1118915aa

安逸的东西来了ftp登陆上去 附件下的 Fid_64/64_35_cb959842b5b48dd.rar 是duoduo7.4最新版的地址 如果把源码解压出来 把comm/Taoapi.php里面加个pid=****然后再压回去 就可以坐着收钱了

这个也还给你们

soft_duoduo123

DcfhN54M8rR9-DrVcfhN54M

修复方案:

改数据库 ftp bbs 帐号密码 zijidelu帐号密码

版权声明:转载请注明来源 none@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝