漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2011-02430

漏洞标题:dotnot编辑器的一些BUG

相关厂商:中华网工作室

漏洞作者: 路人甲

提交时间:2011-07-10 00:12

修复时间:2011-07-10 11:16

公开时间:2011-07-10 11:16

漏洞类型:文件上传导致任意代码执行

危害等级:中

自评Rank:5

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2011-07-10: 积极联系厂商并且等待厂商认领中,细节不对外公开

2011-07-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

没对一些字符过滤

详细说明:

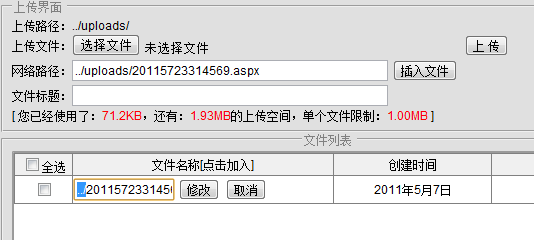

1. IIS6.0+03 直接传x.asp;x.jpg 也可建X.ASP文件夹

2. 如果上传目录没有执行权限,再次利用重命名功能可以,重命名名字加上 ../ 可以实现文件移动到上级目录,这样就可以突破上传目录没执行权限问题

3. 文件上传处有个高级设置,可以自定义上传格式,如果disable,可以自己用chrome把disable去掉,JS控制的。

漏洞证明:

修复方案:

新版本已经修复了,老版本好像没找到关于类的版本号说明,所以具体哪个版本不清楚-_-

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:8 (WooYun评价)